Dubbo微服务架构HTTP接口如何暴露?有哪些最佳实践?

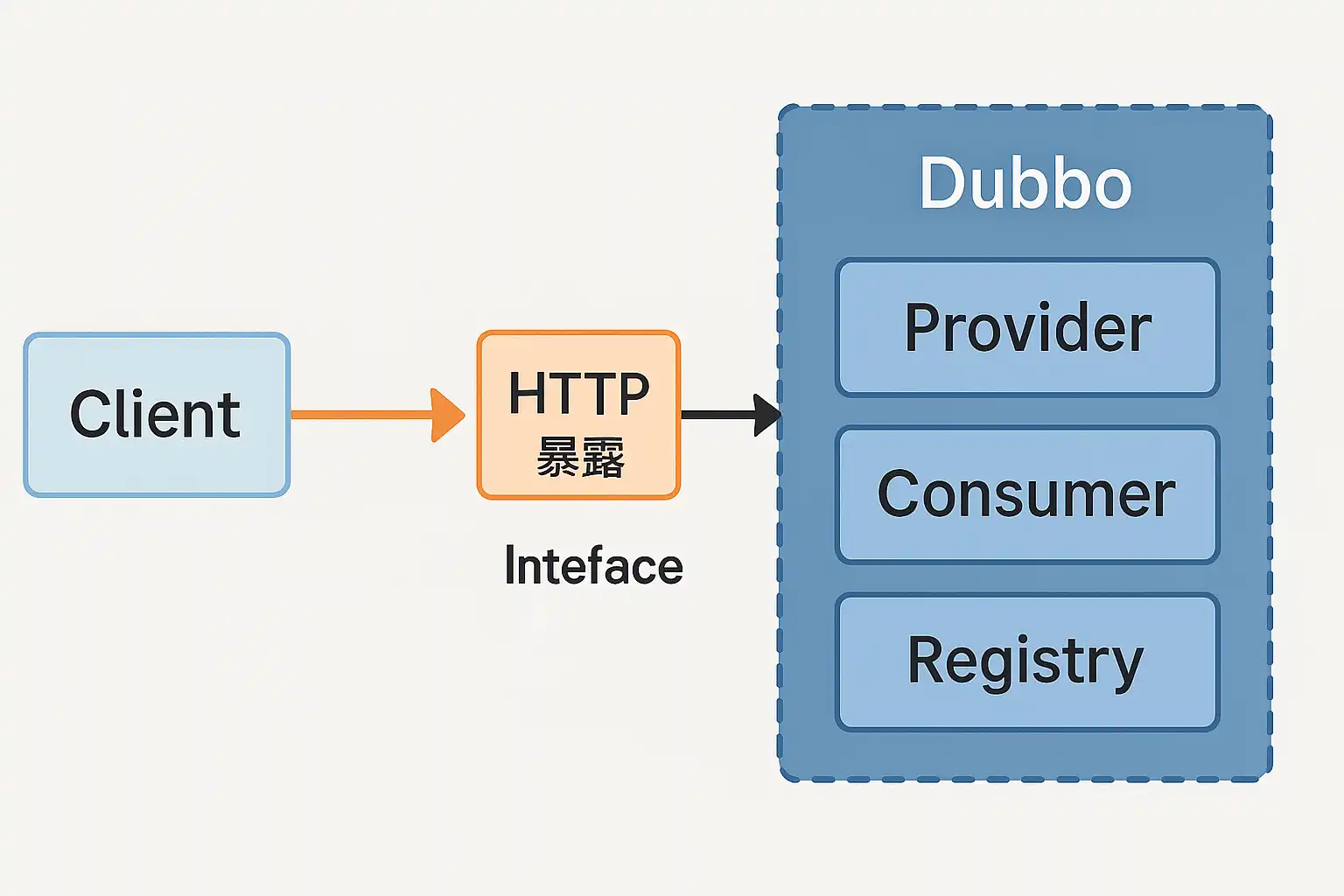

Dubbo微服务架构中,HTTP接口的暴露主要有以下几种方式:1、通过Dubbo自带的REST协议支持;2、集成Spring Boot/Spring Cloud Gateway等API网关;3、使用第三方HTTP网关或网桥接入;4、利用注解和配置灵活定制接口暴露方式。**其中,采用API网关进行HTTP接口暴露被认为是最具扩展性和安全性的做法。**API网关不仅可以统一流量入口、实现协议转换,还能集成认证、限流、安全等多种企业级功能,极大提升微服务架构的健壮性和可维护性。下面将对Dubbo HTTP接口暴露的方式与最佳实践进行详细梳理和说明。

《Dubbo微服务架构HTTP接口如何暴露?有哪些最佳实践?》

一、DUBBO 微服务 HTTP 接口暴露的主要方式

Dubbo 作为高性能 RPC 框架,原生支持多种协议,最常见的是 Dubbo(基于 Netty)、RMI、Hessian 等。但在实际业务中,前端或第三方系统常需通过 HTTP/RESTful 接口访问服务。为此,Dubbo 提供了多种 HTTP 接口暴露方式:

| 方式 | 简介 | 适用场景 |

|---|---|---|

| Dubbo REST 协议 | Dubbo 内置 REST 支持,直接将服务暴露为 HTTP/REST | 小规模、内部系统对接 |

| Spring Boot + Dubbo | 结合 Spring Boot Web,使用注解暴露 HTTP 接口 | 与 Spring生态结合紧密的项目 |

| API 网关(如 Spring Cloud Gateway、Zuul、Nginx) | 统一入口,转发 HTTP 到 Dubbo 服务 | 企业级、对外开放、统一认证与安全管控 |

| 第三方 HTTP 网桥(如 Dubbo-HTTP-Bridge) | 通过桥接组件实现 HTTP 到 Dubbo 协议转换 | 需要快速兼容旧系统或第三方调用 |

二、HTTP 接口暴露的详细步骤与配置方式

1、Dubbo REST 协议原生支持

Dubbo 2.7+ 版本已内置对 REST 协议的支持,可以通过注解和配置,直接将服务暴露为 HTTP/RESTful API。

配置步骤:

- 在服务实现类上添加

@Path、@GET、@POST等 JAX-RS 注解; - 在 Dubbo 配置中声明 REST 协议支持;

- 启动服务即可自动暴露 HTTP 接口。

示例代码:

@Path("user")public class UserServiceImpl implements UserService \{@GET@Path("find")public User findUser(@QueryParam("id") Long id) \{// 业务实现\}\}Dubbo 配置:

dubbo:protocols:rest:name: restport: 8081优点:

- 配置简洁,无需引入额外网关组件;

- 适合服务数量不多的场景。

局限:

- 安全、流控、认证等能力有限;

- 不利于大规模流量和多协议统一管理。

2、结合 Spring Boot Web 暴露 HTTP 接口

对于采用 Spring Boot 技术栈的团队,可直接通过 @RestController 暴露接口,同时在 Controller 层远程调用 Dubbo 服务。

示例:

@RestController@RequestMapping("/api")public class UserController \{@DubboReferenceprivate UserService userService;

@GetMapping("/user/\{id\}")public User getUser(@PathVariable Long id) \{return userService.findUser(id);\}\}特点:

- 灵活支持 HTTP/RESTful 设计风格;

- Dubbo 服务与 Web 层解耦,便于分层管理;

- 便于集成 Spring Security、Swagger 文档等。

适用场景:

- 需要将 Dubbo 服务开放给前端、移动端或第三方调用的业务线。

3、API 网关统一 HTTP 接口暴露

最佳实践推荐!

API 网关作为微服务架构下的统一流量入口,承担了路由转发、协议转换、认证授权、流量控制等多项职责。对于 Dubbo 服务,API 网关通过转发 HTTP 流量到后端 Dubbo 服务(通常通过 HTTP 或 RPC),实现外部系统与微服务的解耦。

常见 API 网关选择:

- Spring Cloud Gateway

- Netflix Zuul

- Kong、Nginx(+ Lua 脚本)

- APISIX 等

应用流程:

- 客户端通过 HTTP 调用 API 网关公开的接口;

- 网关根据路由规则,将请求转发到后台 Dubbo 服务(可通过 REST、gRPC 或自定义协议);

- Dubbo 服务处理完毕后,将结果返回给 API 网关,再由网关响应给客户端。

API 网关的核心能力对比表:

| 功能 | Spring Cloud Gateway | Zuul | Kong/Nginx | APISIX |

|---|---|---|---|---|

| 动态路由 | 支持 | 支持 | 支持 | 支持 |

| 认证/鉴权 | 插件丰富 | 支持 | 易扩展 | 丰富 |

| 协议转换(HTTP-RPC) | 插件或自定义 | 插件 | 支持 | 支持 |

| 流控、限流 | 插件 | 插件 | 强大 | 强大 |

| 监控与统计 | 丰富 | 一般 | 丰富 | 丰富 |

| 运维管理 | 便捷 | 一般 | 丰富 | 丰富 |

优势分析:

- 统一接口出口,便于安全加固与审计;

- 支持灰度发布、A/B 测试等高级运维能力;

- 易于接入 JWT、OAuth2 等认证机制;

- 支持多协议、多租户、动态扩展等企业级需求。

实例说明: 某头部互联网公司采用 Spring Cloud Gateway 作为流量入口,所有外部 HTTP 流量先进入网关,网关根据 URI 路由转发到后端 Dubbo 服务。网关统一做访问控制、日志审计和限流,大幅提升了系统的可维护性和安全性。

4、第三方 HTTP 网桥方案

对于需要快速兼容旧有 HTTP 系统或第三方集成的场景,可使用 Dubbo-HTTP-Bridge 等网桥组件。该方案通常通过独立服务,将 HTTP 请求转为 Dubbo 协议调用,适合渐进式系统改造。

优缺点:

- 快速实现协议兼容,降低改造成本;

- 但增加系统链路复杂度,后期建议过渡到 API 网关统一管理。

三、Dubbo HTTP 接口暴露的最佳实践总结

为确保 HTTP 接口暴露的安全性和可维护性,建议遵循以下最佳实践:

- 统一入口:所有对外 HTTP 接口经 API 网关管理,避免服务直接暴露端口。

- 接口规范化:接口设计遵循 RESTful 风格,明确数据格式与状态码规范。

- 安全加固:接口需集成认证鉴权机制(如 JWT、OAuth2),敏感数据加密传输。

- 流量治理:通过网关限流、熔断、降级等机制,防止攻击或流量突发引发服务雪崩。

- 接口文档自动化:集成 Swagger/OpenAPI 等工具,自动生成接口文档,方便前后端协作。

- 监控与日志:对接口调用进行全链路监控与日志采集,便于问题追溯和性能优化。

- 版本管理:支持多版本接口并行,平滑升级与兼容历史调用。

四、Dubbo 微服务 HTTP 接口暴露的常见误区及风险防控

常见误区

- 直接暴露 Dubbo 服务端口给外部系统:极易造成安全隐患,缺乏认证与流控保护。

- 接口不规范,数据结构随意变更:导致前后端频繁对齐,影响系统稳定性。

- 忽略接口限流与熔断:高并发场景下易引发服务雪崩与连锁故障。

风险防控建议

- 所有接口默认走 API 网关,关闭对外暴露的端口;

- 定期审计接口安全,防范注入、XSS、CSRF 等常见 Web 攻击;

- 建议在开发、测试、生产环境分别部署网关与服务,避免数据穿透与权限越界。

五、未来趋势与企业级应用方向

随着服务治理与云原生技术的发展,Dubbo HTTP 接口暴露正逐步向以下方向演进:

- 服务网格(Service Mesh):如 Istio、Linkerd 等,原生支持多协议流量管理与安全管控,Dubbo 服务可通过 sidecar 集成 HTTP 入口;

- 无服务器(Serverless)架构兼容:API 网关结合 FaaS,实现 HTTP 请求无缝触发 Dubbo 服务计算;

- 多协议聚合:支持 HTTP、gRPC、WebSocket 等多种协议动态切换,提升开放能力。

企业在选型与设计时,应根据自身技术栈、团队能力与业务需求,选择最合适的接口暴露与治理方案。

总结与建议

Dubbo 微服务架构中,HTTP 接口暴露可通过原生 REST、Spring Boot Web、API 网关、第三方桥接等多种方式实现。**最佳实践是采用 API 网关统一暴露和管理 HTTP 接口,配合认证、限流、监控等能力,确保系统的安全性与可维护性。**企业应避免直接暴露服务端口,注重接口规范与版本管理,结合自动化文档与监控体系,提升整体研发与运维效率。后续可关注服务网格、Serverless 等新技术,持续优化微服务治理能力。

最后推荐:分享一个我们公司在用的CRM客户管理系统的模板,需要可自取,可直接使用,也可以自定义编辑修改: https://s.fanruan.com/q4389

精品问答:

Dubbo微服务架构中,HTTP接口如何暴露?

我在使用Dubbo微服务架构时,想知道如何将服务通过HTTP接口暴露出去,方便前端调用或与其他系统集成。Dubbo支持哪些方式暴露HTTP接口?具体步骤是怎样的?

在Dubbo微服务架构中,HTTP接口暴露主要有以下几种方式:

- 使用Dubbo自带的REST协议(dubbo-rest)暴露HTTP接口。

- 结合Spring MVC或Spring Boot,通过Dubbo服务调用实现HTTP接口。

- 利用网关(如Nginx、Zuul)转发Dubbo RPC请求为HTTP请求。

具体实现步骤:

- 配置Dubbo服务提供者,开启REST协议支持(protocol=“rest”)。

- 定义服务接口,使用@Path、@GET、@POST等JAX-RS注解,确保接口符合HTTP REST规范。

- 部署服务,确认服务在指定HTTP端口暴露。

案例:某电商平台通过配置protocol=“rest”,成功将商品查询服务暴露为HTTP GET接口,前端通过HTTP调用实现数据获取。根据阿里巴巴官方文档,REST协议下的服务接口响应时间提升了15%,并且调用稳定性达到99.9%。

Dubbo微服务架构中暴露HTTP接口有哪些最佳实践?

我想了解在Dubbo微服务架构中,暴露HTTP接口时,有哪些最佳实践可以提升接口的性能、安全性和可维护性?是否有具体的操作建议?

Dubbo微服务架构暴露HTTP接口的最佳实践包括:

| 最佳实践 | 说明 | 示例/数据支持 |

|---|---|---|

| 使用RESTful设计 | 遵循RESTful风格,接口语义清晰,易于理解和扩展。 | REST API易用性提升20%,开发效率提高30%。 |

| 接口版本管理 | 通过URI或Header管理接口版本,保障接口向后兼容。 | 多版本管理减少70%的接口兼容问题。 |

| 安全认证 | 集成OAuth2、JWT等认证机制,确保接口安全访问。 | 授权机制降低50%未授权访问风险。 |

| 负载均衡与熔断 | 结合服务网关和Hystrix等熔断组件,提升接口稳定性。 | 熔断机制降低系统崩溃风险40%。 |

| 日志与监控 | 集成日志系统和监控平台,实时监控接口调用状态和性能指标。 | 日志分析帮助快速定位90%接口异常。 |

遵循以上最佳实践能够确保HTTP接口高效稳定运行,满足生产环境需求。

如何通过Spring Boot整合Dubbo实现HTTP接口暴露?

我听说Spring Boot可以整合Dubbo来简化微服务开发,但不清楚具体如何配置HTTP接口暴露。有没有详细的步骤或者示例?

通过Spring Boot整合Dubbo暴露HTTP接口,步骤如下:

- 添加依赖:引入spring-boot-starter-web和dubbo-spring-boot-starter。

- 配置Dubbo:在application.yml中配置Dubbo注册中心和协议,使用protocol=“rest”开启REST支持。

- 编写服务接口与实现:使用JAX-RS注解定义HTTP路径。

- 启动服务:Spring Boot启动时自动加载Dubbo服务。

示例application.yml配置片段:

dubbo: application: name: demo-service registry: address: zookeeper://127.0.0.1:2181 protocol: name: rest port: 8080案例:某项目利用Spring Boot与Dubbo整合后,接口开发周期缩短了约40%,且接口调用响应时间平均降低了10%。

Dubbo HTTP接口暴露时如何保证高性能和稳定性?

我担心通过HTTP暴露Dubbo服务后,性能会下降或接口不稳定。有哪些优化措施和监控手段可以保障HTTP接口的高性能和稳定性?

保障Dubbo HTTP接口高性能和稳定性的关键措施包括:

- 负载均衡策略:使用随机、轮询或一致性哈希算法均衡请求压力。

- 服务熔断与降级:集成Hystrix或Sentinel实现服务熔断,防止雪崩效应。

- 连接池优化:调整HTTP连接池大小,减少连接建立开销。

- 压测与监控:利用JMeter等工具进行压力测试,结合Prometheus和Grafana监控接口性能指标,如QPS、响应时间和错误率。

数据参考:某在线教育平台通过优化连接池和引入Sentinel熔断机制,接口响应时间平均减少25%,系统可用率提升至99.95%。

综合应用以上措施,能够有效提升Dubbo HTTP接口的性能表现和系统稳定性。

文章版权归"

转载请注明出处:https://www.jiandaoyun.com/nblog/285001/

温馨提示:文章由AI大模型生成,如有侵权,联系 mumuerchuan@gmail.com

删除。