劫持财务软件案例主要包括以下几种:1、恶意软件注入;2、网络钓鱼;3、供应链攻击;4、零日漏洞利用。这些方法都被不法分子用来窃取敏感的财务数据,造成巨大的经济损失和声誉损害。以下将详细阐述这些案例及其背后的机制和防范措施。

一、恶意软件注入

恶意软件注入是劫持财务软件最常见的方法之一。黑客通过注入恶意代码到合法的财务软件中,获取用户的敏感信息。

-

案例分析:

- Target公司数据泄露:2013年,Target公司的财务系统被恶意软件注入,导致7000万客户的信用卡信息被泄露。

- Cerber勒索软件:该软件专门攻击企业的财务系统,通过加密重要数据要求支付赎金。

-

防范措施:

- 安装防病毒软件:确保防病毒软件始终更新,以识别和阻止最新的恶意软件。

- 定期更新软件:及时安装财务软件的安全补丁和更新,以修复已知漏洞。

- 使用多因素认证:增加额外的安全层,防止未经授权的访问。

二、网络钓鱼

网络钓鱼是通过伪装成合法的机构或个人,诱骗用户提供敏感信息的一种攻击方式。财务人员常常是此类攻击的目标。

-

案例分析:

- FACC公司CEO诈骗:2016年,奥地利航空零部件制造商FACC的CEO收到一封伪造的邮件,导致公司损失了4200万欧元。

- PayPal钓鱼攻击:黑客通过伪造的PayPal邮件,诱使用户点击恶意链接,窃取他们的登录信息。

-

防范措施:

- 员工培训:定期开展网络安全培训,提高员工对钓鱼邮件的识别能力。

- 邮件过滤:使用高级的邮件过滤系统,阻止钓鱼邮件进入员工的收件箱。

- 双重验证:在关键操作(如资金转移)中,使用双重验证机制。

三、供应链攻击

供应链攻击是通过攻击软件供应商或第三方合作伙伴,间接获取目标企业的财务数据。

-

案例分析:

- NotPetya攻击:2017年,NotPetya通过乌克兰的财务软件ME Doc传播,导致全球多个公司的财务系统瘫痪。

- SolarWinds攻击:2020年,黑客通过侵入SolarWinds的供应链,影响了包括财务系统在内的多个政府和企业机构。

-

防范措施:

- 审查供应商:定期对供应商进行安全审查,确保其安全措施到位。

- 合同条款:在合同中规定安全标准和应急响应措施,确保供应商在发生安全事件时能够迅速应对。

- 网络隔离:将关键财务系统与其他系统隔离,减少受到供应链攻击的风险。

四、零日漏洞利用

零日漏洞是指在软件开发者未发布修复补丁之前,黑客利用未公开的漏洞进行攻击。

-

案例分析:

- Equifax数据泄露:2017年,黑客利用Apache Struts中的零日漏洞,窃取了美国信用报告公司Equifax的1.43亿用户数据。

- Stuxnet蠕虫:该蠕虫利用多个零日漏洞攻击伊朗核设施的工业控制系统,虽然主要目标并非财务系统,但其技术可以被用于财务攻击。

-

防范措施:

- 漏洞管理:建立有效的漏洞管理流程,确保及时识别和修复零日漏洞。

- 入侵检测系统:部署高级入侵检测系统,快速识别异常行为。

- 网络分段:通过网络分段,限制零日漏洞攻击的传播范围。

总结与建议

劫持财务软件的案例层出不穷,给企业带来了巨大的风险和损失。为有效防范这些攻击,企业应采取以下措施:

- 全面的安全策略:制定和实施全面的安全策略,包括防病毒、漏洞管理、入侵检测等。

- 员工培训:定期对员工进行网络安全培训,提高其安全意识和应对能力。

- 多层防护:采用多层防护措施,如多因素认证、邮件过滤、网络隔离等,增强系统的安全性。

- 定期审查和测试:定期进行安全审查和渗透测试,及时发现和修复潜在的安全漏洞。

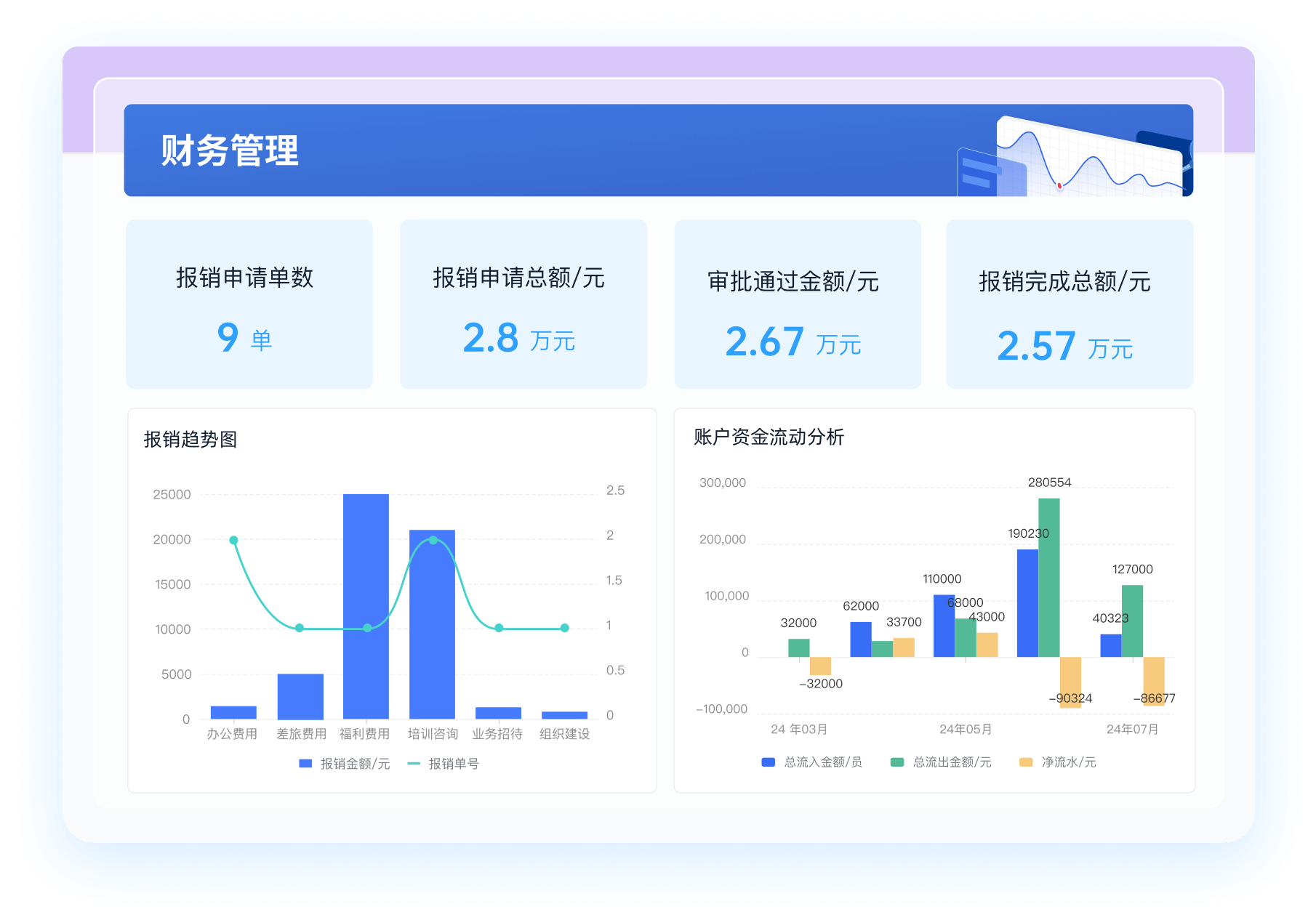

通过这些措施,企业可以大大降低财务软件被劫持的风险,保护敏感数据的安全。要了解更多关于财务管理的安全措施和工具,您可以访问简道云官网:https://s.fanruan.com/a2orj。

相关问答FAQs:

劫持财务软件案例有哪些?

1. 什么是财务软件劫持?

财务软件劫持是指黑客或恶意软件通过各种手段,未经授权地获取财务软件的控制权。劫持后,攻击者可以访问敏感数据、修改财务记录,甚至直接进行财务转移。这种行为不仅对企业造成经济损失,还会对其声誉和客户信任造成严重影响。

2. 劫持财务软件的具体案例有哪些?

在全球范围内,财务软件劫持的案例屡见不鲜。以下是一些典型的案例:

-

美国某大型医疗机构事件:该机构使用的财务软件在一次网络攻击中遭到劫持,黑客通过网络钓鱼邮件获取了管理员的登录凭证。攻击者进入系统后,修改了支付指令,导致数百万美元的资金被转移至境外账户。该事件引起了广泛关注,医疗机构不得不面临高额的赔偿和法律责任。

-

欧洲一家电商平台的遭遇:该平台在一次系统更新后,未能及时修补安全漏洞,导致黑客通过恶意软件成功入侵。攻击者劫持了财务软件,对交易数据进行了篡改,造成了巨大的财务损失。此外,客户个人信息也遭到泄露,导致该平台的信誉大打折扣。

-

某亚太地区的制造企业:该企业在一次财务审计中发现其财务软件被恶意篡改,导致财务报表不准确。调查后发现,黑客利用社交工程手段,伪装成 IT 支持人员,成功获取了关键技术人员的权限,进而对财务系统进行劫持。企业在经历了财务损失后,不得不重新审视其内部安全管理措施。

3. 如何防范财务软件劫持?

为了有效防范财务软件劫持,企业应采取多种安全措施:

-

定期更新软件:保持财务软件和系统的最新版本,及时安装安全补丁,以防止黑客利用已知漏洞入侵。

-

加强员工培训:定期对员工进行网络安全培训,提高他们对网络钓鱼和社会工程攻击的警惕性,确保敏感信息不被泄露。

-

使用多因素认证:在财务软件的访问中引入多因素认证机制,增加账户的安全性,降低被劫持的风险。

-

定期备份数据:定期备份重要的财务数据,并确保备份数据的安全存储,以便在发生劫持事件时可以迅速恢复。

-

监控异常活动:实施实时监控系统,及时发现和处理异常登录或不寻常的财务操作,确保财务数据的完整性。

4. 劫持财务软件后企业应如何应对?

一旦发现财务软件被劫持,企业应迅速采取应对措施:

-

断开网络连接:立即将被劫持的系统与网络断开,防止黑客继续操作或扩展攻击。

-

进行全面调查:组织专业的安全团队或外部安全公司,对事件进行全面调查,确定攻击的来源、手段及造成的损失。

-

通知相关方:根据法律法规要求,及时通知相关的利益相关者,包括客户、合作伙伴及监管机构,保持透明度,减少声誉损失。

-

加强安全措施:在事件处理完成后,企业应对现有的安全措施进行全面评估和提升,确保类似事件不再发生。

-

法律追责:根据情况考虑采取法律手段追责,维护企业的合法权益,防止黑客再次攻击。

通过以上措施,企业能够有效降低财务软件被劫持的风险,维护财务数据的安全和完整性。

结论

财务软件劫持是一种严重的网络安全威胁,对企业的财务稳定性和声誉造成严重影响。通过了解具体案例和采取有效的防范措施,企业能够在这个信息化时代更好地保护自身的财务安全。对于任何企业而言,重视网络安全不仅是保护自身利益的必要举措,也是对客户及合作伙伴的一种责任。

简道云财务管理模板: https://s.fanruan.com/a2orj;

无需下载,在线即可使用。

阅读时间:6 分钟

阅读时间:6 分钟  浏览量:4056次

浏览量:4056次

《零代码开发知识图谱》

《零代码开发知识图谱》

《零代码

新动能》案例集

《零代码

新动能》案例集

《企业零代码系统搭建指南》

《企业零代码系统搭建指南》