在Express.js项目中使用JWT认证可以通过以下几步来实现:

- 安装必要的npm包:你需要安装

jsonwebtoken和express-jwt两个包。 - 生成JWT:在用户登录成功后,生成一个JWT,并将其返回给客户端。

- 验证JWT:在需要保护的路由中,使用

express-jwt中间件来验证JWT。

详细描述如下:

一、安装必要的npm包

首先,你需要在你的Express.js项目中安装以下两个npm包:

npm install jsonwebtoken express-jwt

- jsonwebtoken:用于生成和验证JWT。

- express-jwt:用于在Express.js中间件中验证JWT。

二、生成JWT

在用户登录成功后,生成一个JWT,并将其返回给客户端。下面是一个示例:

const express = require('express');

const jwt = require('jsonwebtoken');

const bodyParser = require('body-parser');

const app = express();

app.use(bodyParser.json());

const SECRET_KEY = 'your-secret-key';

// 用户登录接口

app.post('/login', (req, res) => {

const { username, password } = req.body;

// TODO: 验证用户名和密码

if (username === 'admin' && password === 'password') {

// 用户验证成功,生成JWT

const token = jwt.sign({ username }, SECRET_KEY, { expiresIn: '1h' });

res.json({ token });

} else {

res.status(401).json({ message: 'Invalid username or password' });

}

});

app.listen(3000, () => {

console.log('Server is running on port 3000');

});

- SECRET_KEY:用于签名JWT的密钥,应存储在环境变量中。

- expiresIn:JWT的有效期。

三、验证JWT

在需要保护的路由中,使用express-jwt中间件来验证JWT:

const expressJwt = require('express-jwt');

// 保护的路由

app.get('/protected', expressJwt({ secret: SECRET_KEY, algorithms: ['HS256'] }), (req, res) => {

res.json({ message: 'This is a protected route' });

});

// 错误处理

app.use((err, req, res, next) => {

if (err.name === 'UnauthorizedError') {

res.status(401).json({ message: 'Invalid token' });

} else {

next(err);

}

});

- expressJwt:用于验证JWT的中间件。

- algorithms:JWT签名算法,这里使用的是HS256。

四、完整示例

以下是一个完整的Express.js项目示例,展示了如何使用JWT进行认证:

const express = require('express');

const jwt = require('jsonwebtoken');

const bodyParser = require('body-parser');

const expressJwt = require('express-jwt');

const app = express();

app.use(bodyParser.json());

const SECRET_KEY = 'your-secret-key';

// 用户登录接口

app.post('/login', (req, res) => {

const { username, password } = req.body;

// TODO: 验证用户名和密码

if (username === 'admin' && password === 'password') {

// 用户验证成功,生成JWT

const token = jwt.sign({ username }, SECRET_KEY, { expiresIn: '1h' });

res.json({ token });

} else {

res.status(401).json({ message: 'Invalid username or password' });

}

});

// 保护的路由

app.get('/protected', expressJwt({ secret: SECRET_KEY, algorithms: ['HS256'] }), (req, res) => {

res.json({ message: 'This is a protected route' });

});

// 错误处理

app.use((err, req, res, next) => {

if (err.name === 'UnauthorizedError') {

res.status(401).json({ message: 'Invalid token' });

} else {

next(err);

}

});

app.listen(3000, () => {

console.log('Server is running on port 3000');

});

五、总结

通过以上步骤,你可以在Express.js项目中使用JWT进行认证,具体步骤包括:1、安装必要的npm包;2、生成JWT;3、验证JWT。这样可以有效地保护你的API路由,确保只有经过认证的用户才能访问受保护的资源。建议在实际项目中使用更复杂的用户验证逻辑和更安全的密钥管理方式。

相关问答FAQs:

什么是JWT,为什么在Express.js项目中使用它?

JWT(JSON Web Token)是一种用于安全地在用户与服务器之间传输信息的开放标准(RFC 7519)。它被广泛用于认证和信息交换,因其轻量级和自包含的特性使其特别适合于现代web应用程序。JWT的结构由三部分组成:头部(Header)、载荷(Payload)和签名(Signature)。在Express.js项目中,JWT可以有效地管理用户身份验证和授权,使得在无状态的RESTful API中实现用户认证变得简单。

使用JWT的主要原因包括:

- 无状态性:JWT不需要在服务器上存储会话信息,用户的状态信息是存储在JWT中,减轻了服务器的负担。

- 跨域支持:JWT可以很容易地在不同的域之间进行传递,适合于微服务架构。

- 安全性:JWT可以通过加密和签名来确保传输的数据的安全性,防止数据被篡改。

- 灵活性:JWT可以存储丰富的用户信息,开发者可以根据业务需求在载荷中添加自定义信息。

在Express.js项目中使用JWT,可以通过中间件的方式进行验证,确保用户在访问受保护的路由时是经过身份验证的。通过设置合理的过期时间和刷新机制,提升用户体验与安全性。

如何在Express.js项目中实现JWT认证?

在Express.js项目中实现JWT认证的步骤相对简单,以下是具体的实现步骤:

-

安装必要的npm包:

在项目中需要使用jsonwebtoken来生成和验证JWT,通常还需要bcrypt来加密用户密码。使用以下命令安装这些依赖:npm install jsonwebtoken bcryptjs express -

用户注册和登录:

在用户注册时,需要将用户密码进行加密,并将用户信息存储在数据库中。在用户登录时,验证输入的密码是否与数据库中存储的密码匹配,如果匹配,则生成JWT并返回给用户。const bcrypt = require('bcryptjs'); const jwt = require('jsonwebtoken'); // 用户注册 app.post('/register', async (req, res) => { const hashedPassword = await bcrypt.hash(req.body.password, 10); // 保存用户到数据库 // ... res.status(201).send("User registered"); }); // 用户登录 app.post('/login', async (req, res) => { const user = await findUser(req.body.username); // 从数据库中查找用户 if (user && await bcrypt.compare(req.body.password, user.password)) { const token = jwt.sign({ id: user.id }, 'your_jwt_secret', { expiresIn: '1h' }); res.json({ token }); } else { res.status(401).send("Invalid credentials"); } }); -

保护路由:

创建一个中间件来验证JWT。在路由中使用此中间件,以保护需要身份验证的路由。function authenticateToken(req, res, next) { const token = req.headers['authorization'] && req.headers['authorization'].split(' ')[1]; if (!token) return res.sendStatus(401); jwt.verify(token, 'your_jwt_secret', (err, user) => { if (err) return res.sendStatus(403); req.user = user; next(); }); } app.get('/protected', authenticateToken, (req, res) => { res.send("This is a protected route"); }); -

刷新JWT:

可以实现一个刷新Token的机制,当JWT即将过期时,允许用户通过有效的Refresh Token来获取新的JWT,以提高用户体验。 -

前端交互:

在前端应用中,使用AJAX或Fetch API来进行用户的注册与登录操作,并在每次请求中将JWT放入Authorization头中发送给服务器。

在Express.js项目中使用JWT认证时的最佳实践是什么?

在使用JWT认证时,有一些最佳实践可以遵循,以确保系统的安全性和性能:

-

使用HTTPS:确保所有的请求都通过HTTPS进行,以保护JWT在传输过程中的安全性,防止中间人攻击。

-

合理设置过期时间:为JWT设置合理的过期时间,避免长期有效的Token被滥用。通常情况下,Access Token的过期时间设置为1小时,而Refresh Token的过期时间可以设置为更长。

-

保留Refresh Token:将Refresh Token存储在安全的位置(如HttpOnly Cookie),并在用户需要重新获取Access Token时使用。

-

使用强密码:在用户注册时,确保使用强密码并通过bcrypt等方式进行加密存储。

-

在载荷中限制信息:JWT的载荷中不应包含敏感信息,尽量只包括必要的信息。

-

定期审计Token:定期审计和回收不再使用的Token,确保只有合法用户可以访问API。

-

使用环境变量管理密钥:将JWT密钥存储在环境变量中,而不是硬编码在代码中,以增强安全性。

通过以上步骤和最佳实践,您可以在Express.js项目中安全而有效地实现JWT认证,提升用户体验,并确保系统的安全性。

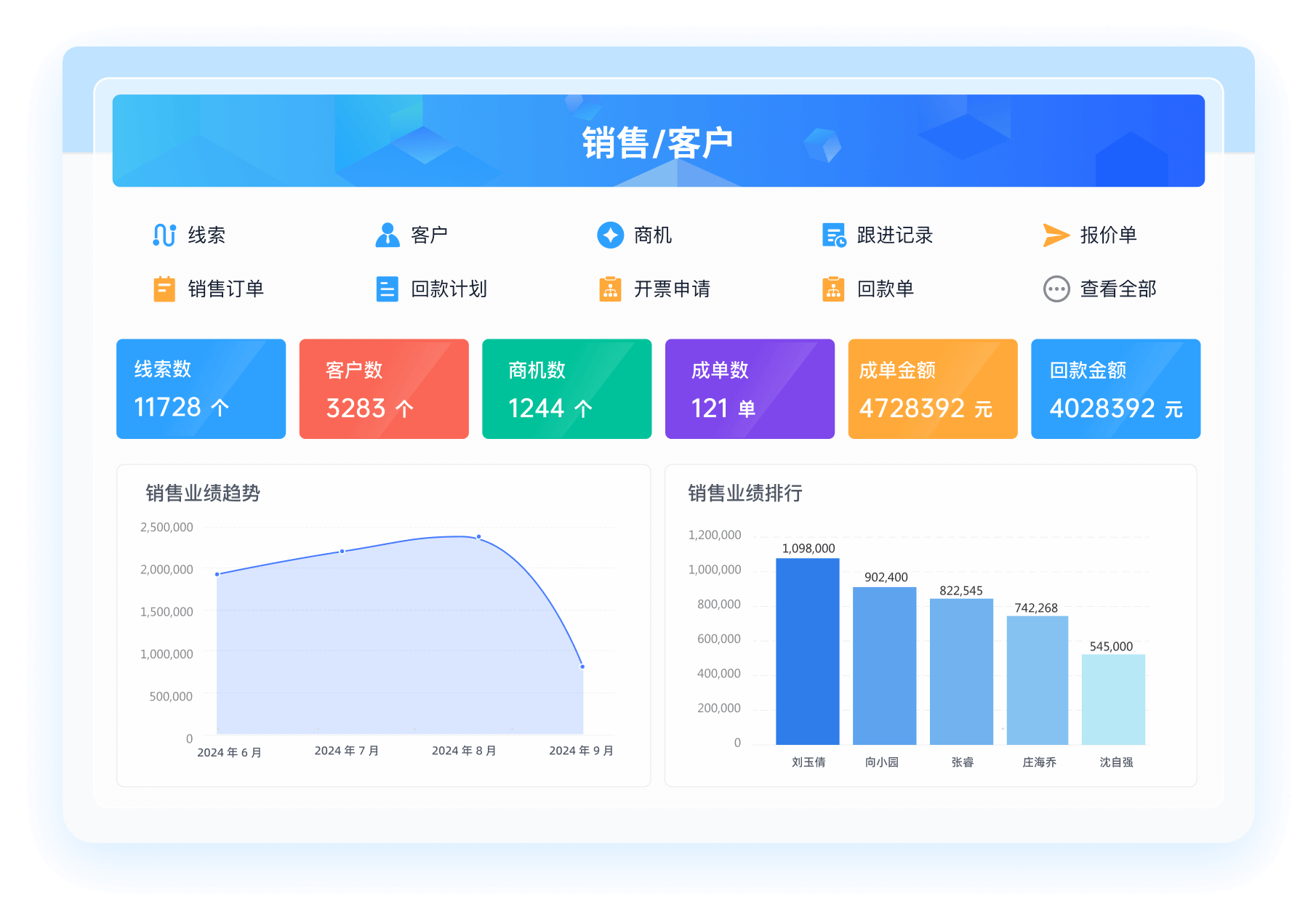

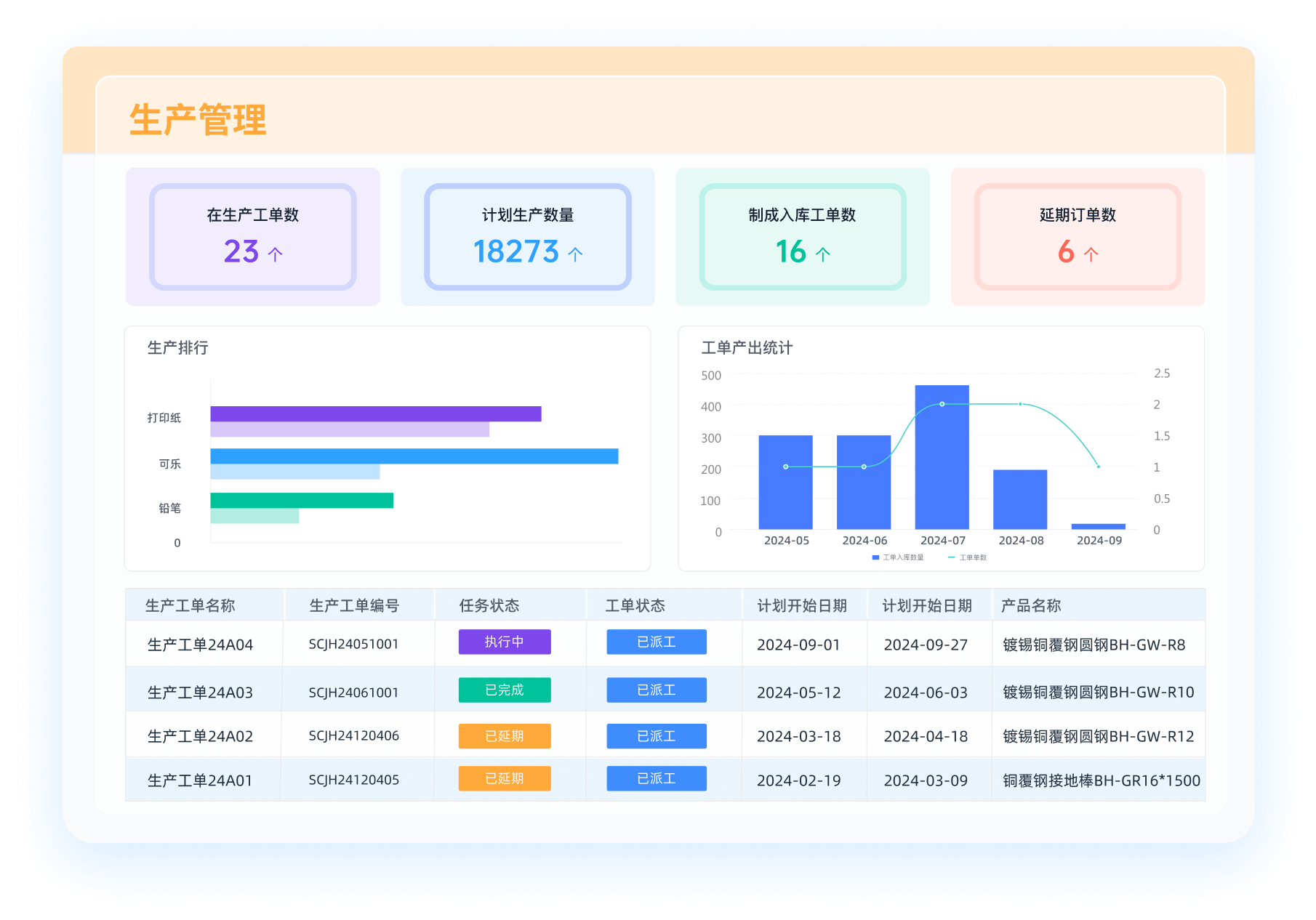

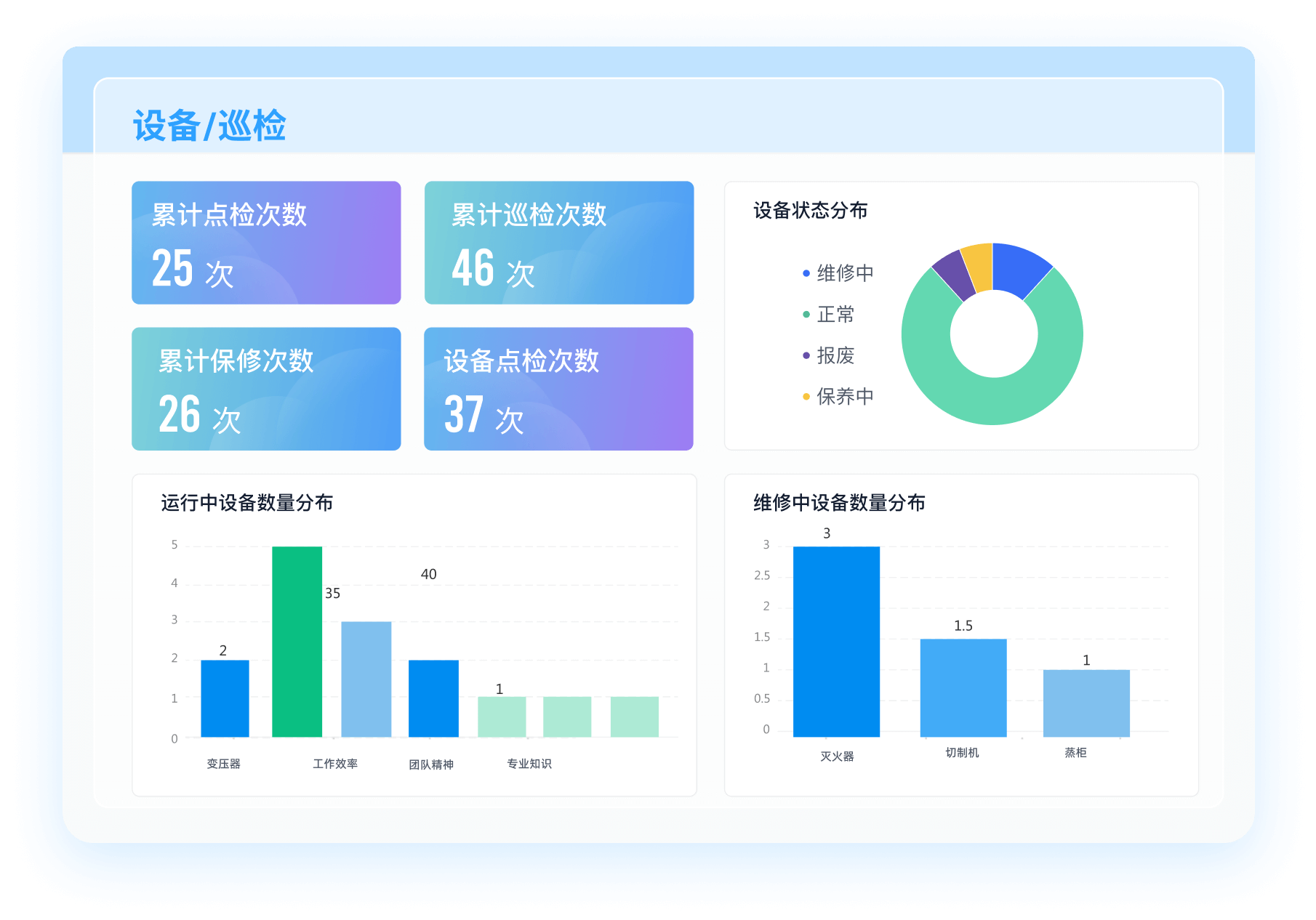

最后分享一下我们公司在用的项目管理软件的模板,可直接用,也可以自主修改功能: https://s.fanruan.com/kw0y5;

阅读时间:9 分钟

阅读时间:9 分钟  浏览量:6342次

浏览量:6342次

《零代码开发知识图谱》

《零代码开发知识图谱》

《零代码

新动能》案例集

《零代码

新动能》案例集

《企业零代码系统搭建指南》

《企业零代码系统搭建指南》