办公软件滥用隐私的解决办法有:1、选择安全性高的软件;2、使用数据加密技术;3、定期更新软件;4、限制软件权限;5、教育员工安全意识。办公软件在我们的日常工作中扮演着越来越重要的角色,但同时也带来了隐私泄露的风险。为了保护个人和企业的敏感信息,采取适当的措施来防止办公软件滥用隐私是非常重要的。

一、选择安全性高的软件

选择安全性高的软件是防止隐私滥用的第一步。在选择办公软件时,应考虑以下几个方面:

– 数据加密: 确保软件提供数据加密功能,以防止未经授权的访问。

– 隐私政策: 仔细阅读软件的隐私政策,了解数据如何被收集、存储和使用。

– 认证与合规: 选择通过相关认证并符合隐私保护法规的软件,如GDPR(通用数据保护条例)。

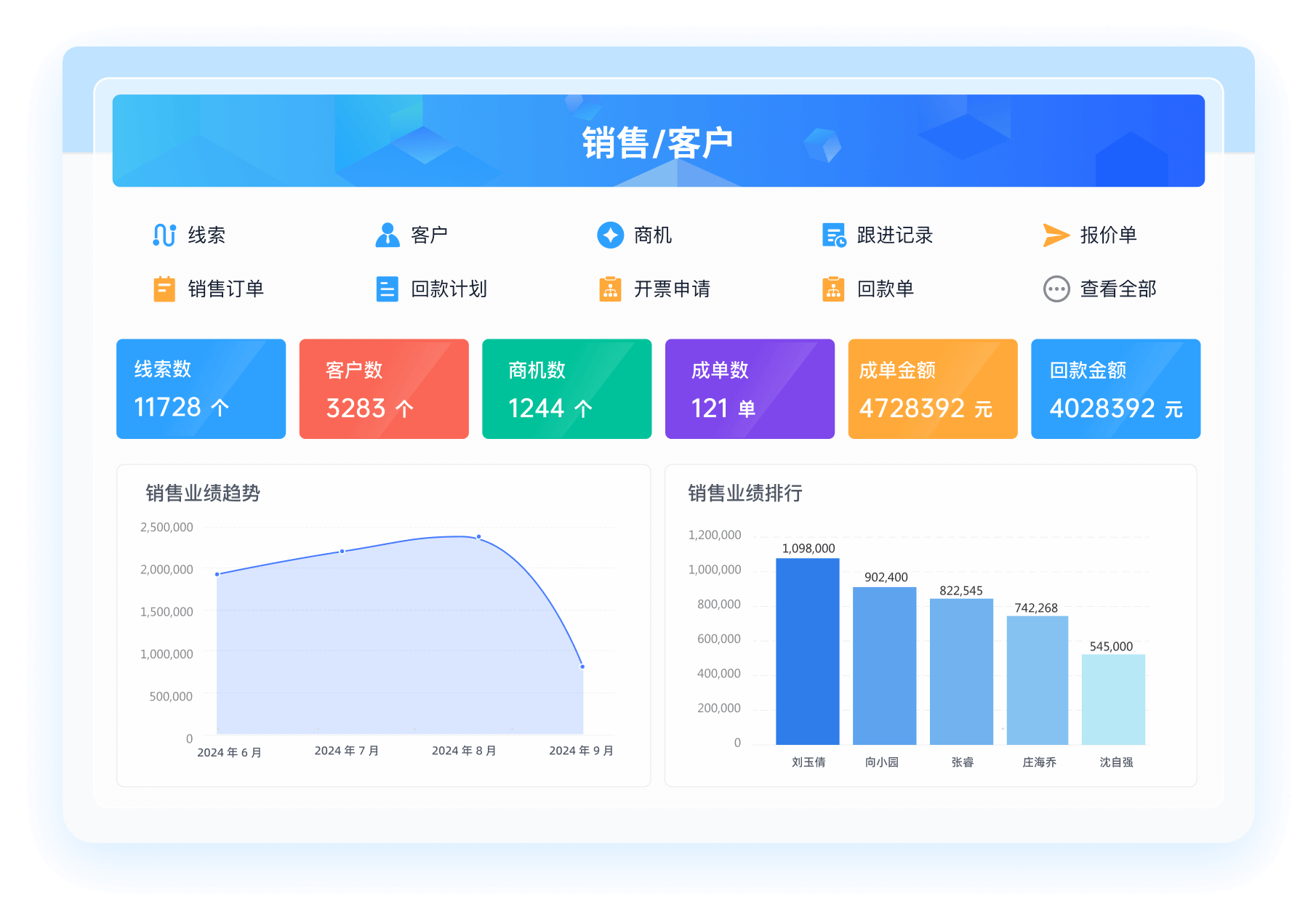

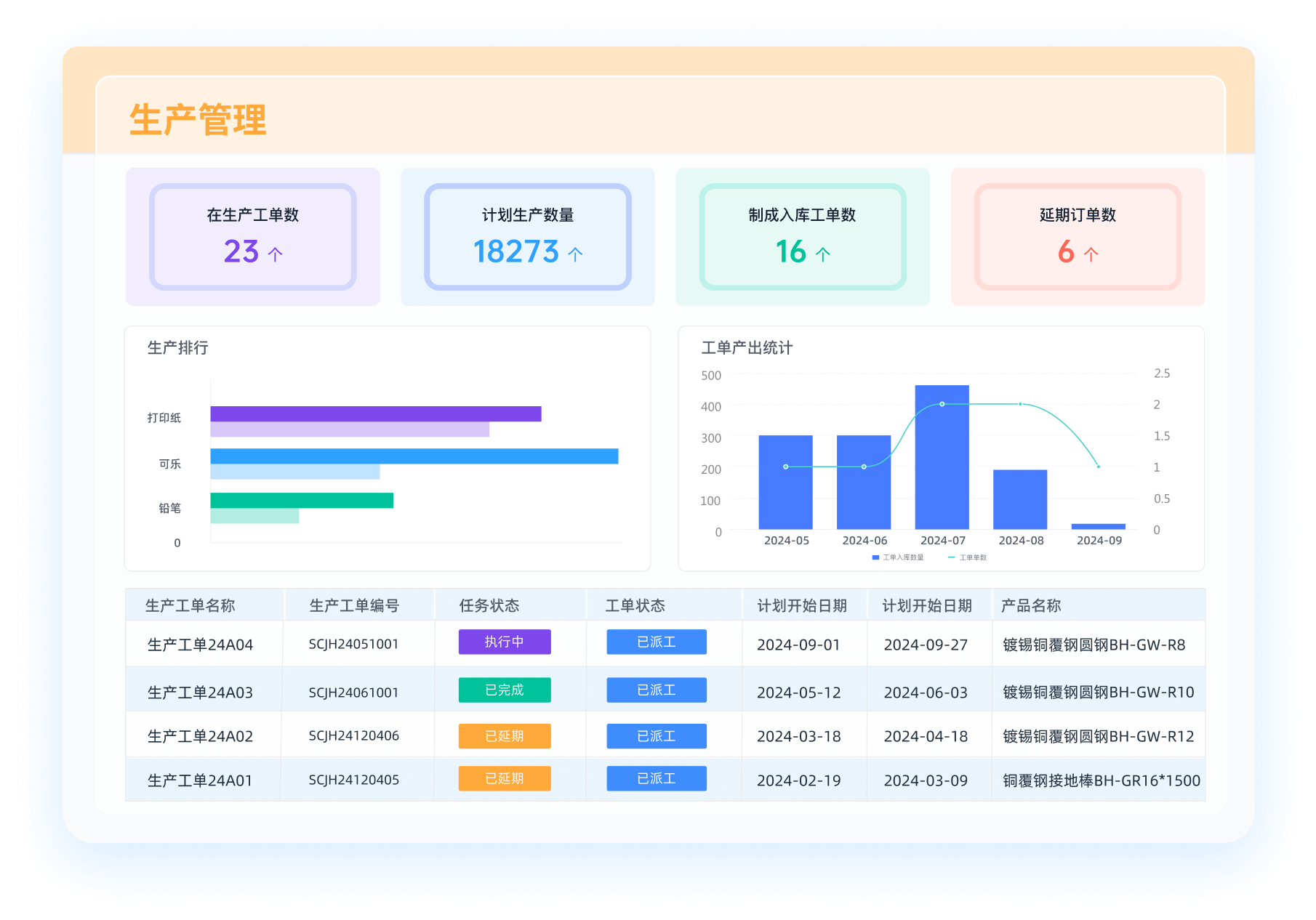

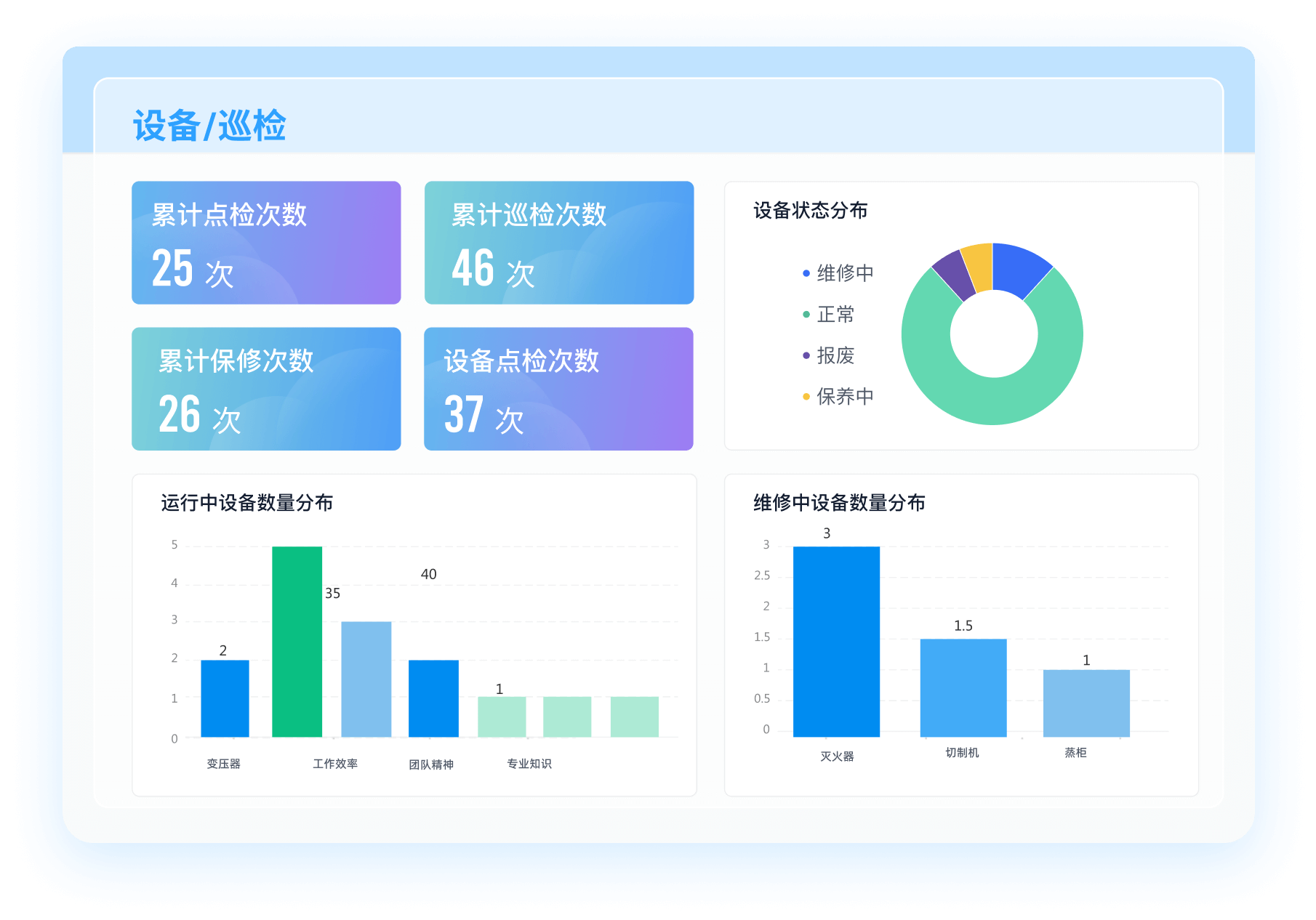

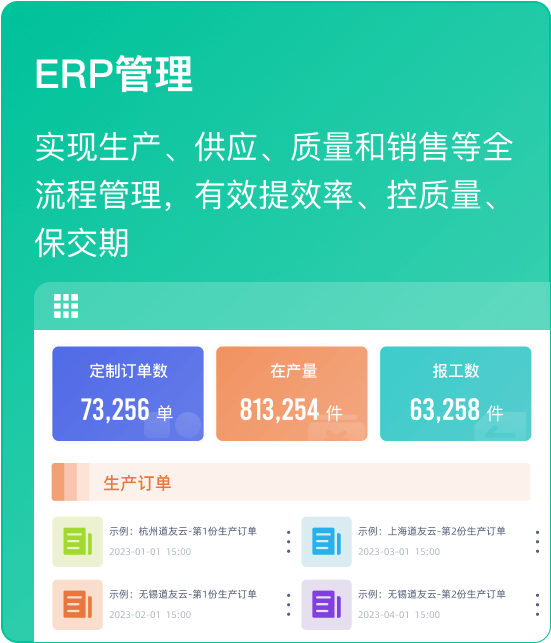

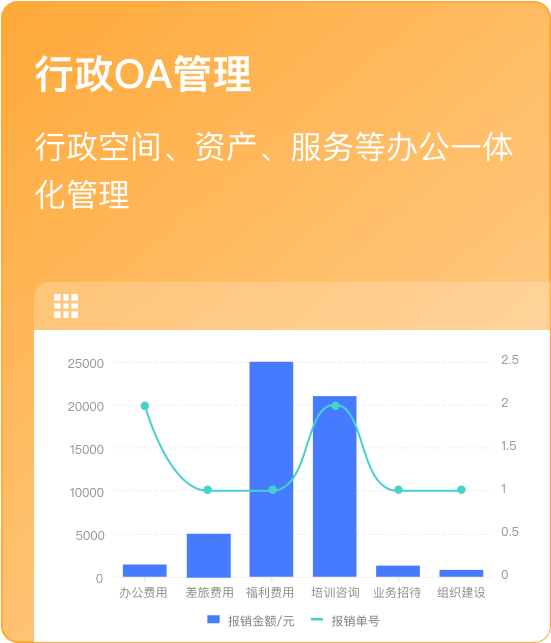

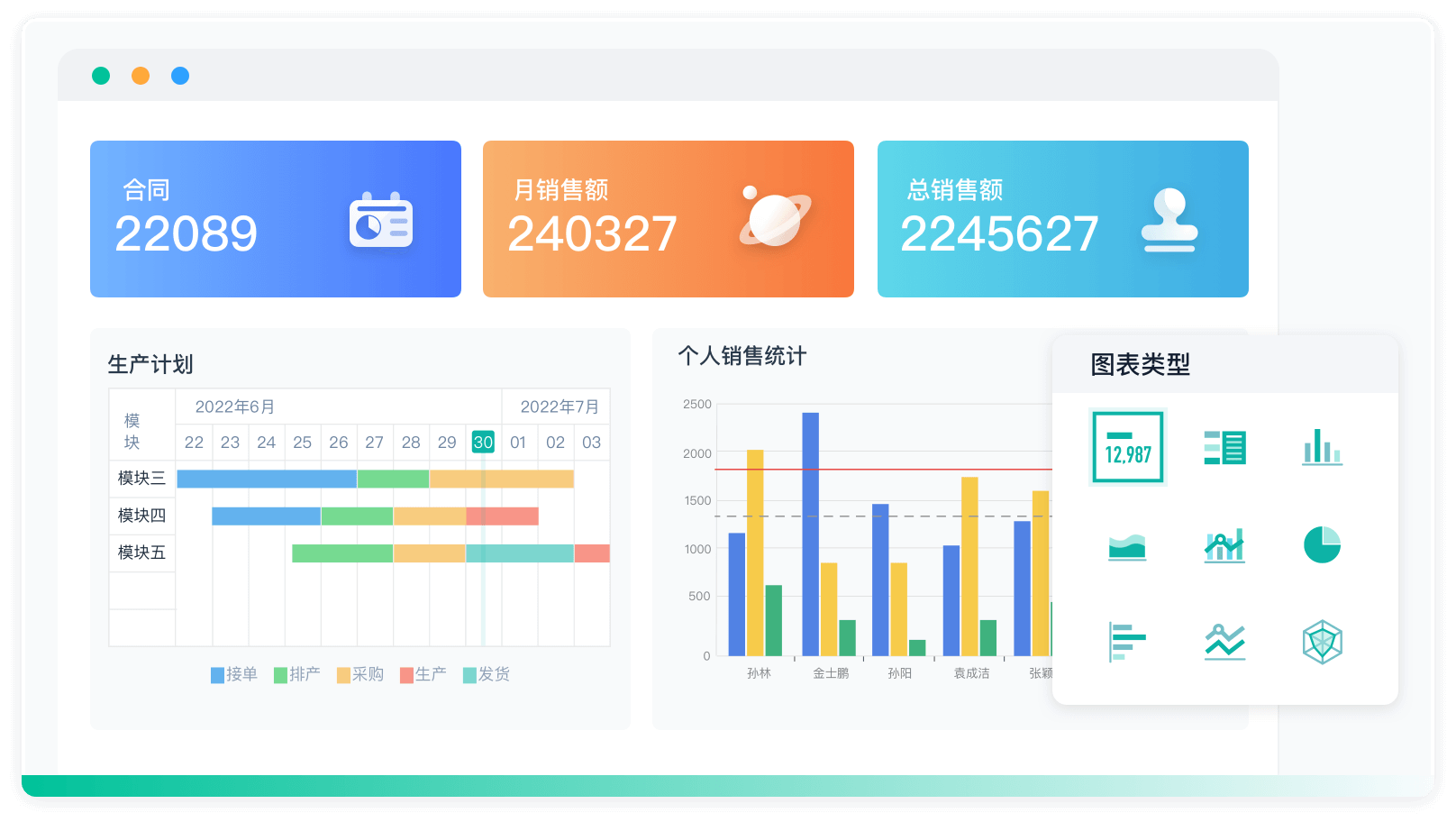

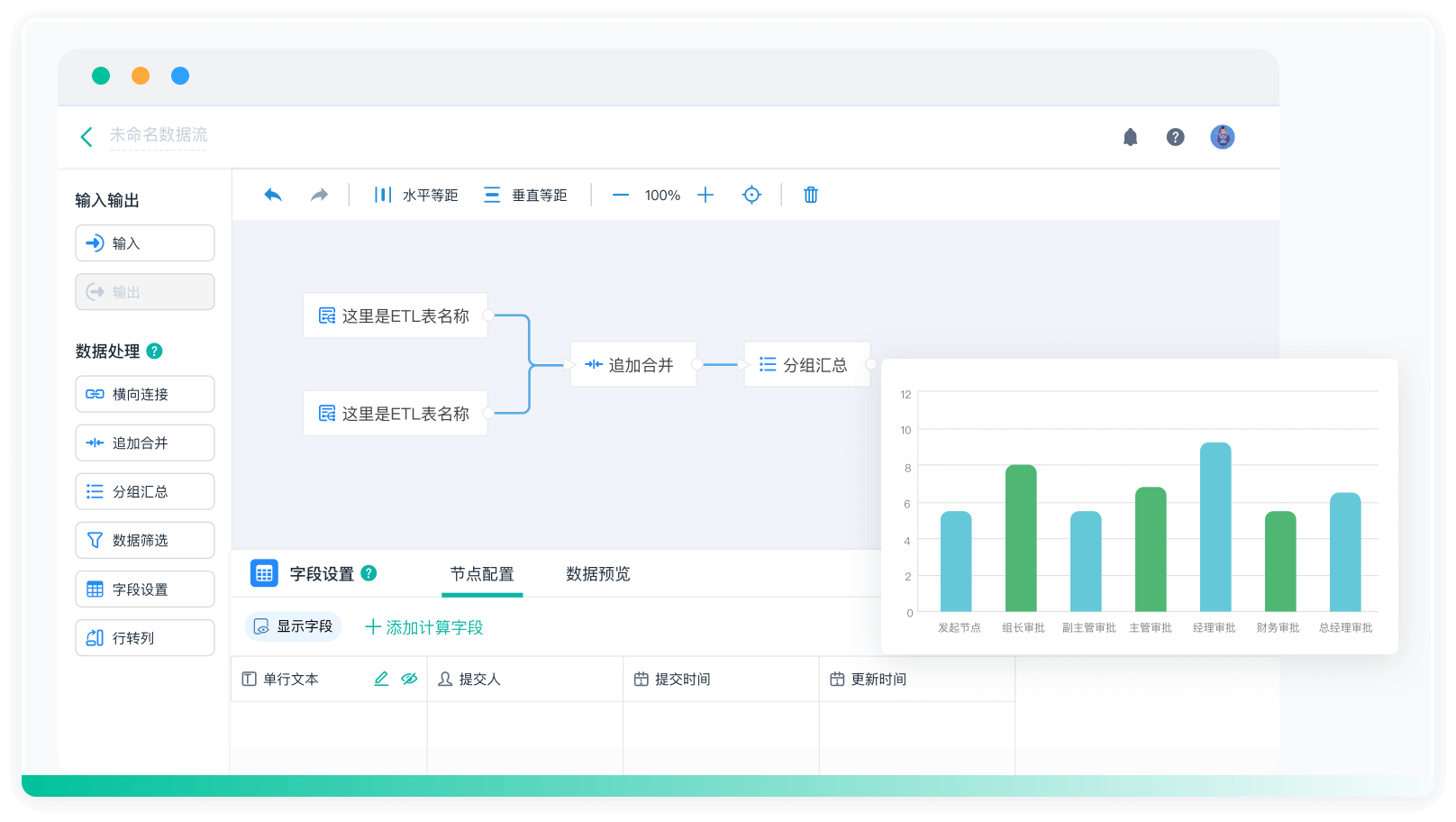

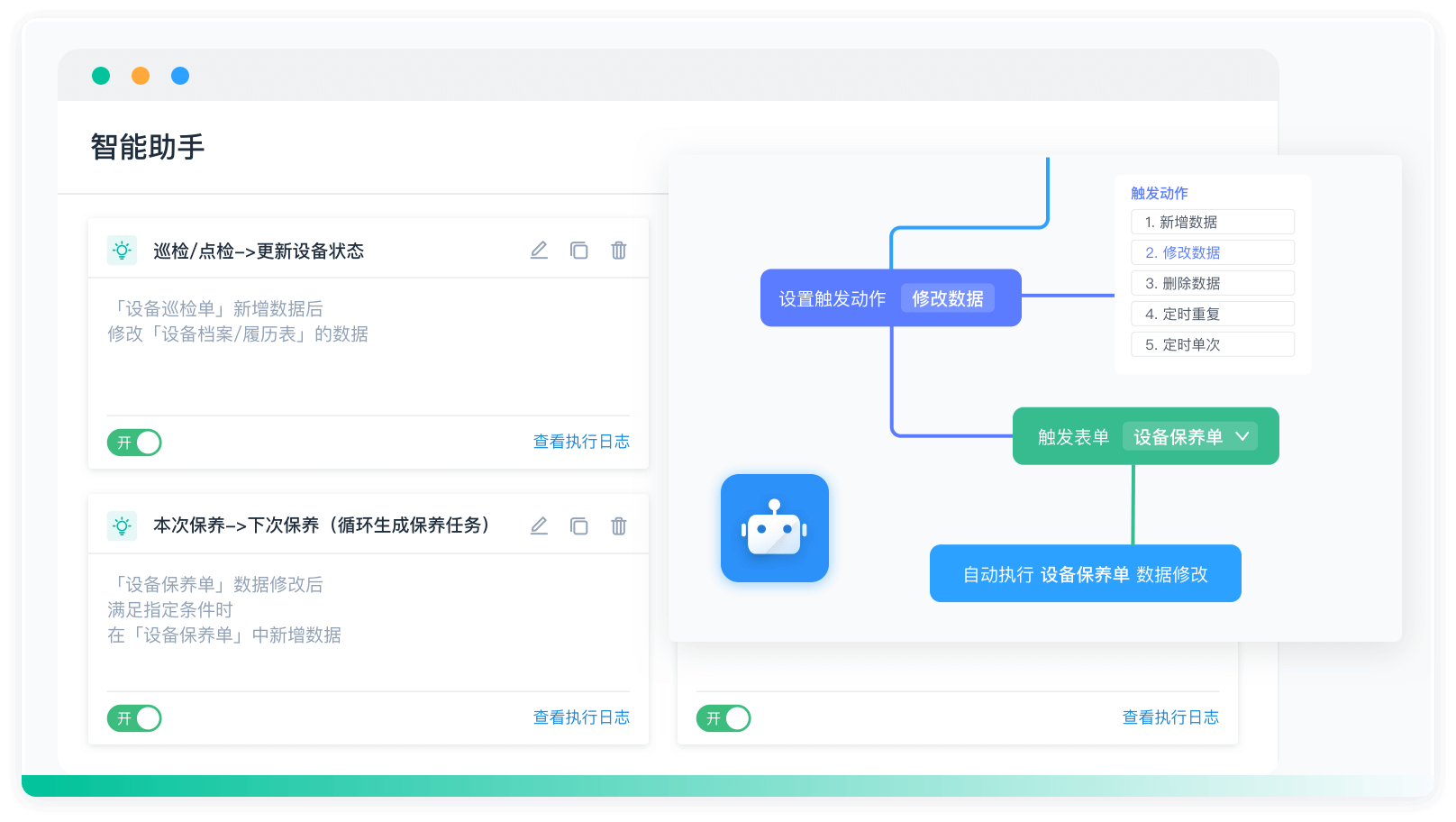

实例说明: 简道云是一款备受信赖的办公软件,其官网提供了详细的隐私政策,并且符合多项隐私保护法规。简道云官网: https://s.fanruan.com/x6aj1;

二、使用数据加密技术

数据加密技术是保护隐私的有效手段。以下是几种常见的数据加密技术:

– 端到端加密: 确保数据从发送到接收的整个过程中都是加密的,只有发送方和接收方可以解密。

– SSL/TLS加密: 用于保护网络传输中的数据,确保数据在传输过程中不被窃取或篡改。

– 文件加密: 对存储在本地或云端的文件进行加密,防止未经授权的访问。

原因分析: 数据加密技术可以有效防止数据在传输和存储过程中被窃取或篡改,确保敏感信息的安全。

三、定期更新软件

定期更新软件是防止隐私滥用的重要措施。软件更新通常包括以下内容:

– 安全补丁: 修复已知的安全漏洞,防止黑客利用这些漏洞进行攻击。

– 新功能: 增加新的安全功能,提升软件的安全性。

– 性能优化: 提高软件的性能和稳定性,减少因软件故障导致的隐私泄露。

数据支持: 根据调查,未及时更新软件是导致数据泄露的重要原因之一。定期更新软件可以显著降低隐私泄露的风险。

四、限制软件权限

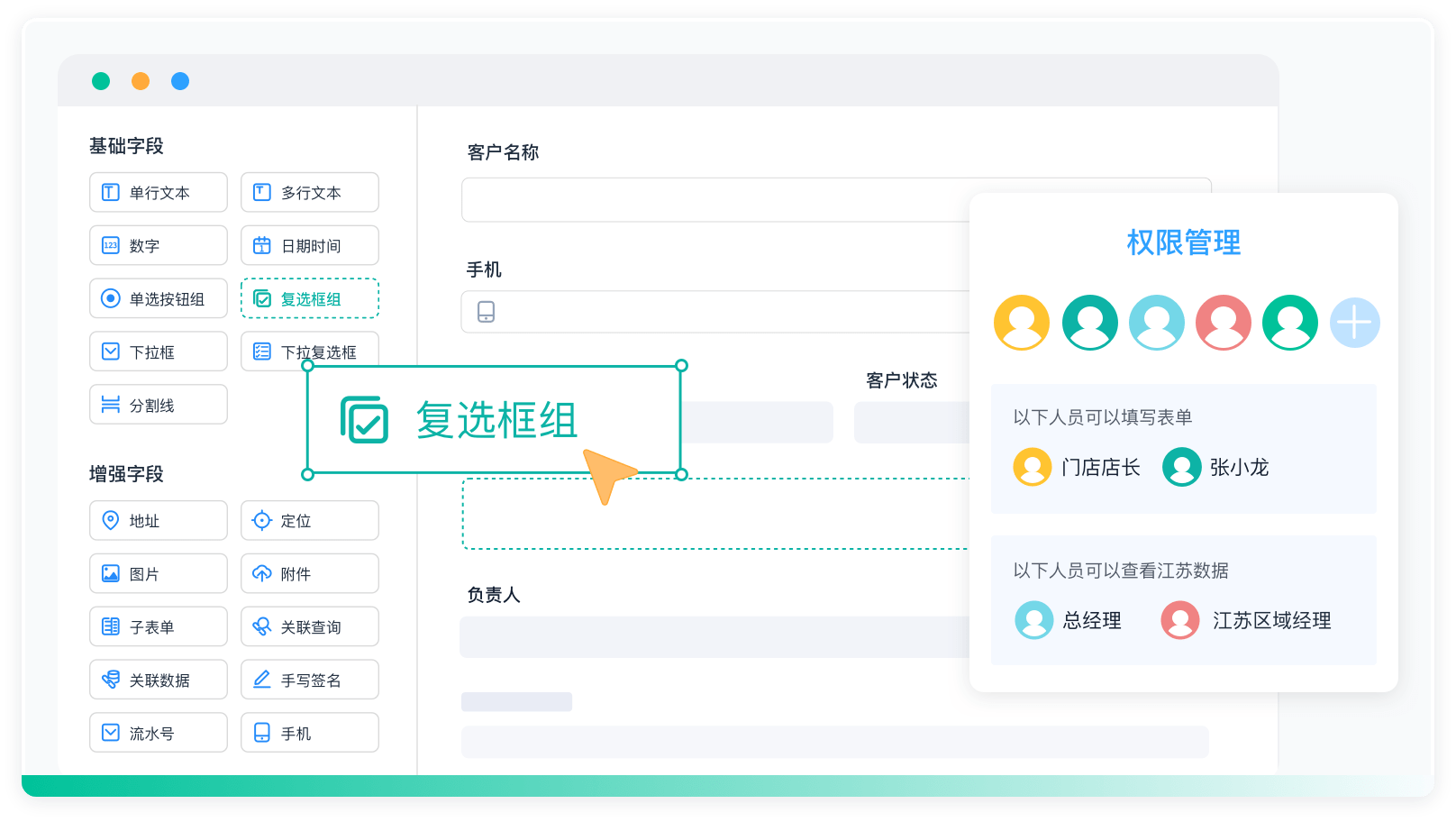

限制办公软件的权限是保护隐私的有效方法。以下是一些具体的措施:

– 最小权限原则: 只授予软件执行其功能所需的最低权限,防止软件访问不必要的数据。

– 权限监控: 定期检查软件的权限设置,确保没有多余的权限被授予。

– 动态权限管理: 根据需要动态调整软件的权限,确保权限的灵活性和安全性。

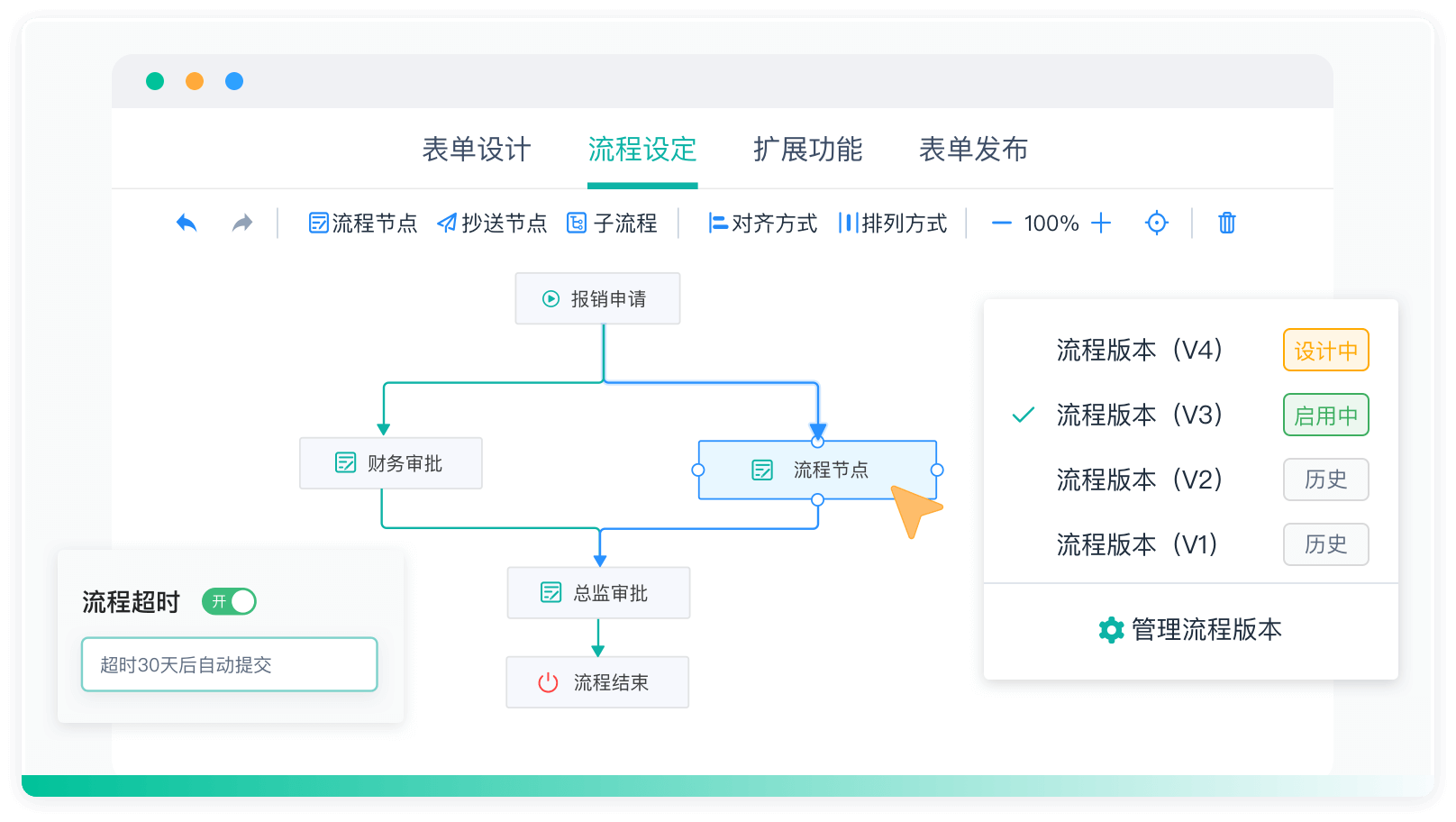

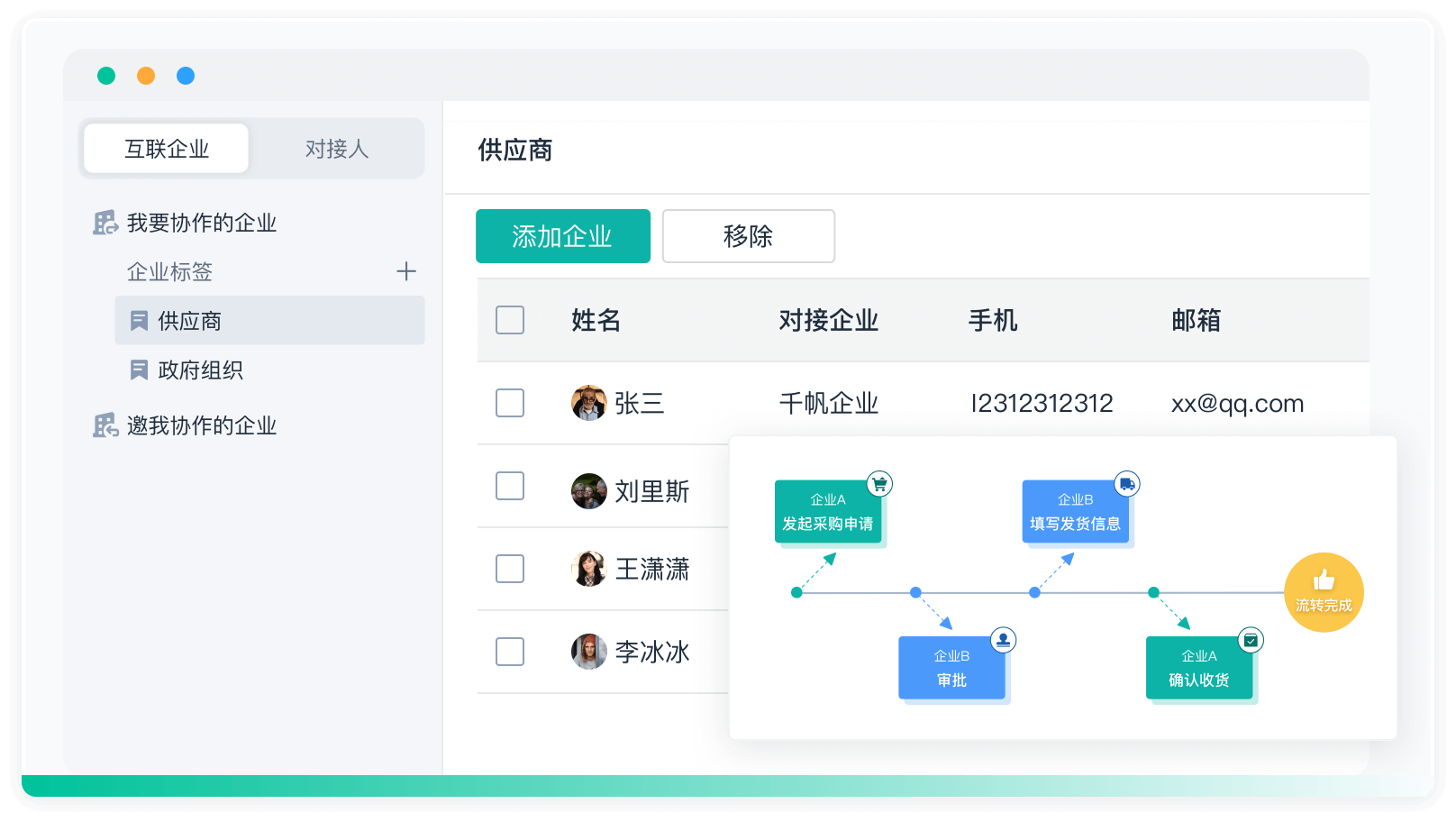

实例说明: 在使用简道云时,可以通过其权限管理功能,对不同用户和应用设置不同的权限,确保数据的安全性。

五、教育员工安全意识

提高员工的安全意识是防止隐私滥用的重要措施。以下是一些具体的建议:

– 安全培训: 定期进行安全培训,教育员工如何识别和防范安全威胁。

– 安全政策: 制定并实施严格的安全政策,确保所有员工都了解并遵守这些政策。

– 定期演练: 进行定期的安全演练,确保员工在面对安全威胁时能够迅速做出反应。

原因分析: 人为因素是导致数据泄露的重要原因之一。提高员工的安全意识可以有效减少因人为疏忽导致的隐私泄露。

六、总结与建议

通过选择安全性高的软件、使用数据加密技术、定期更新软件、限制软件权限以及教育员工安全意识,可以有效防止办公软件滥用隐私。以下是一些进一步的建议:

– 定期审计: 定期进行数据安全审计,检查软件的安全性和隐私保护措施是否到位。

– 多因素认证: 使用多因素认证提高账户的安全性,防止未经授权的访问。

– 数据备份: 定期备份重要数据,确保在数据泄露或丢失时能够快速恢复。

通过采取这些措施,可以有效保护个人和企业的隐私,确保办公软件的安全使用。

相关问答FAQs:

在使用办公软件时,如何确保我的隐私不被滥用?

确保隐私不被滥用的关键在于选择可靠的办公软件。首先,选择信誉良好的软件提供商,他们会在隐私政策中明确说明如何处理用户数据。其次,使用强密码和两步验证功能增加账号安全性。此外,定期检查软件的权限设置,避免不必要的数据共享也是一个好习惯。最后,了解并利用软件提供的隐私保护功能,如数据加密和匿名化选项。

如果我发现办公软件滥用我的隐私,我该如何应对?

一旦发现隐私被滥用,首先要收集相关证据,包括滥用行为的截图或记录。然后,立即停止使用该软件,并更改所有相关账号的密码。接下来,可以通过软件的客户服务或官方渠道进行投诉,并要求解释和解决方案。如果情况严重,可以考虑向相关监管机构报告,以保护自己的权益。

有没有适合企业使用的隐私保护办公软件推荐?

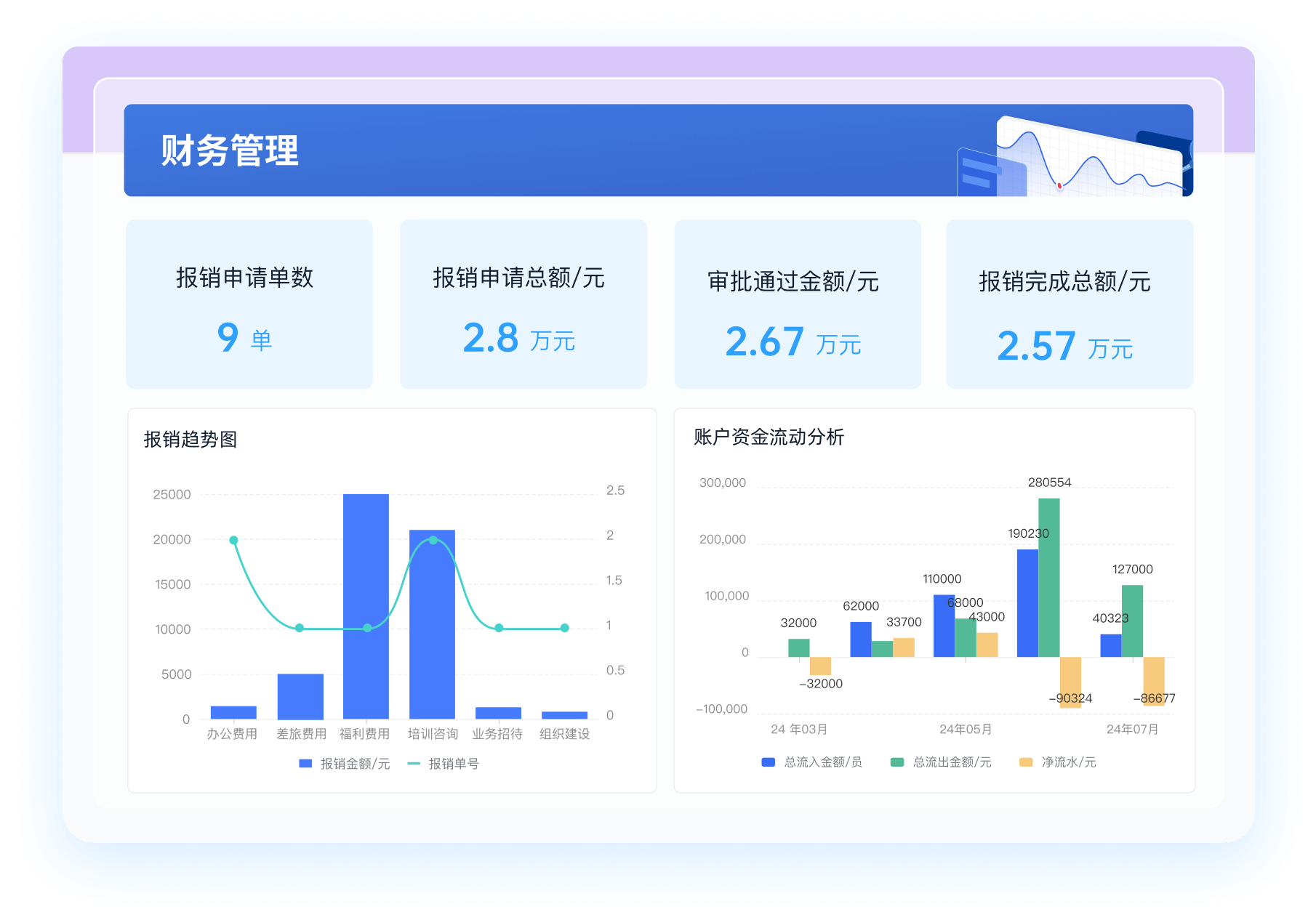

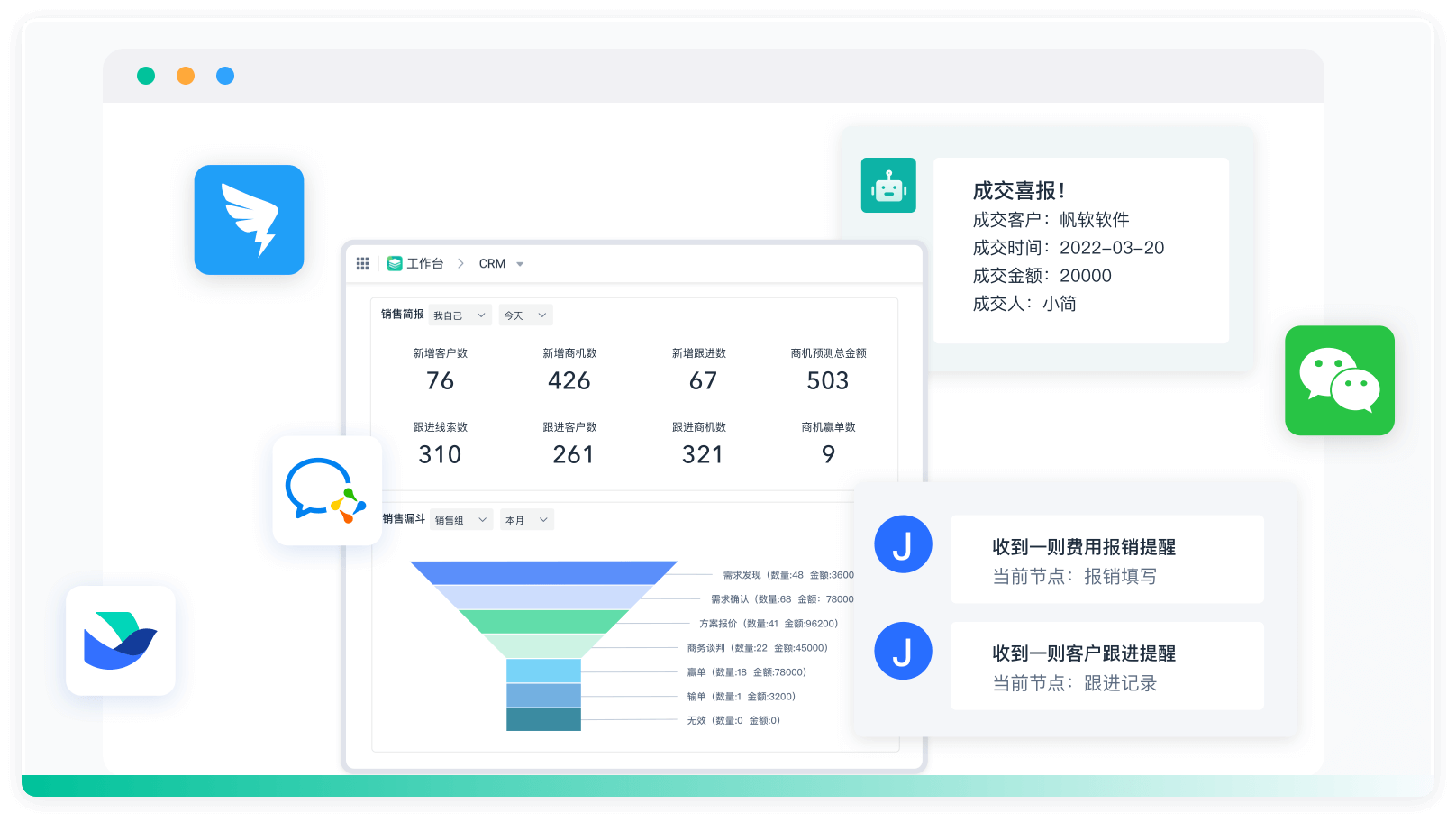

许多办公软件都在隐私保护方面下了功夫。一些优秀的选择包括具有端到端加密功能的办公平台,像是Slack和Microsoft Teams等,它们都提供了较为完善的隐私保护措施。此外,选择一些零代码的OA办公平台,往往能提供灵活的权限管理,让企业能够更好地控制数据访问和隐私保护。

推荐一个好用的零代码OA办公平台:

https://s.fanruan.com/x6aj1

100+企业管理系统模板免费使用>>>无需下载,在线安装:

https://s.fanruan.com/7wtn5

阅读时间:6 分钟

阅读时间:6 分钟  浏览量:7284次

浏览量:7284次

《零代码开发知识图谱》

《零代码开发知识图谱》

《零代码

新动能》案例集

《零代码

新动能》案例集

《企业零代码系统搭建指南》

《企业零代码系统搭建指南》