防止泄密管理软件是帮助组织或企业保护敏感信息、避免数据泄露、提高信息安全的工具。随着数据泄露事件的频发,企业对于保护公司信息和客户隐私的需求日益增加。以下是一些常见的防止泄密管理软件及其主要功能:

- 加密技术:防止数据泄漏的首要步骤是加密。加密能确保即使数据被窃取,未经授权的人员也无法读取。

- 权限管理:限制不同层级的员工或合作伙伴对敏感数据的访问,仅授权给需要查看的人员。

- 监控与审计:实时监控数据访问和使用情况,记录和报告任何异常行为,以便及时发现潜在的泄漏风险。

- 数据丢失防护(DLP):帮助防止员工或黑客不小心或故意泄露机密信息,能对数据流动进行实时分析。

常见的防止泄密管理软件:

一、 Symantec DLP(数据丢失防护)

Symantec DLP 是全球领先的数据泄露防护解决方案,提供全面的数据监控、检测、响应和报告功能。它能够监控数据在存储、传输和使用过程中的任何不当行为。

特点:

- 支持多种类型的敏感数据保护

- 提供详细的报告和事件日志,便于审计

- 先进的策略引擎,可以自定义保护规则

- 强大的加密与权限管理功能

二、 Digital Guardian

Digital Guardian 是一款为企业设计的安全数据保护平台。它的DLP系统可以识别并保护敏感信息,同时保证用户生产力不受影响。

特点:

- 提供全面的数据流动监控

- 针对文件、电子邮件和数据传输进行保护

- 强调数据加密和权限管理,确保信息不被外泄

三、 Forcepoint DLP

Forcepoint DLP 采用行为分析技术,对用户操作行为进行实时分析和防护,确保数据不会被恶意泄漏。它适合大型企业的多层级数据保护需求。

特点:

- 强大的行为分析功能,精准识别异常活动

- 云端与本地环境的保护,支持灵活部署

- 可以通过简单的策略设置,灵活定义数据保护规则

四、 McAfee Total Protection for Data Loss Prevention

McAfee Total Protection 提供强大的防泄密功能,可以识别、保护并报告敏感信息的流动,特别适用于全球化运营的企业。

特点:

- 提供集中式管理控制台,简化管理操作

- 强大的加密与访问控制机制

- 实时监控和报警功能,及时应对泄漏风险

五、 Websense DLP(现为Forcepoint)

Websense DLP 提供一套完整的数据泄露防护方案,结合了内容识别、加密与行为监控,能有效识别并阻止泄漏行为。

特点:

- 实时分析和智能决策,减少误报

- 针对移动设备、USB设备等外部介质的保护

- 灵活的报告和审计功能,帮助企业及时应对安全威胁

六、 Microsoft Information Protection

Microsoft Information Protection 是微软推出的一套综合数据保护工具,它不仅仅是防泄密工具,还整合了信息分类、加密和权限管理功能。

特点:

- 无缝集成到微软365产品中,易于企业部署

- 提供丰富的数据分类和标签功能

- 强调与其他安全工具的协同工作

七、 Vormetric Data Security Platform

Vormetric 提供企业级的数据保护解决方案,通过加密、访问控制和数据监控等多层防护,减少泄密风险。

特点:

- 强大的加密与权限管理机制

- 提供详细的审计和合规报告

- 支持云、虚拟化环境和传统环境的统一保护

八、 Code42 Insider Threat Detection

Code42 主要针对内部威胁,能够监控员工的文件活动,及早发现潜在的数据泄露风险。

特点:

- 针对员工行为的深入分析,识别潜在泄密风险

- 提供实时警报,帮助快速响应威胁

- 对外部设备和网络的监控功能较为强大

如何选择适合的防泄密软件?

选择防泄密管理软件时,可以参考以下几个关键因素:

- 部署环境:根据企业的部署需求选择合适的部署方式(本地部署、云端或混合部署)。

- 集成能力:考虑与现有的安全系统、云服务平台等的兼容性。

- 用户体验:软件的易用性,管理和配置是否简单,是否适合不同规模的企业。

- 安全性:检查是否具备高强度的加密和访问控制功能,是否能够抵御各种安全威胁。

- 预算:根据企业的预算来选择适合的软件,避免选择功能过多而导致的资源浪费。

总结来说,防止泄密管理软件的选择应根据公司需求、预算和技术环境来决定,确保既能高效防止泄密,又不会给日常运营带来过多负担。

相关问答FAQs:

防止泄密管理软件有哪些?

在现代企业中,信息泄密的风险日益增加。为了保护企业的敏感数据,防止信息被不当使用,许多公司开始采用防止泄密管理软件。以下是一些知名的防止泄密管理软件,它们各自具备不同的功能和特点。

-

DLP(数据丢失防护)软件:

DLP软件是防止数据泄露的常用解决方案,它能够监控、检测和保护敏感数据。通过对数据流动的实时监控,这些软件可以防止未授权用户访问敏感信息。例如,Symantec DLP、McAfee Total Protection for DLP和Digital Guardian等。 -

信息权限管理软件:

这些软件允许企业管理员对敏感信息的访问权限进行细致控制。通过定义不同用户的权限,企业可以确保只有授权人员能够访问特定信息。常见的工具有Microsoft Azure Information Protection和Vormetric Data Security Platform等。 -

终端安全解决方案:

终端安全软件不仅可以防止恶意软件攻击,还可以帮助企业监控员工在终端设备上的行为。这类软件通常包括数据加密、设备控制和应用程序控制等功能。知名产品包括Sophos Endpoint Protection和Trend Micro Apex One等。 -

云安全解决方案:

随着云计算的普及,云安全软件应运而生。这些工具能够保护存储在云端的数据,防止数据泄露和未授权访问。常用的云安全解决方案包括McAfee Cloud Security和Palo Alto Networks Prisma Cloud等。 -

网络监控和防火墙:

网络监控软件和防火墙能够实时监控网络流量,识别异常活动并阻止潜在的数据泄露。通过设定规则和策略,这些工具可以帮助企业管理数据传输的安全性。知名的网络安全产品有Cisco ASA Firewall和Fortinet FortiGate等。

通过合理运用这些防止泄密管理软件,企业能够有效降低信息泄露的风险,保护敏感数据的安全。

如何选择合适的防止泄密管理软件?

选择合适的防止泄密管理软件是确保企业数据安全的关键。以下是一些在选择时需要考虑的因素:

-

功能需求:

不同的防止泄密软件具备不同的功能。在选择时,企业应明确自身的数据保护需求,例如是否需要数据加密、实时监控、权限管理等功能。 -

兼容性:

软件的兼容性也是选择的重要考虑因素。确保所选软件能够与现有的IT基础设施无缝集成,避免因兼容性问题导致数据保护工作受阻。 -

用户友好性:

软件的用户界面和操作流程是否友好,直接影响到员工的使用体验和数据保护的效果。选择易于操作和维护的软件能够提高员工的使用率。 -

技术支持和服务:

选择提供良好技术支持和服务的供应商,可以确保在软件出现问题时能够及时得到帮助。此外,定期的更新和维护也是选择的重点。 -

成本:

不同软件的价格差异较大,企业在选择时需要考虑预算限制。除了软件本身的费用外,还需考虑后续的维护和升级成本。 -

用户评价和案例:

参考其他企业的用户评价和成功案例,可以帮助企业了解软件的实际效果和性能,进而做出更明智的选择。

通过综合考虑这些因素,企业可以选择到适合自身需求的防止泄密管理软件,从而有效保障信息安全。

防止泄密管理软件的实施步骤是什么?

成功实施防止泄密管理软件需要经过几个关键步骤。以下是一些基本的实施步骤:

-

需求分析:

在实施前,企业需要对自身的数据保护需求进行全面分析。识别出需要保护的敏感数据类型,以及潜在的数据泄露风险点。 -

选择合适的软件:

根据需求分析的结果,选择合适的防止泄密管理软件。可以通过对比不同软件的功能、价格、用户评价等方面来做出决策。 -

制定实施计划:

一旦选择了软件,企业需要制定详细的实施计划。这包括时间表、责任分配、培训计划等,以确保实施过程的顺利进行。 -

软件安装和配置:

根据实施计划,进行软件的安装和配置。确保软件能够根据企业的需求进行定制化设置,最大限度地发挥其保护功能。 -

员工培训:

为了确保员工能够有效使用软件,企业需提供相关的培训。这包括软件的基本操作、数据保护政策的理解等。 -

监控和评估:

软件实施后,企业应定期进行监控和评估,检查数据保护的效果。根据评估结果,及时调整和优化软件的使用策略。 -

定期更新和维护:

随着技术的发展和新威胁的出现,定期更新和维护软件是必不可少的。这不仅能提高软件的性能,还能增强对新型威胁的防护能力。

通过这些步骤,企业可以有效实施防止泄密管理软件,提升信息安全管理水平。

在当今信息化时代,数据安全显得尤为重要。选择和实施合适的防止泄密管理软件,不仅能有效降低信息泄露的风险,还能为企业的可持续发展提供保障。

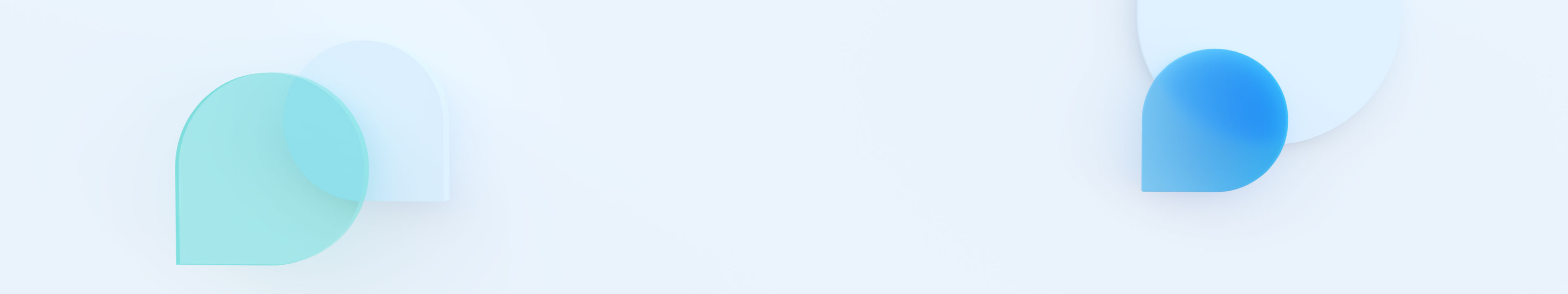

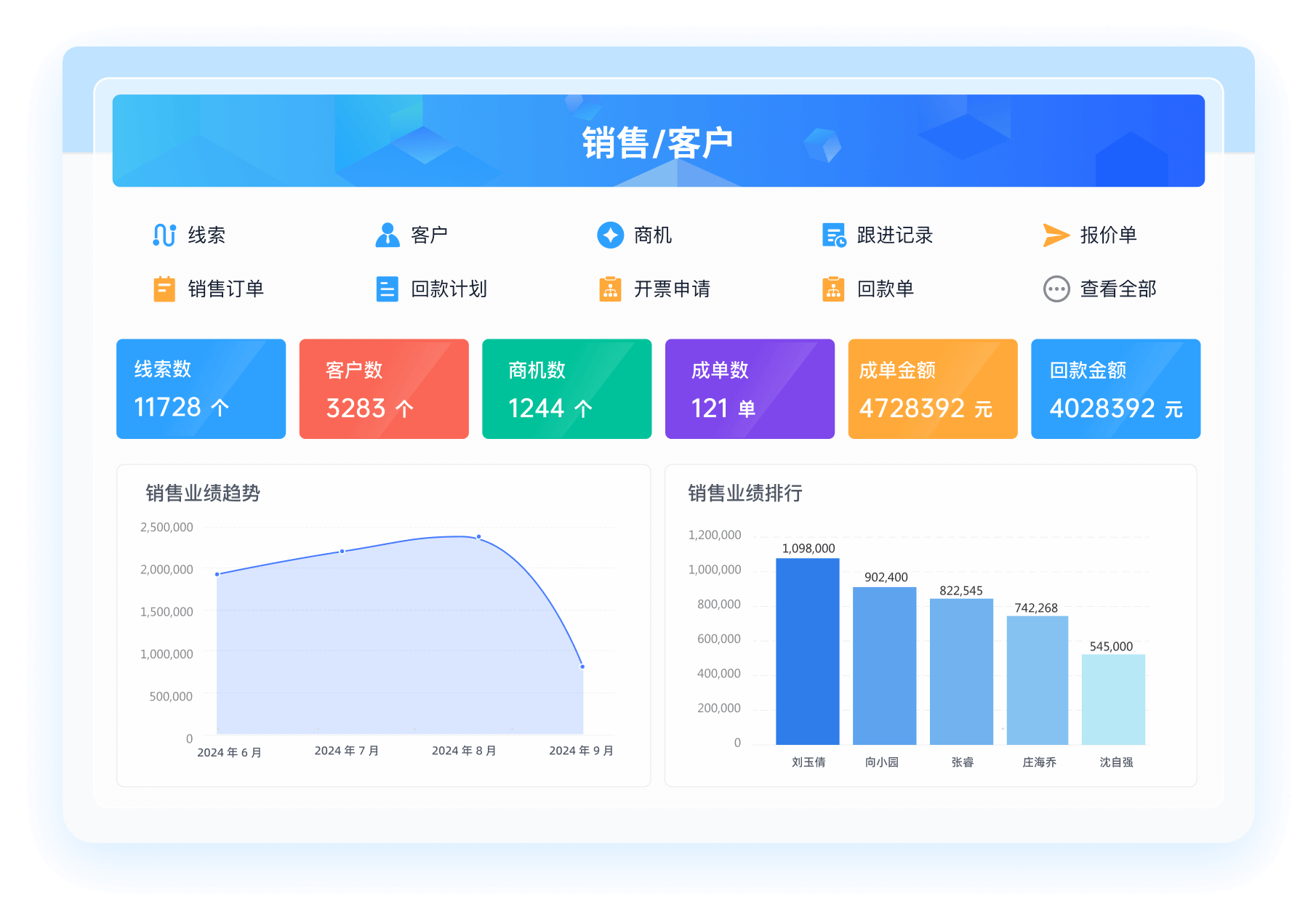

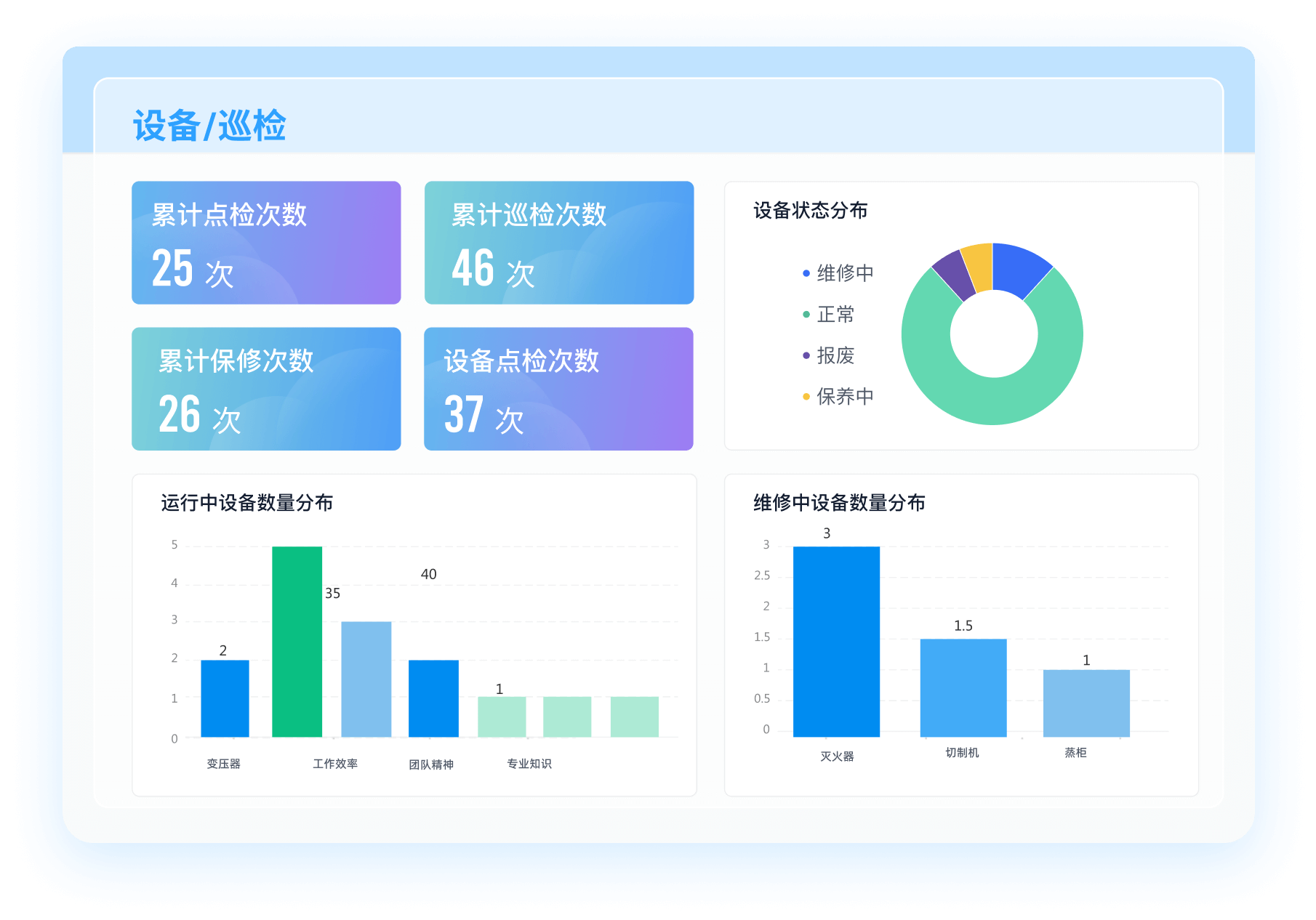

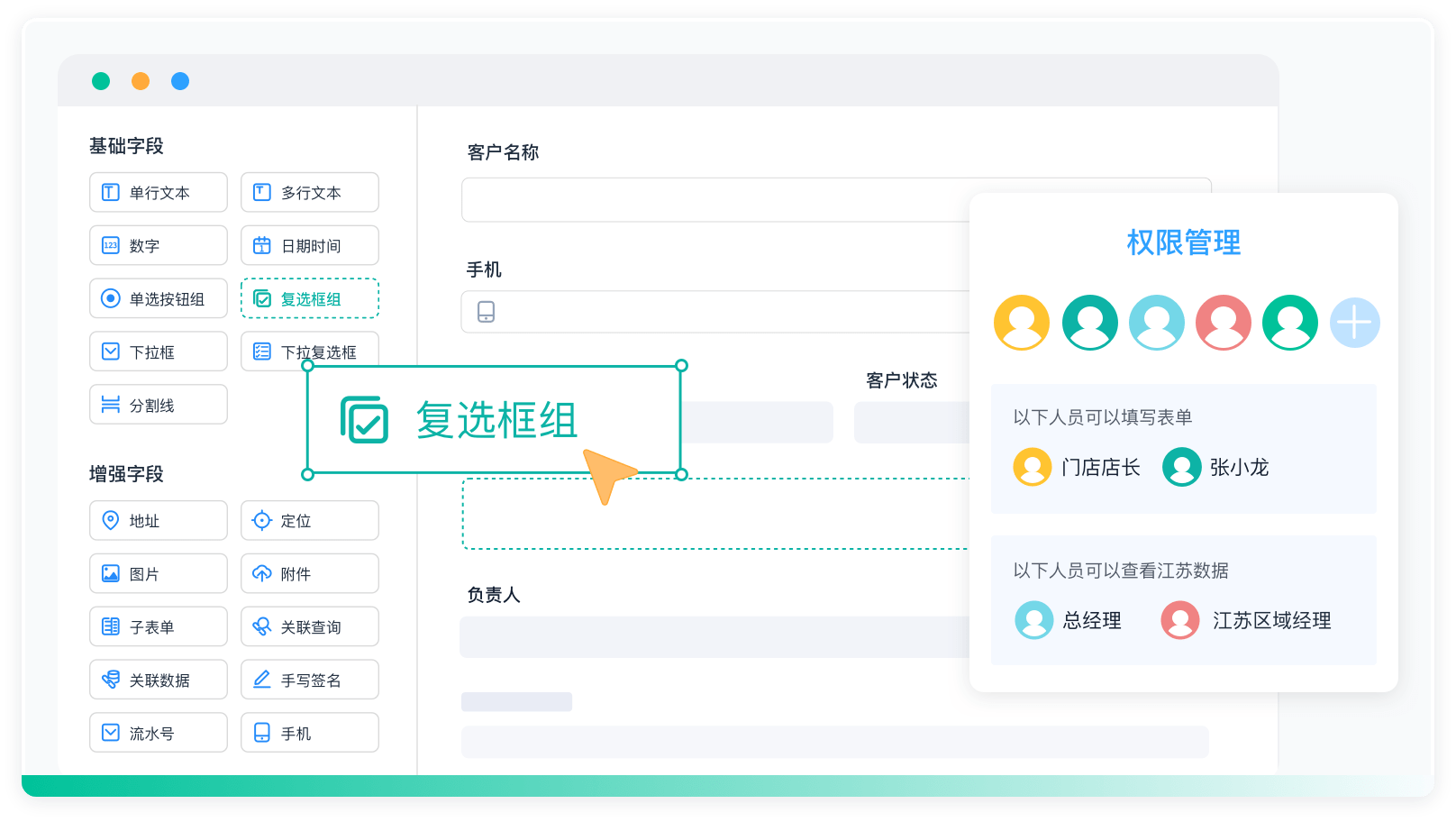

最后推荐:分享一个好用的业务管理系统,注册直接试用:

https://www.jiandaoyun.com/register?utm_src=wzseonl

100+企业管理系统模板免费使用>>>无需下载,在线安装:

https://s.fanruan.com/7wtn5

阅读时间:7 分钟

阅读时间:7 分钟  浏览量:2263次

浏览量:2263次

《零代码开发知识图谱》

《零代码开发知识图谱》

《零代码

新动能》案例集

《零代码

新动能》案例集

《企业零代码系统搭建指南》

《企业零代码系统搭建指南》