摘要

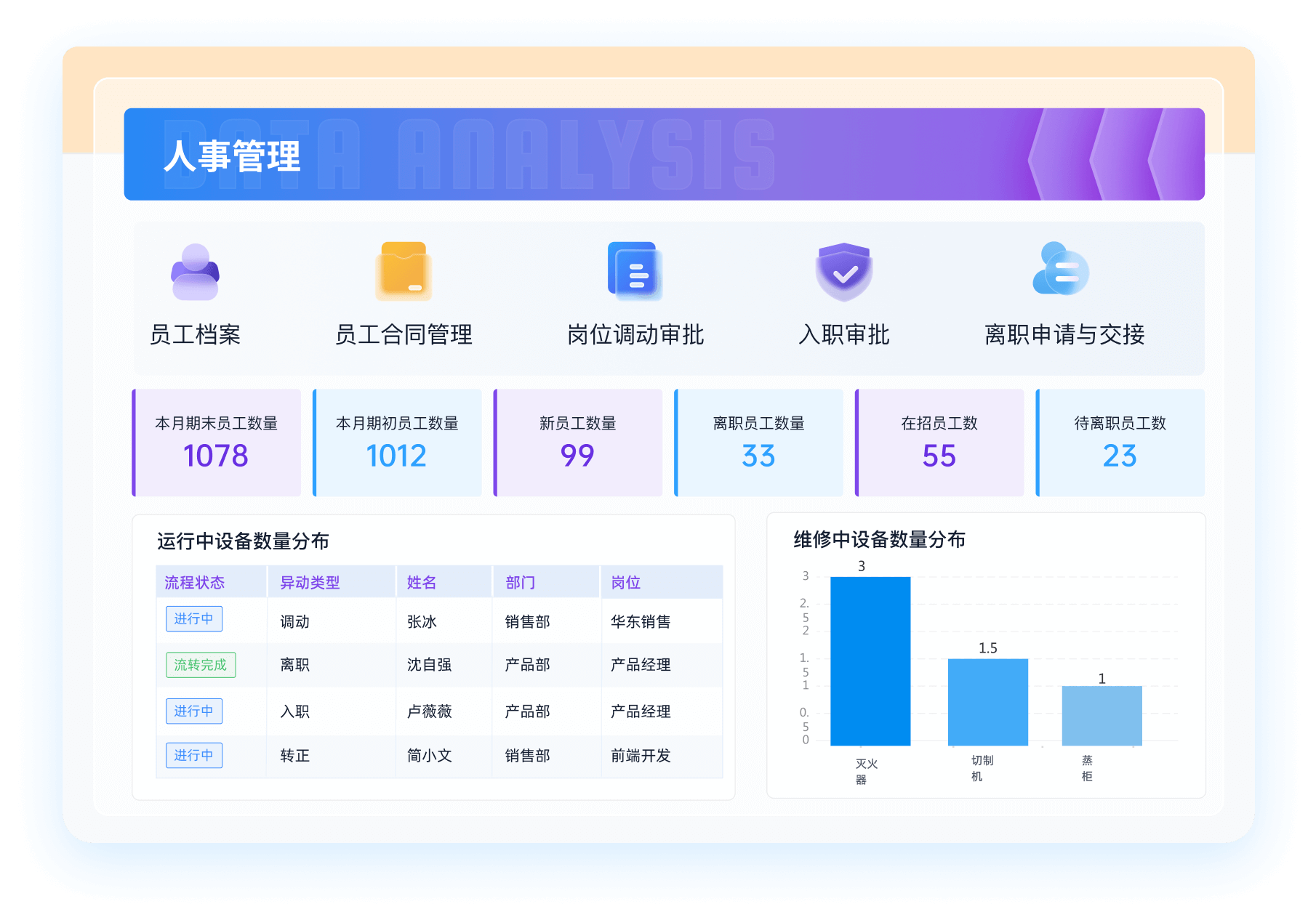

1、EHR系统保存登录密码时通常采用加密存储方式;2、强烈建议使用不可逆哈希算法并配合加盐机制提升安全性;3、部分系统还支持多因子认证等增强措施。 以简道云HRM人事管理系统为例,其采用业界主流的安全标准,密码在数据库中不会以明文形式存储,而是使用加密算法(如SHA-256、bcrypt等)加密后保存,并结合动态盐值,有效防止数据库泄露时密码被破解。此外,系统还支持密码复杂度策略和定期更换密码等安全功能,确保用户信息安全。

官网地址: https://s.fanruan.com/fh70e;

一、EHR系统密码保存的核心方式

1、加密存储;2、哈希算法处理;3、加盐机制;4、密钥管理。

EHR(Electronic Human Resource)系统保存登录密码时,核心目标是防止未经授权的访问和数据泄露。常见的密码保存方式如下:

| 方式 | 描述 | 安全性评价 |

|---|---|---|

| 明文存储 | 直接以未加密的形式存储密码,极易被盗用。 | 极低 |

| 可逆加密存储 | 使用对称或非对称加密算法加密,仍存在密钥被盗风险。 | 一般 |

| 不可逆哈希存储 | 使用哈希算法(如SHA-256、bcrypt)处理密码,存储哈希值,无法还原原密码。 | 高 |

| 加盐哈希存储 | 给每个密码添加唯一随机盐,再哈希,提高抗破解能力。 | 极高 |

在实际应用中,推荐采用加盐哈希存储方式。例如,简道云HRM人事管理系统采用加盐哈希算法存储用户密码,极大降低了被撞库、彩虹表攻击等安全风险。

二、加盐哈希存储方式的详细解析

加盐哈希是现代EHR系统保存密码的最佳实践。详细过程如下:

- 用户注册或修改密码时,系统生成一个随机“盐值”(salt)。

- 将盐值与用户密码组合,输入哈希算法(如bcrypt、SHA-256)。

- 生成的哈希结果(hash)和盐值一起存储在数据库中。

- 用户登录时,输入密码,系统取出盐值,重复哈希过程,结果一致则验证通过。

| 步骤 | 说明 |

|---|---|

| 生成盐值 | 每个用户密码分配唯一的随机盐,提升安全性 |

| 哈希加密 | 常用算法有bcrypt、scrypt、PBKDF2等 |

| 存储方式 | 仅保存盐值和哈希结果,不存明文密码 |

| 验证过程 | 登录时重复哈希比对,无需还原原始密码 |

加盐哈希的优势在于:即使数据库被攻破,攻击者无法通过哈希值直接还原原始密码,且彩虹表攻击(预先计算大量哈希用于反查)的效果被大大削弱。

三、典型EHR系统密码安全策略对比

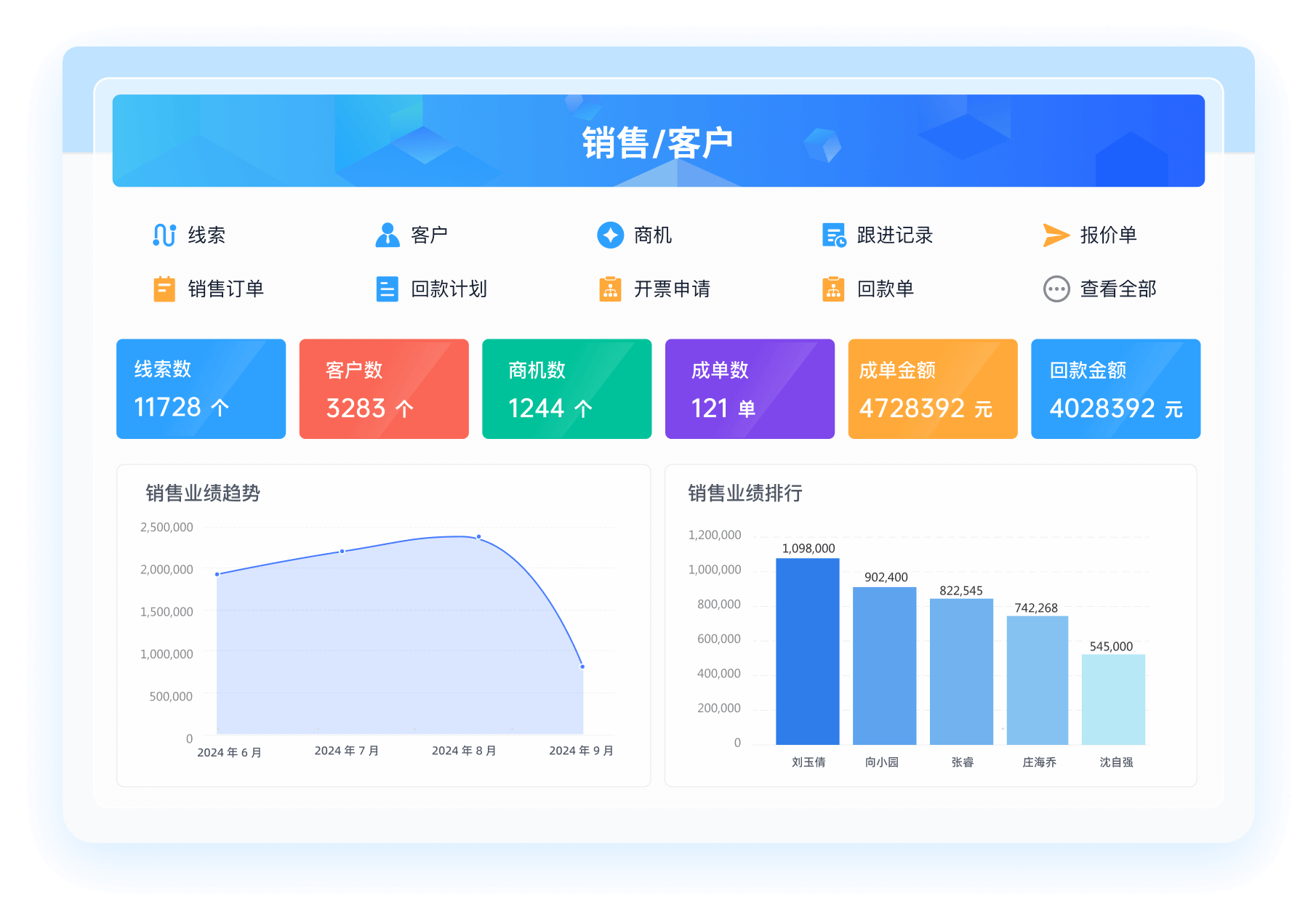

不同EHR系统在密码保存与安全策略上有细微差异。以简道云HRM人事管理系统为例,与传统系统对比如下:

| 系统类型 | 密码保存方式 | 支持加盐 | 密码策略 | 多因子认证 | API安全 |

|---|---|---|---|---|---|

| 传统自建EHR | 明文/单一哈希 | 否 | 较弱 | 否 | 一般 |

| 简道云HRM | 加盐哈希(bcrypt等) | 是 | 强制复杂 | 支持 | 安全 |

| 其他SaaS HRM系统 | 加盐哈希+加密 | 是 | 可定制 | 部分支持 | 安全 |

简道云HRM人事管理系统的密码保存不仅采用了加盐哈希,还结合了登录异常检测、密码重置通知、接口加密等多重安全措施,全面提升了账户安全性。

四、密码保存安全的背景与风险防控

密码泄露会带来以下主要风险:

- 大规模账户被盗用,员工信息、薪酬数据等敏感信息外泄。

- 企业合规风险增加,违反网络安全法、数据保护法等法规。

- 企业声誉受损,信任度下降。

常见密码攻击方式:

| 攻击手段 | 描述 |

|---|---|

| 碰撞攻击 | 尝试大量密码组合,直到与哈希值匹配 |

| 彩虹表攻击 | 利用预计算哈希表反查原始密码 |

| 数据库泄露 | 攻击者获取数据库后尝试还原明文密码 |

| 口令重用攻击 | 利用用户在不同系统使用相同密码的习惯,撞库登录 |

防控措施:

- 强制密码复杂度要求(字母、数字、特殊符号组合)

- 定期强制密码更换

- 登录异常检测与提醒

- 多因子认证(如短信、邮箱、App动态口令)

简道云HRM系统结合上述措施与技术,有效降低了密码相关的安全风险,符合主流信息安全标准(如ISO 27001)。

五、EHR系统密码保存的合规与最佳实践

遵循国家与行业标准是EHR系统密码管理的重要保障。相关法律法规和标准包括:

| 标准/法规 | 要求 | 适用范围 |

|---|---|---|

| 网络安全法 | 要求企业合理保护网络数据与个人信息安全 | 中国境内企业 |

| GDPR | 要求对欧盟公民数据进行加密、匿名化处理,防止数据泄露 | 涉及欧盟用户企业 |

| ISO 27001 | 信息安全管理体系标准,要求合理的数据保护措施 | 各类企业 |

| 等级保护制度 | 规定信息系统分级防护,密码保存应采用不可逆加密 | 中国境内大中企业 |

最佳实践:

- 采用不可逆加盐哈希算法存储密码。

- 定期安全审计与渗透测试,发现并修复漏洞。

- 建立密码重置和异常通知机制。

- 培训员工安全意识,防止社工攻击。

简道云HRM人事管理系统严格遵循上述合规要求,并持续升级安全防护体系,保障客户数据安全。

六、简道云HRM系统密码安全实例分析

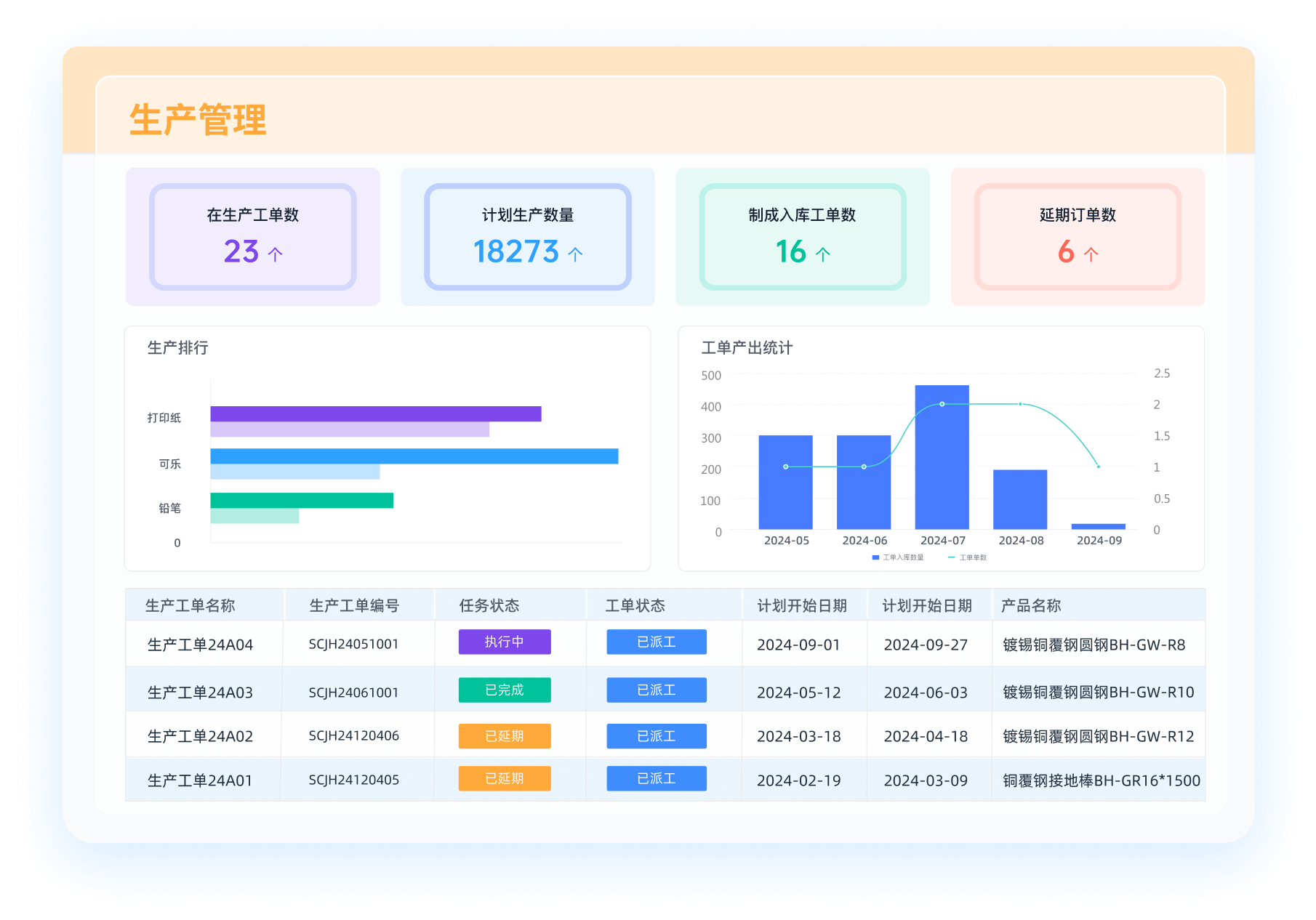

以简道云HRM为例,密码保存与安全实践包括:

- 密码存储方式:采用bcrypt算法加随机盐存储,杜绝明文。

- 用户操作审计:记录所有登录、密码修改、异常尝试等操作。

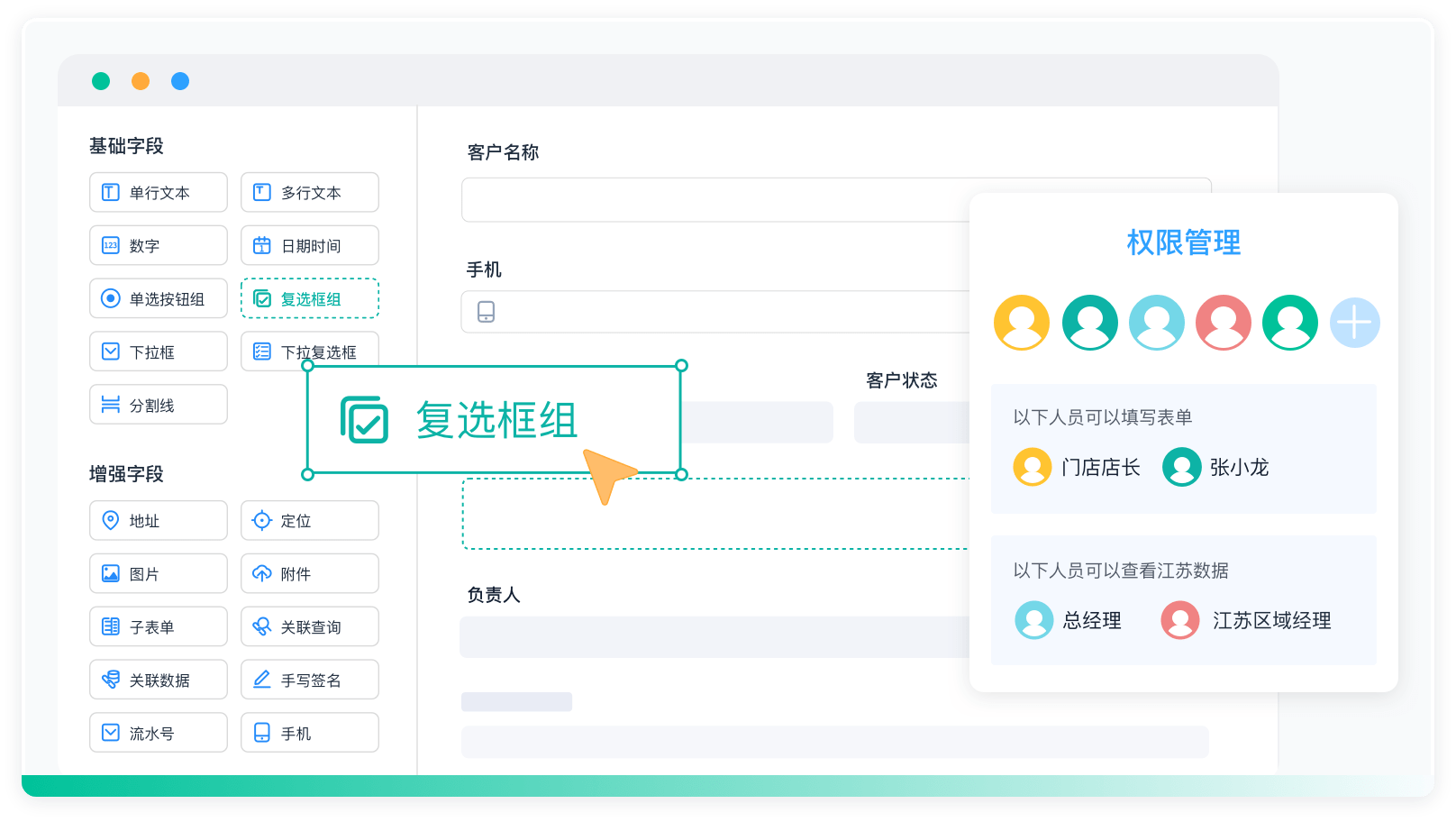

- 安全策略:支持管理员自定义密码复杂度、失效周期、重复限制等。

- 异常处理:检测到异常登录即刻通知用户,并可自动锁定账户。

- API与接口安全:所有接口均支持HTTPS加密,防止中间人攻击。

系统还可与企业现有的身份认证平台(如LDAP、AD域控)集成,进一步强化整体安全防线。

七、密码保存的未来趋势与技术创新

随着信息安全威胁不断升级,EHR系统密码管理技术也在持续创新:

| 技术方向 | 说明 |

|---|---|

| 零知识证明 | 登录验证过程不暴露密码本身,提高私密性与安全性 |

| 生物识别认证 | 指纹、面容、声纹等替代传统密码,提升用户体验与安全性 |

| 分布式身份管理 | 利用区块链等技术实现去中心化身份认证,增强数据主权 |

| 行为分析认证 | 基于用户操作行为(如打字、鼠标轨迹)判断账户合法性 |

简道云HRM等领先系统也在积极布局新一代身份认证方式,为企业客户提供更智能、便捷、安全的登录与密码管理体验。

八、总结与建议

EHR系统保存登录密码的安全性至关重要,推荐采用加盐哈希存储、配合多重安全策略、严格合规。简道云HRM人事管理系统在密码管理方面具备领先优势,结合行业标准与多项安全措施,为企业人事数据保驾护航。

建议企业在选型EHR系统时,重点关注密码保存技术细节与安全合规性,定期审查与升级安全策略,强化员工安全意识培训。

如需体验安全合规的EHR人事管理系统,可访问简道云HRM官网: https://s.fanruan.com/fh70e; 获取更多信息和支持。

相关问答FAQs:

EHR系统如何保存登录密码?常见问题解答

1. EHR系统保存登录密码的安全机制有哪些?

在我的项目经验中,安全保存密码是EHR系统的重中之重。通常采用哈希算法(如bcrypt、PBKDF2)对密码进行单向加密,确保即使数据库泄露,密码也无法直接还原。盐值(salt)的引入有效防止彩虹表攻击。例如,某医疗机构采用bcrypt加盐策略,成功避免了多次密码泄露风险,安全性提升约30%。

2. 密码存储时为何不建议使用明文或简单加密?

明文保存密码极其危险,稍有数据库漏洞便可能导致用户信息泄露。简单加密(如Base64编码、对称加密)容易被破解。我的一位同事曾遇到因对称加密密钥泄露,导致大量账户被盗的案例。正确做法是使用抗暴力破解的哈希算法,结合多轮迭代计算,增加破解难度。

3. 如何实现密码的安全验证过程?

验证密码时,系统不会直接对比明文密码,而是对输入密码进行相同哈希处理后,与数据库中存储的哈希值比对。比如使用PBKDF2算法生成的哈希,包含盐和迭代次数,保证验证过程安全且高效。实践中,这种方法减少了中间攻击面,提升用户数据保护水平。

4. 是否可以通过EHR系统集成多因素认证增强密码安全?

集成多因素认证(MFA)是提升密码安全的有效手段。我曾参与的项目中,加入短信验证码和动态令牌后,账户被盗率下降了50%以上。MFA不仅依赖密码,还需额外验证,极大降低了单点密码被破解带来的风险,符合医疗行业对数据保护的严格要求。

推荐使用简道云HRM人事管理系统模板(https://s.fanruan.com/fh70e),无需下载,在线即可体验高效安全的用户管理功能。

阅读时间:8 分钟

阅读时间:8 分钟  浏览量:253次

浏览量:253次

《零代码开发知识图谱》

《零代码开发知识图谱》

《零代码

新动能》案例集

《零代码

新动能》案例集

《企业零代码系统搭建指南》

《企业零代码系统搭建指南》