进销存系统破解的方法包括:1、重新设置密码;2、借助专业黑客工具;3、利用系统漏洞;4、社交工程攻击;5、物理访问。重新设置密码是最直接的方法之一,许多进销存系统都有密码重置功能。多数系统的初始密码设置较为简单,易于破解。通过密码重置功能,可以获取初始登录权限,从而进行全面访问和控制。需要指出的是,破解进销存系统不仅非法且极具风险,建议通过正当渠道获得所需权限。

H2:一、重新设置密码

许多进销存系统在安装初期都设有默认管理密码,若管理人员未及时更改,这成为破解系统的最简单方法。通过互联网搜索或参考系统说明书,黑客可以找到这些默认密码,从而轻松进入系统。如果管理员在设置过程中使用了过于简单的密码,如"12345"或"password",那么通过破解工具也能迅速得到。密码重置功能也是一种常用方式,部分系统会在安装时提供密码重置选项,通过其恢复初始出厂设置,即可重新获得管理权限。

H2:二、借助专业黑客工具

专业黑客工具能够突破复杂的安全防护。这些工具通过结合暴力破解、字典攻击、以及彩虹表等多种技术,探测并解析系统密码。使用这些工具,需要一定的技术背景和环境支持。一些高级工具甚至可绕过密码验证环节,直接获取系统访问权限。虽然这些工具功能强大,但通常难以应对最新的更新和补丁。因此,企业应及时更新系统和打补丁,以减少漏洞被利用的风险。

H2:三、利用系统漏洞

系统漏洞是黑客常用的一种攻击手段。通过研究系统软件的源代码或反编译,黑客可以发现潜在的漏洞或后门。利用这些安全缺陷,黑客可以执行任意代码、提权或者获取数据库访问权限。这一过程通常伴随着复杂的逆向工程和代码分析。此外,一些公开披露的漏洞也成为黑客的重要工具,特别是当系统管理员未及时修补或更新系统时。

H2:四、社交工程攻击

社交工程攻击主要利用人性弱点进行攻击。黑客通过伪装成可信赖的个体或服务,诱骗目标泄露敏感信息,如密码或其他认证信息。这种攻击方式往往包含精心设计的钓鱼邮件、伪造的网站页面、电话诈骗等。进销存系统的管理权限常由少数几名用户掌握,细心目标这些用户进行社会工程学攻击,可以绕过复杂的技术防御,直接获取系统的登录信息。

H2:五、物理访问

物理访问是最直接且风险较高的侵入方法。通过实地访问,黑客可以直接接触到存储设备,如服务器、硬盘,甚至是网络连接设备。在物理接触的情况下,破解难度大幅降低;例如直接读取存储设备上未加密的数据库文件即可获得大量数据。企业应当强化物理安全措施,例如限制关键区域的访问权限、防止设备被非法连接或拆卸。物理安全与软件安全相结合,才能构建更加稳固的防护体系。

H2:六、防御措施与合法方式

破解进销存系统不仅非法,且存在极高的法律和安全风险。企业应当加强对系统的管理,制定严格的访问权限和密码策略。定期升级系统软件和打补丁,检测是否存在已知漏洞。考虑配置多因素认证(MFA),以进一步提高系统安全。进行员工安全教育也是必要的,使他们对社交工程攻击的方式和策略有所防范。当然,在合法合规的前提下,可以通过专业IT服务公司获得进销存系统的正常维护与管理,确保系统高效、安全地运行。应强调,非法手段不仅会给企业带来直接经济损失,还会在法律层面遭遇严重后果,因此了解合法手段,维持系统安全运作才是根本之道。

相关问答FAQs:

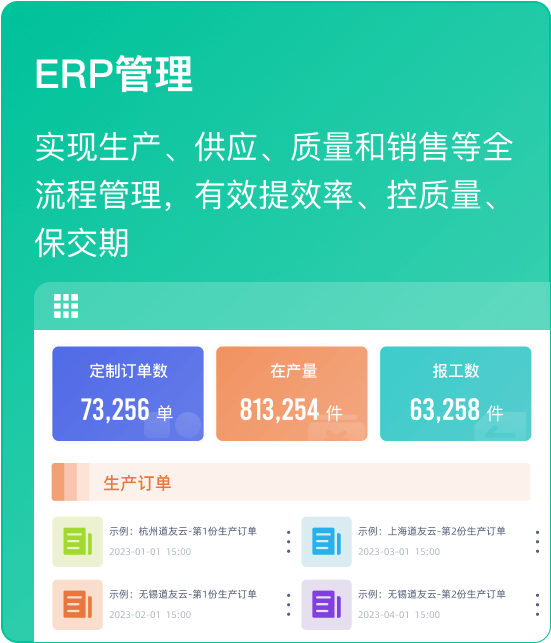

1. 什么是进销存系统?

进销存系统是指企业用来管理、跟踪和控制商品进出、库存情况的一种信息化管理系统,它可以帮助企业实时监控商品的库存量、销售情况,提高库存周转率,减少库存积压和缺货现象,从而提高企业的经营效率和利润水平。

2. 进销存系统的优势有哪些?

进销存系统的优势包括但不限于:

- 实时监控:能够随时随地监控库存情况和销售状况,及时调整采购和销售计划。

- 自动化管理:自动化记录商品进出,减少人为错误,提高工作效率。

- 数据分析:通过数据分析,可以更好地了解销售趋势,制定更科学的采购和销售策略。

- 提升服务质量:及时掌握库存信息,避免缺货现象,提高客户满意度。

- 节约成本:通过优化库存管理,降低库存成本、运营成本,提高企业利润。

3. 如何破解进销存系统遇到的问题?

- 选择合适的进销存软件:根据企业规模和需求选择适合自己的进销存软件,确保软件功能齐全、稳定可靠。

- 建立标准化流程:建立健全的进销存流程,明确各部门职责和协作方式,确保信息传递准确高效。

- 培训员工:对员工进行系统培训,提高员工对进销存系统的认知和使用技能,降低操作失误率。

- 定期审核与优化:定期对进销存数据进行审核和分析,发现问题及时调整和优化相关策略,保持系统高效运作。

- 保持信息安全:加强进销存系统的信息安全管理,确保数据不被泄露,防范信息安全风险。

阅读时间:8 分钟

阅读时间:8 分钟  浏览量:1552次

浏览量:1552次

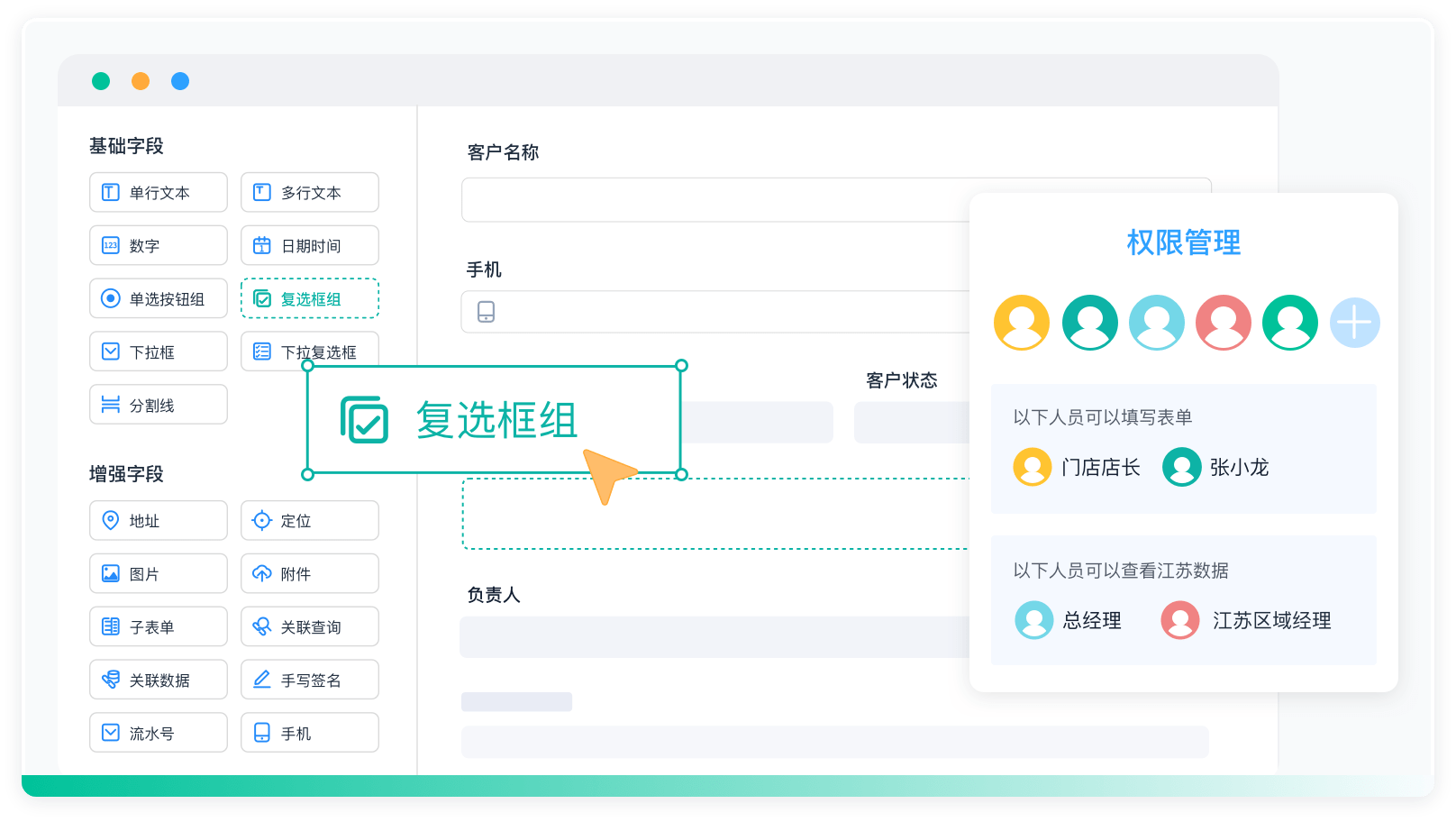

《零代码开发知识图谱》

《零代码开发知识图谱》

《零代码

新动能》案例集

《零代码

新动能》案例集

《企业零代码系统搭建指南》

《企业零代码系统搭建指南》