设备管理系统破解限制板是一个复杂且具有挑战性的过程,需要详细的步骤和技术手段。遵守法律、提升管理权限、使用专业软件是解决这一问题的核心。遵守法律是最重要的一点,破解行为可能触犯法律,建议在合法的范围内进行操作。

一、遵守法律

在破解设备管理系统限制板时,首先需要了解并遵守相关法律法规。破解行为可能涉及侵犯版权、计算机犯罪等法律问题。因此,建议在合法的范围内进行操作,比如通过正规的渠道获取管理权限,或者联系设备供应商寻求帮助。遵守法律不仅是道德的要求,也是避免法律风险的必要措施。

二、提升管理权限

提升管理权限是破解设备管理系统限制板的关键步骤。通常,设备管理系统会设置不同的权限等级,普通用户无法访问高级管理功能。通过提升权限,可以获得更多的操作权限和控制权。以下是提升管理权限的一些方法:

- 获取管理员账户:尝试联系设备供应商或系统管理员,获取管理员账户及其密码。这是最直接且合法的方法。

- 利用漏洞提升权限:有些设备管理系统存在漏洞,可以利用这些漏洞提升权限。需要注意的是,这种方法可能会违反法律规定,建议在合法范围内使用。

- 重置设备:有些设备支持硬件重置,通过重置设备,可以清除所有设置,包括管理账户和密码。这样可以重新设置管理员账户。

三、使用专业软件

使用专业软件是破解设备管理系统限制板的另一种有效方法。以下是一些常用的专业软件:

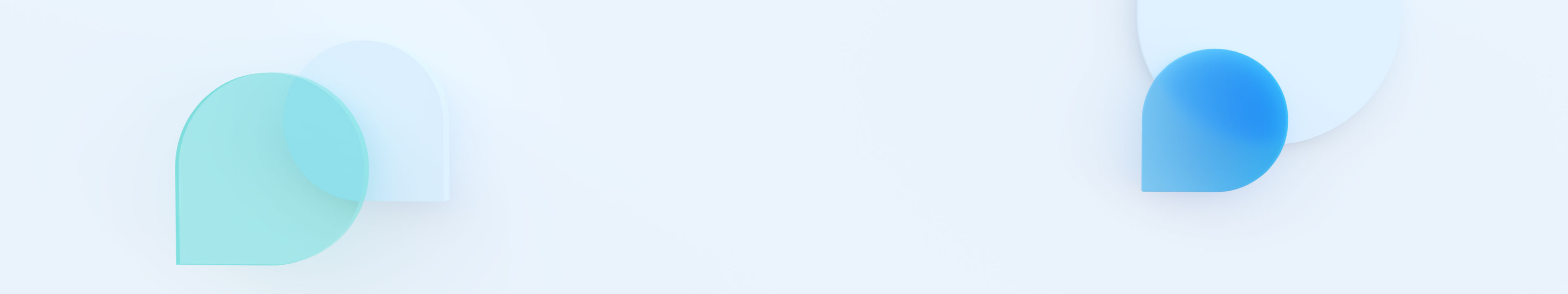

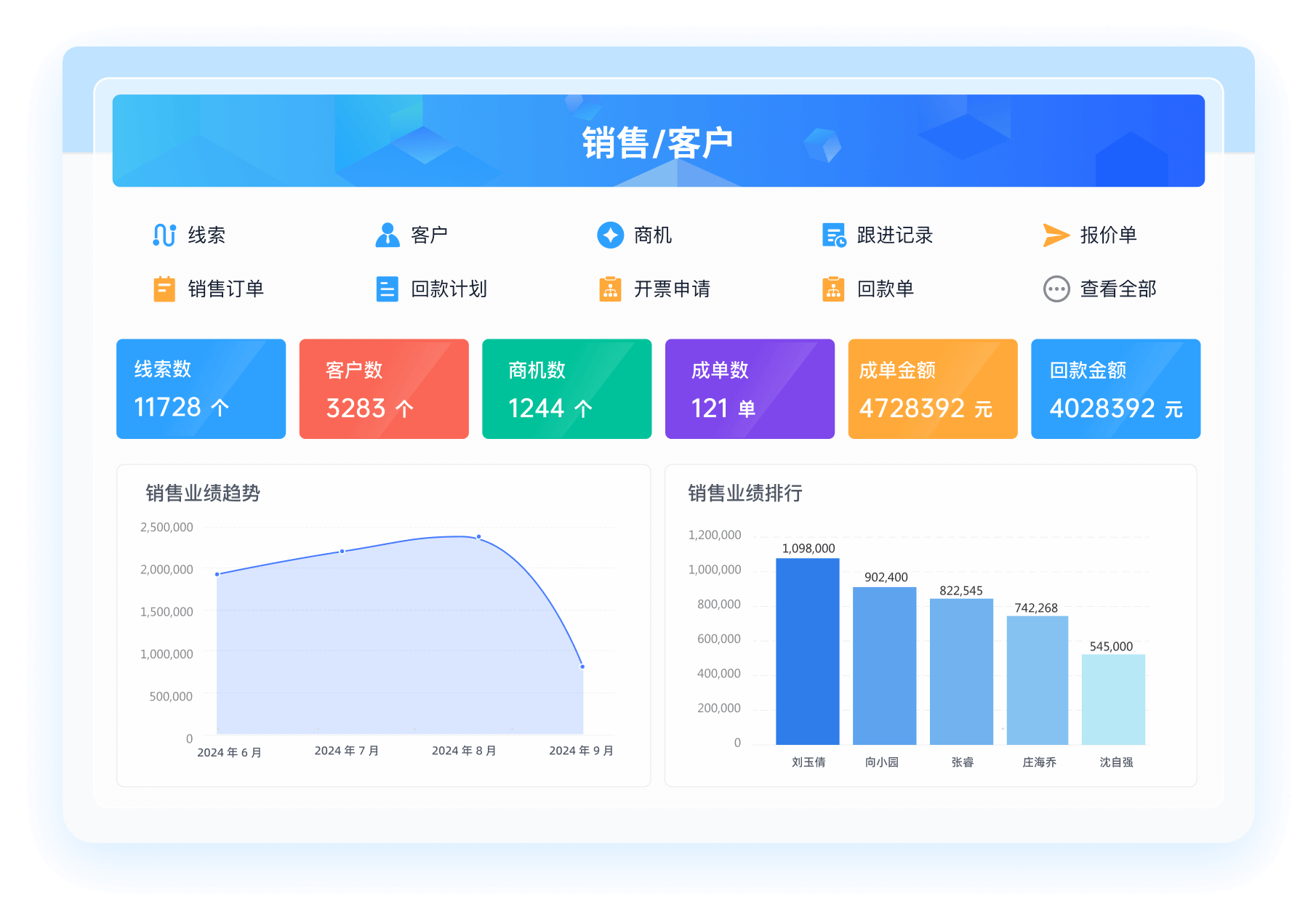

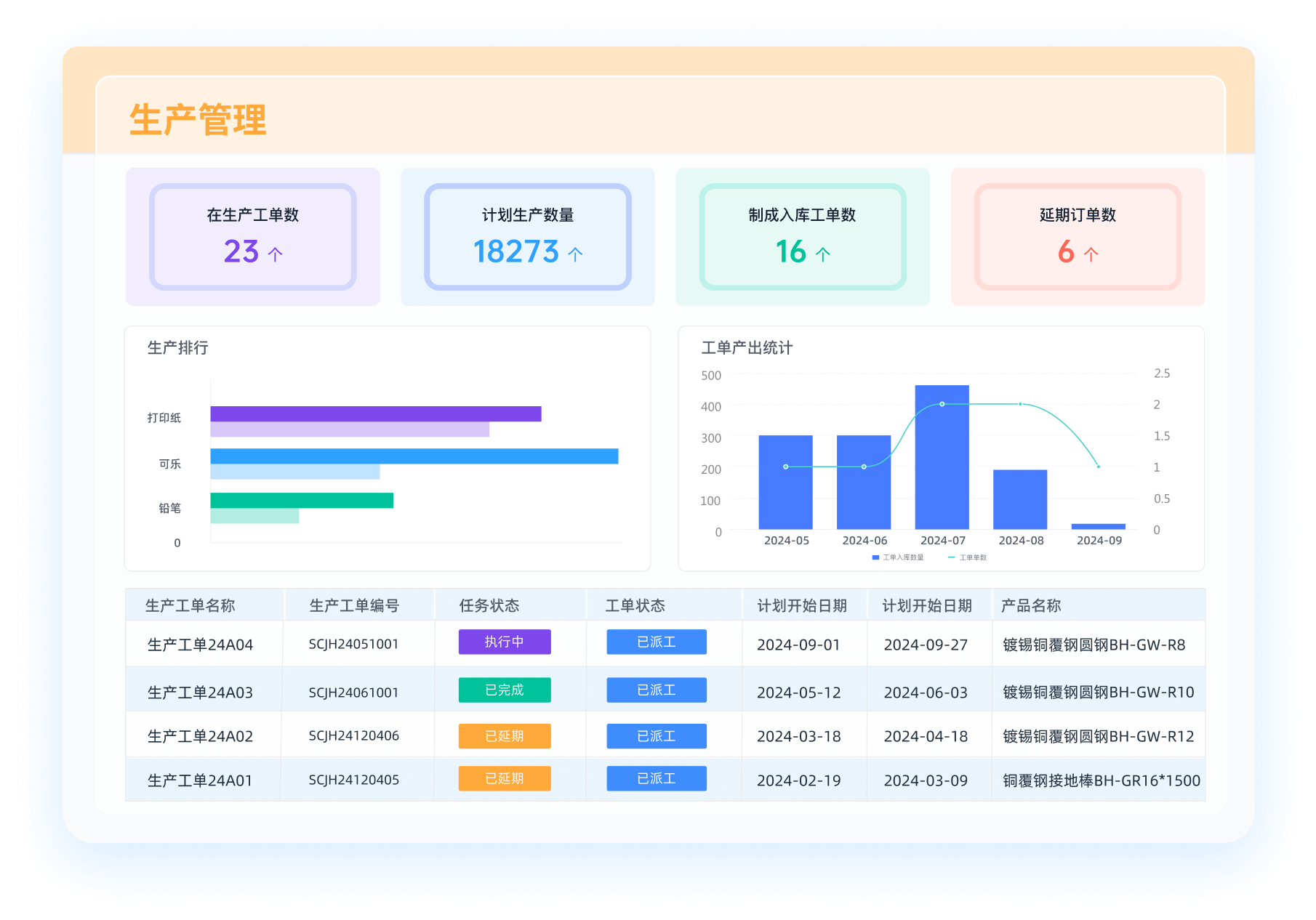

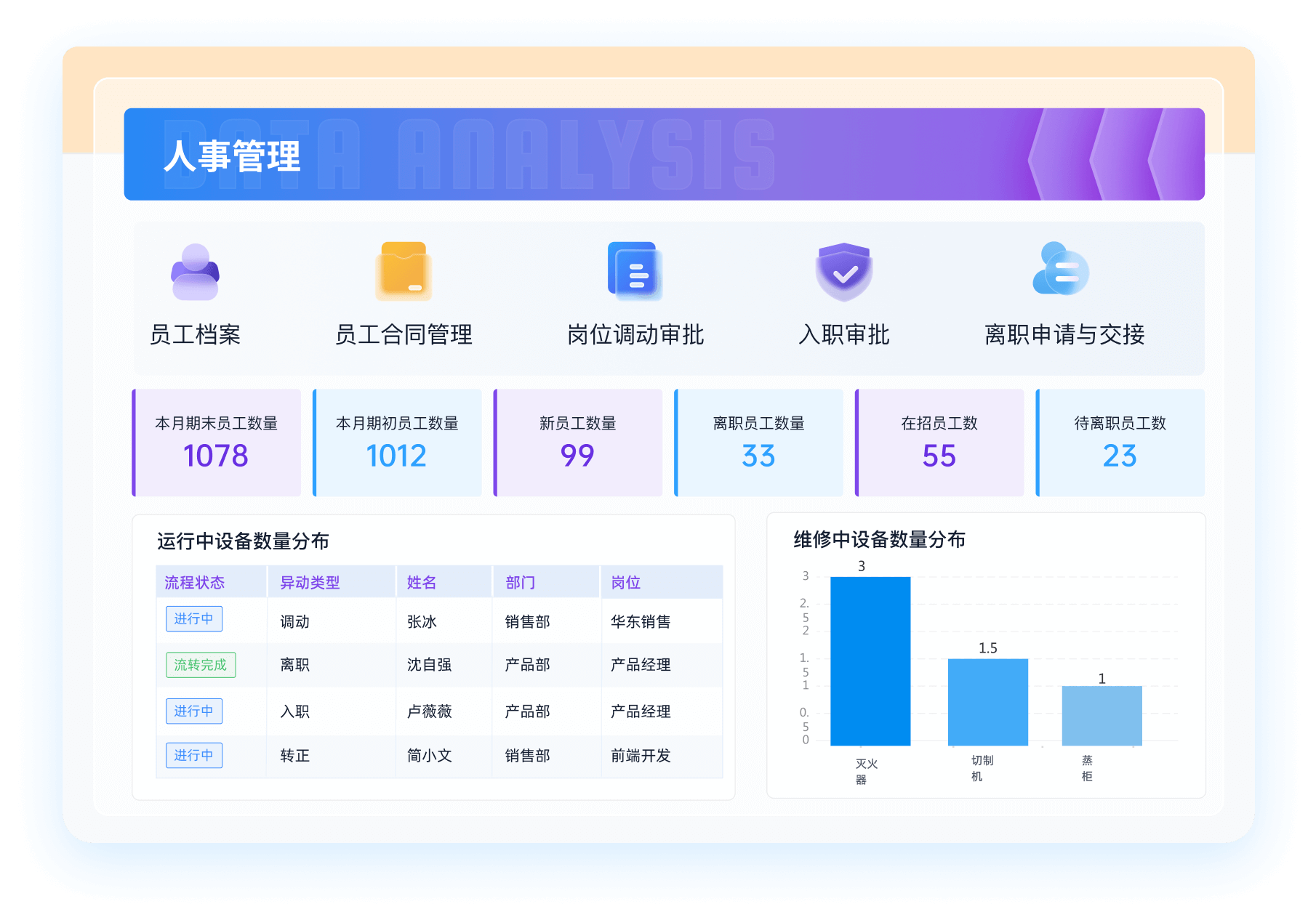

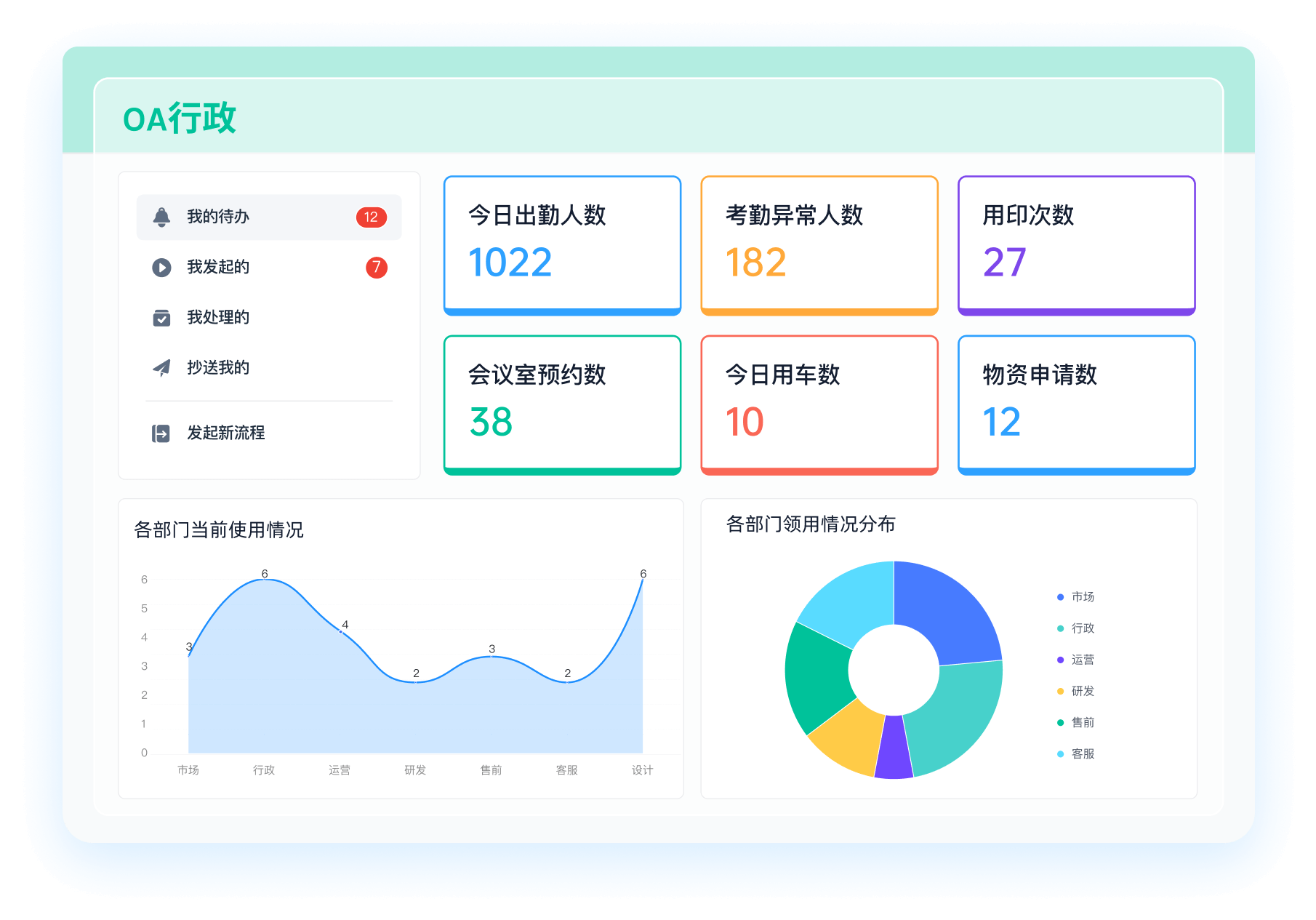

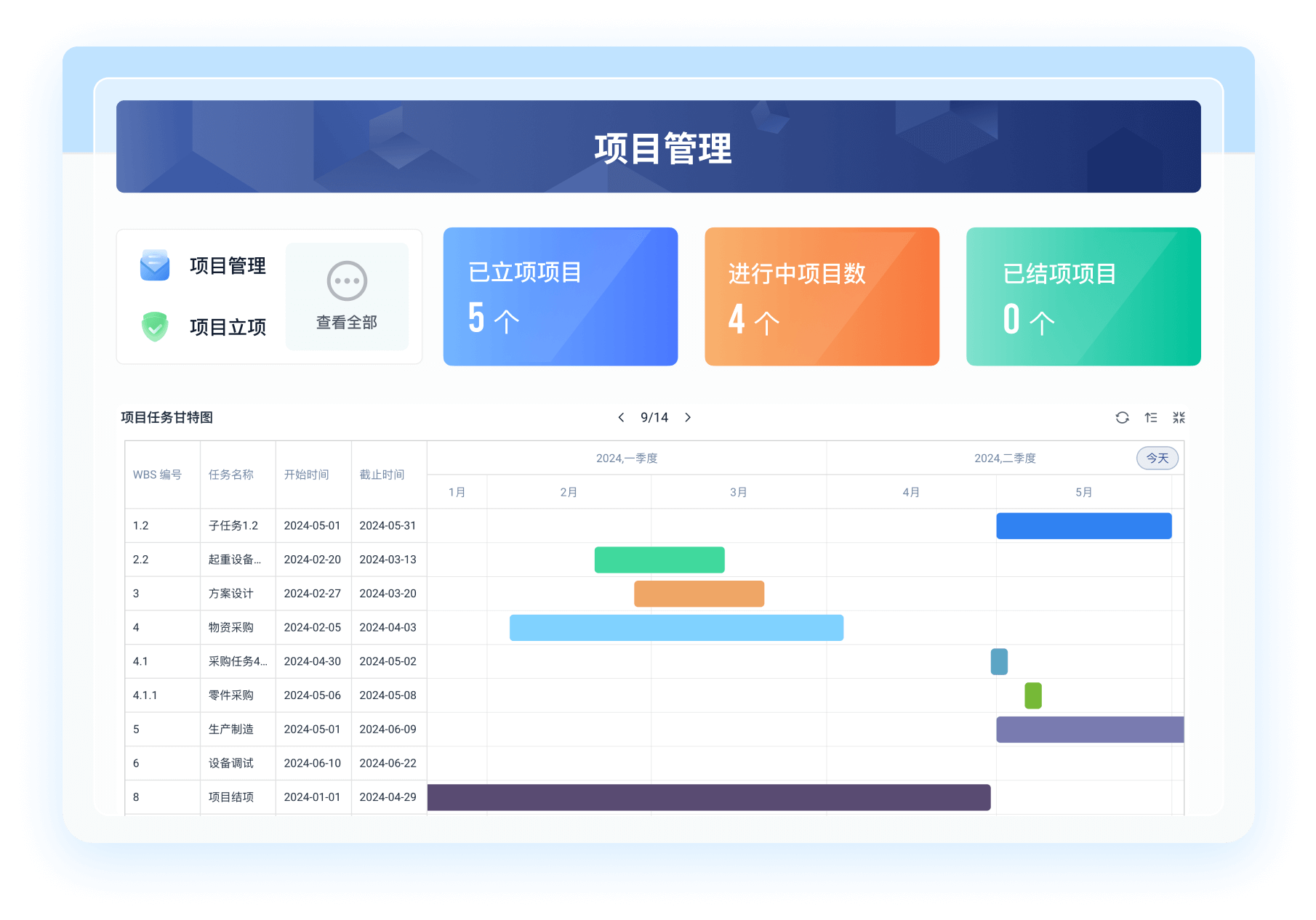

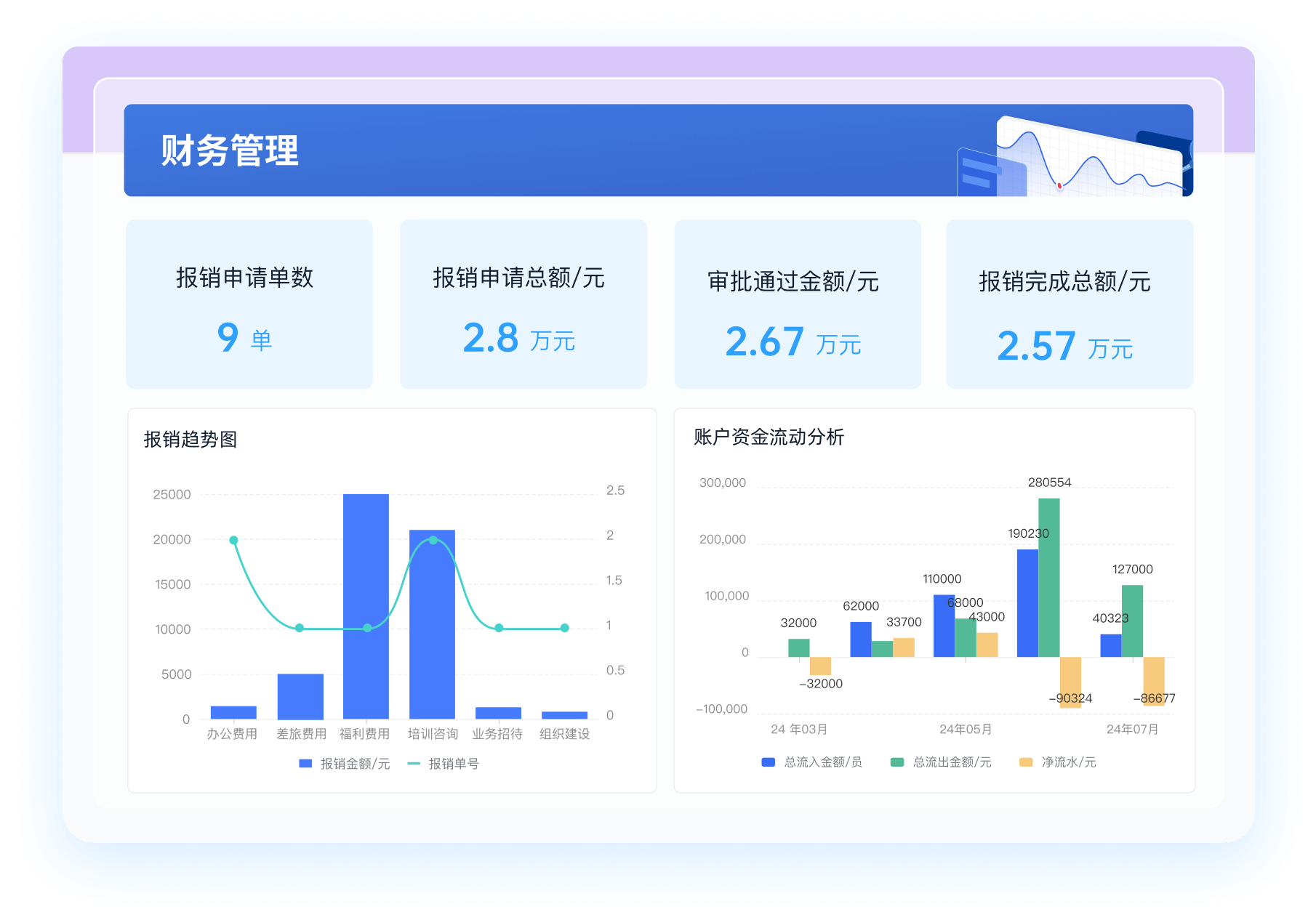

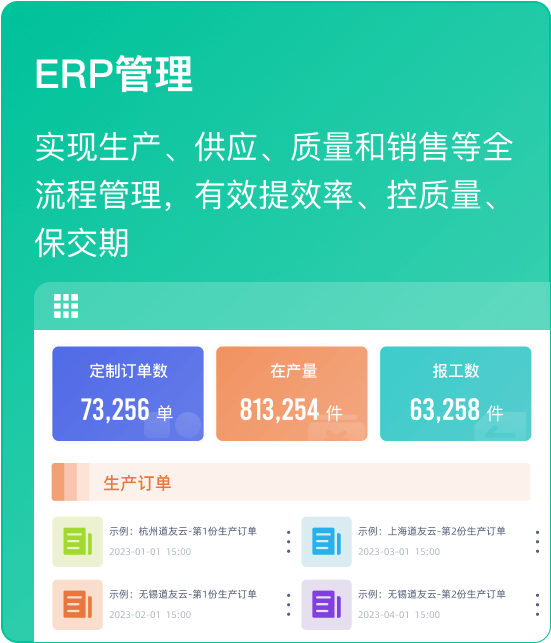

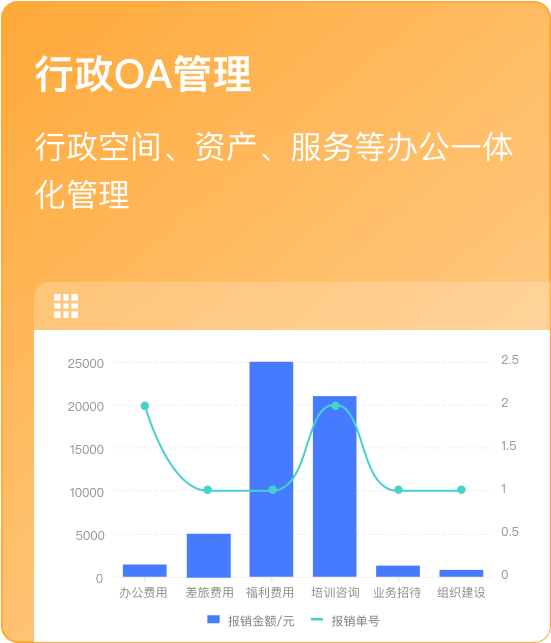

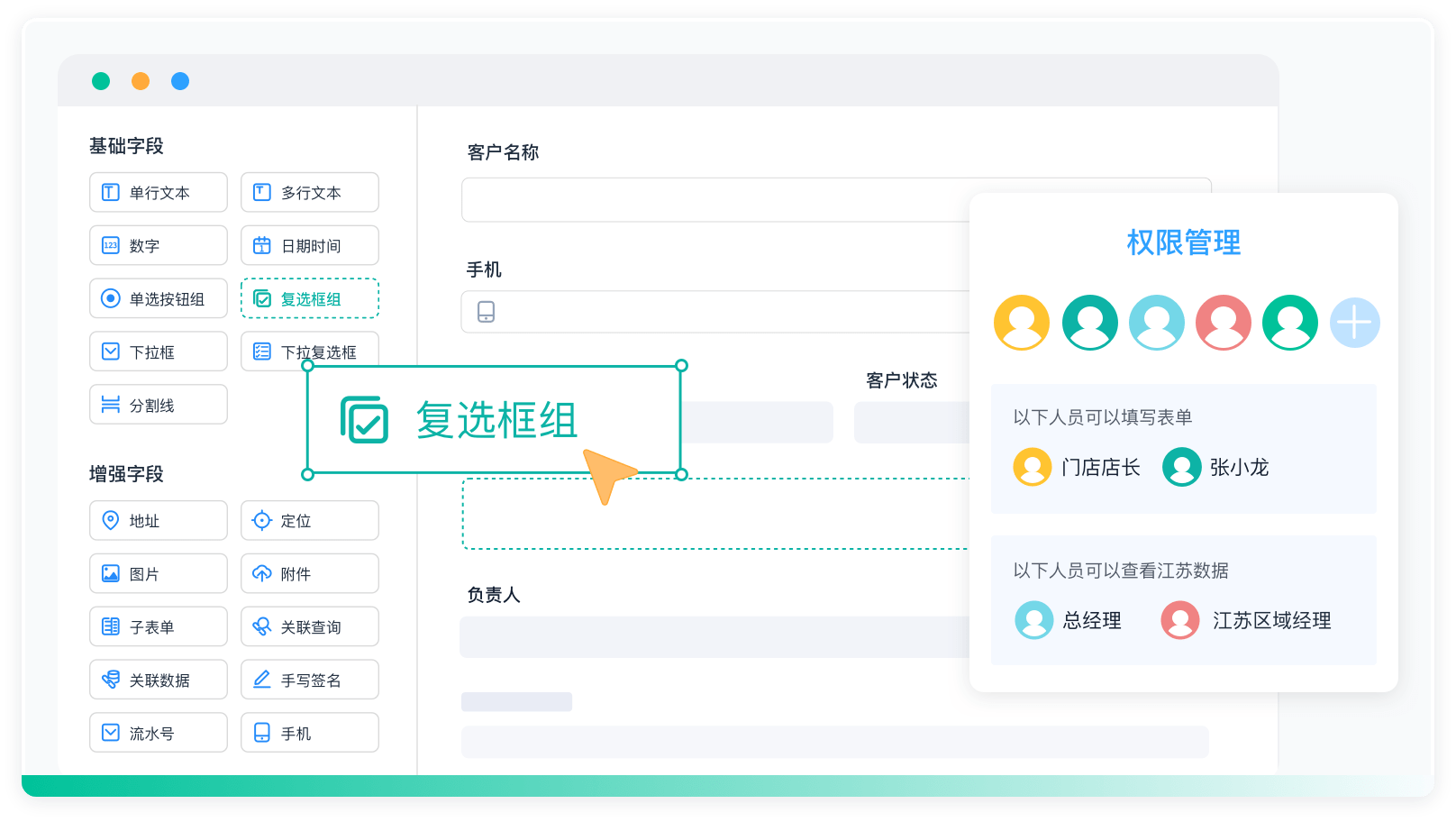

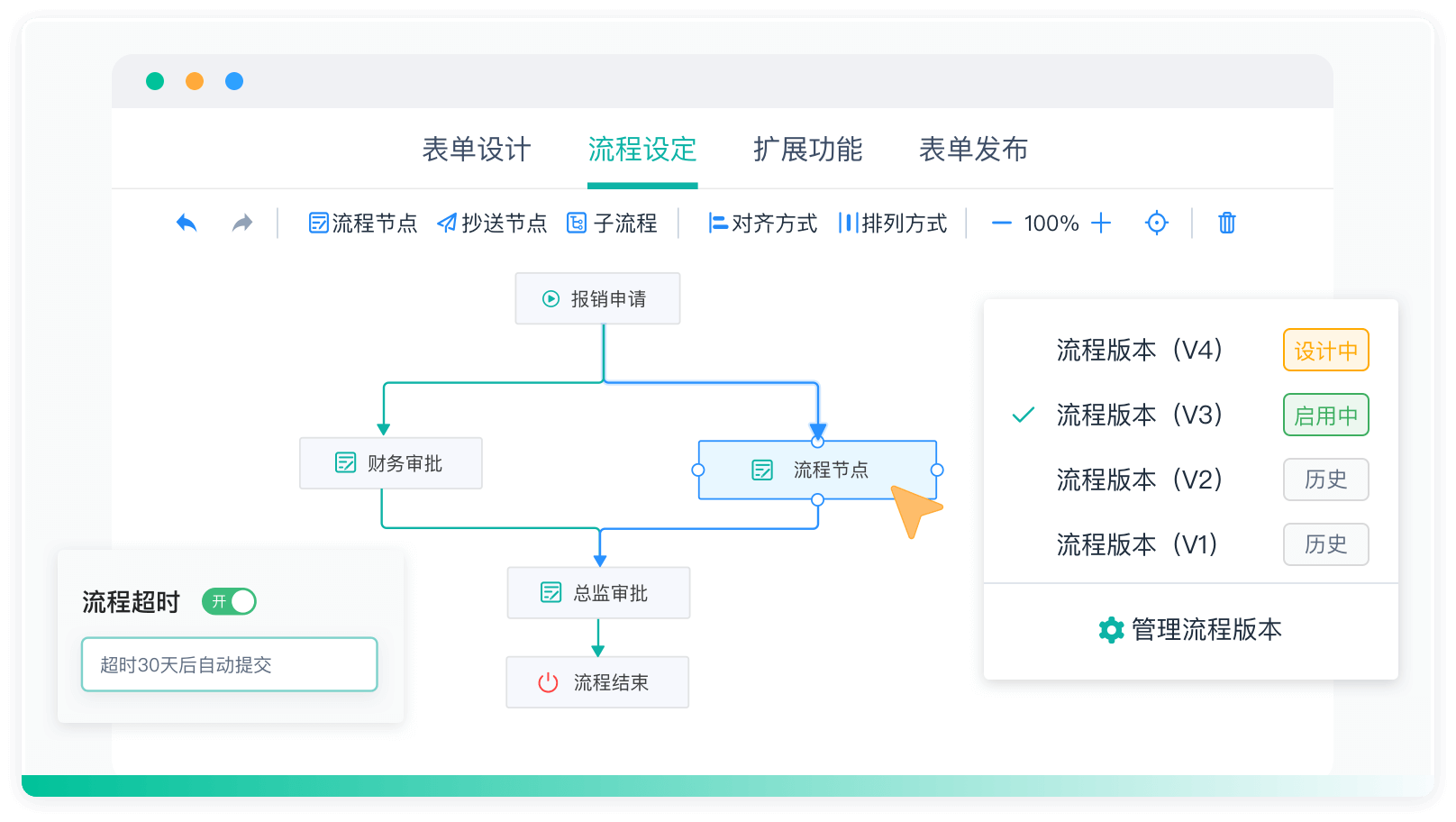

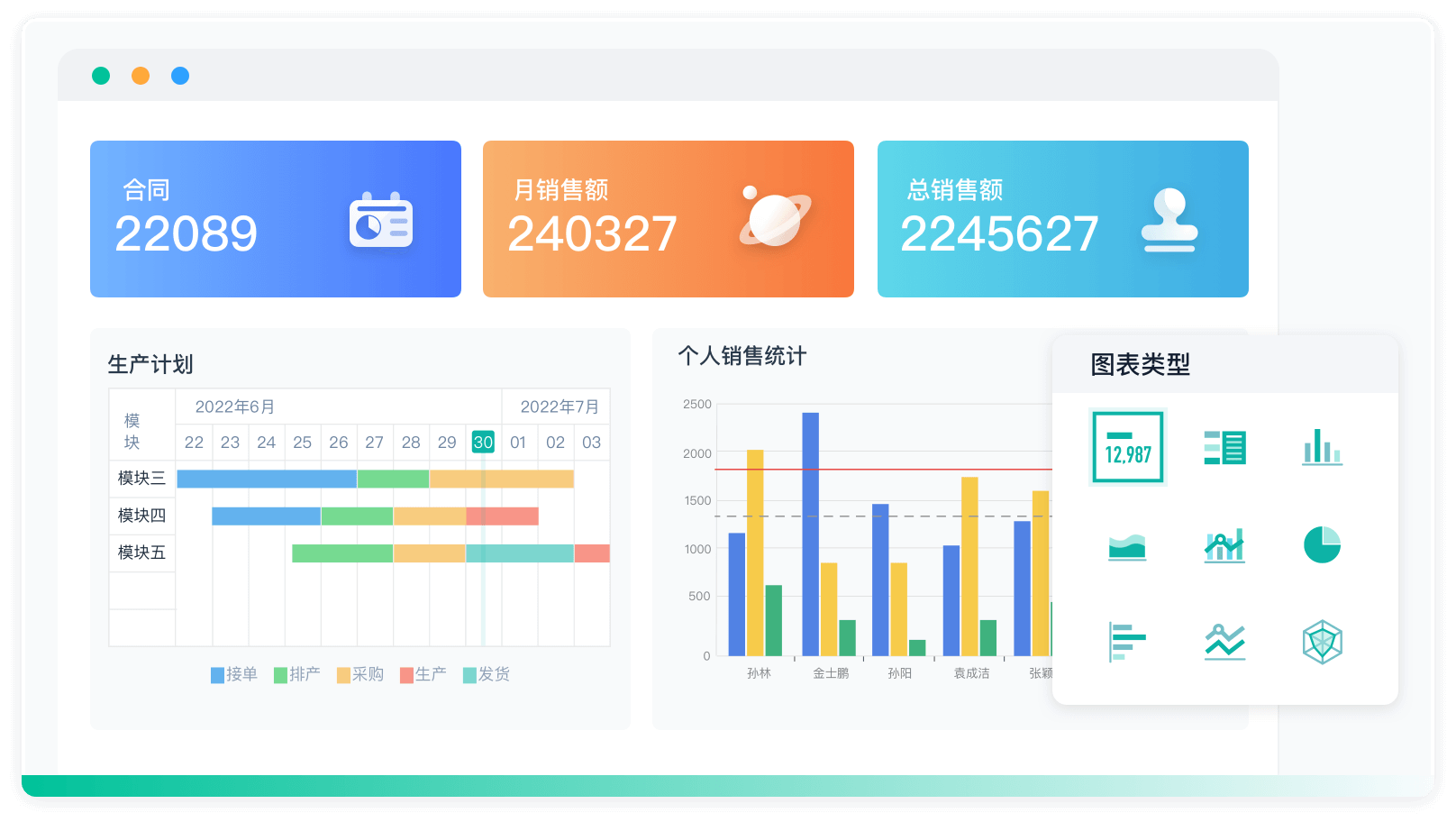

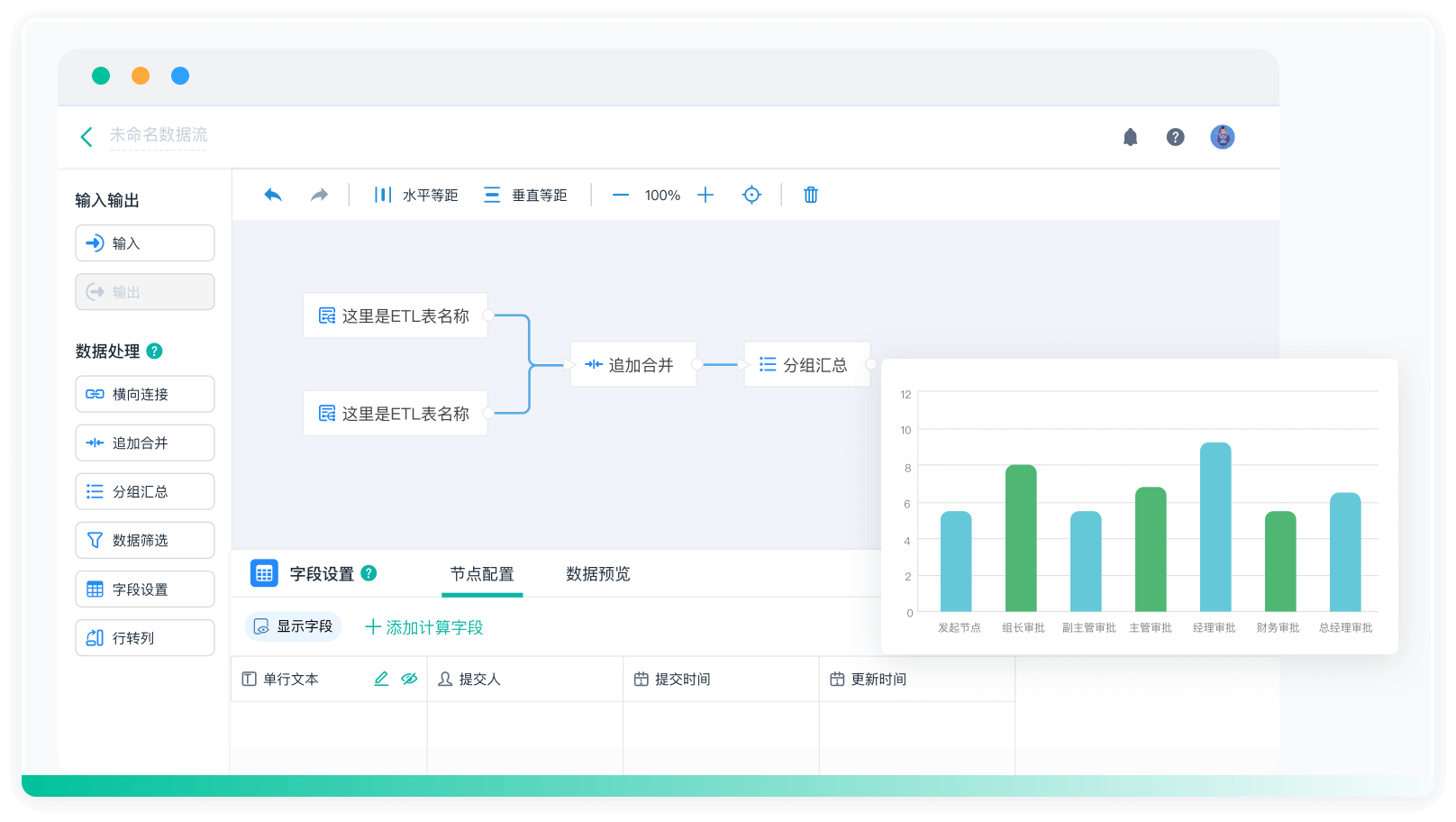

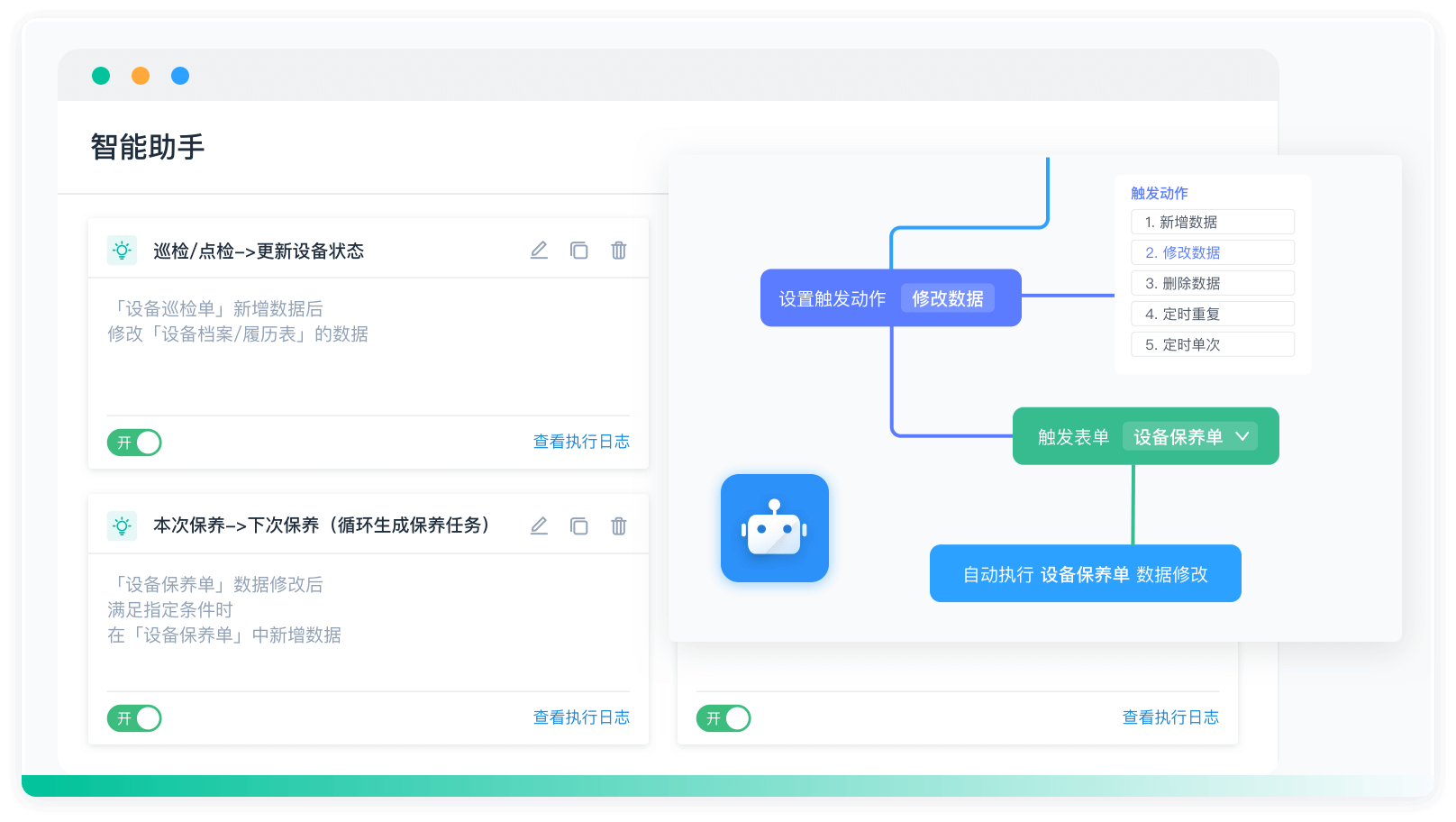

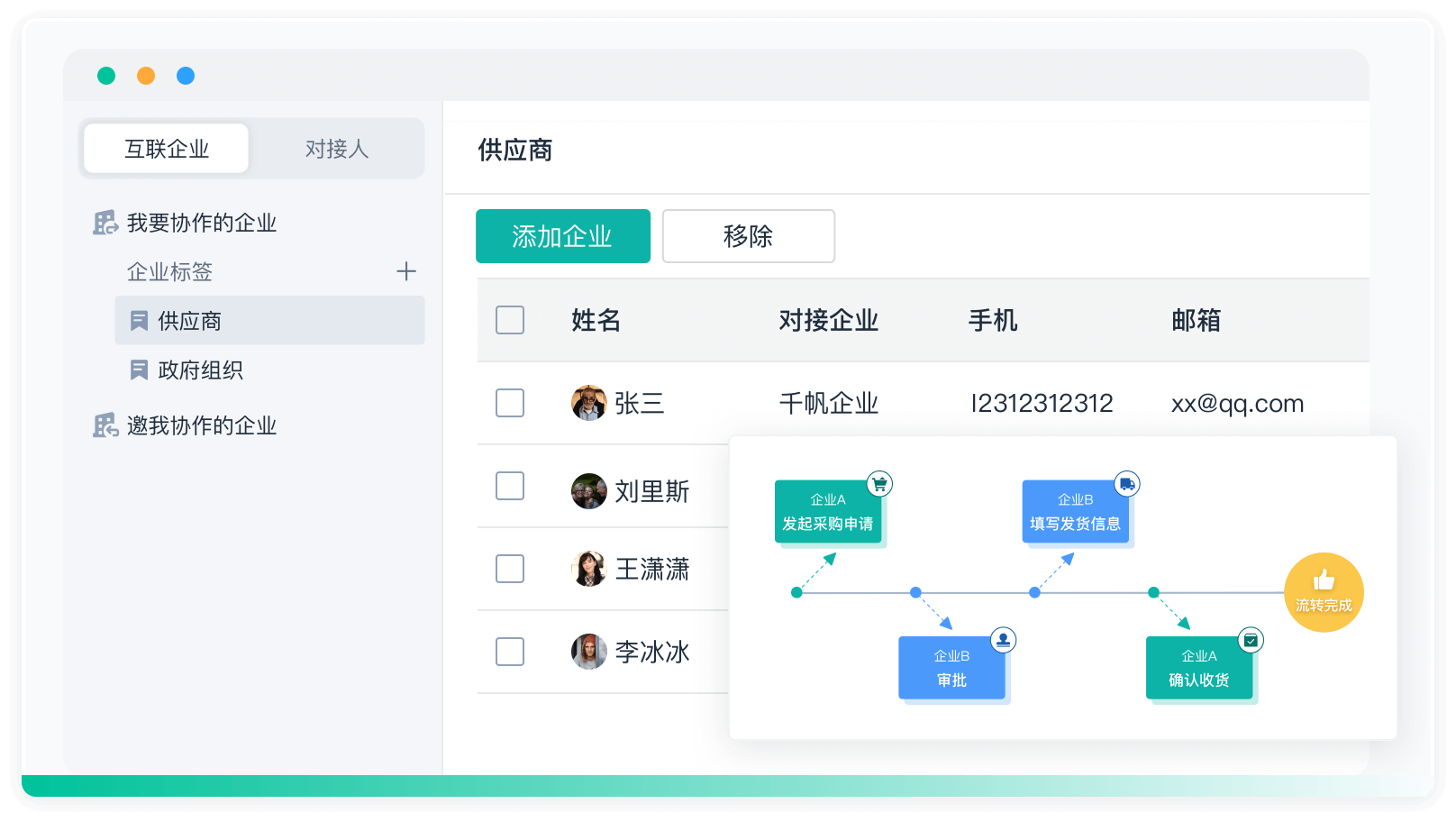

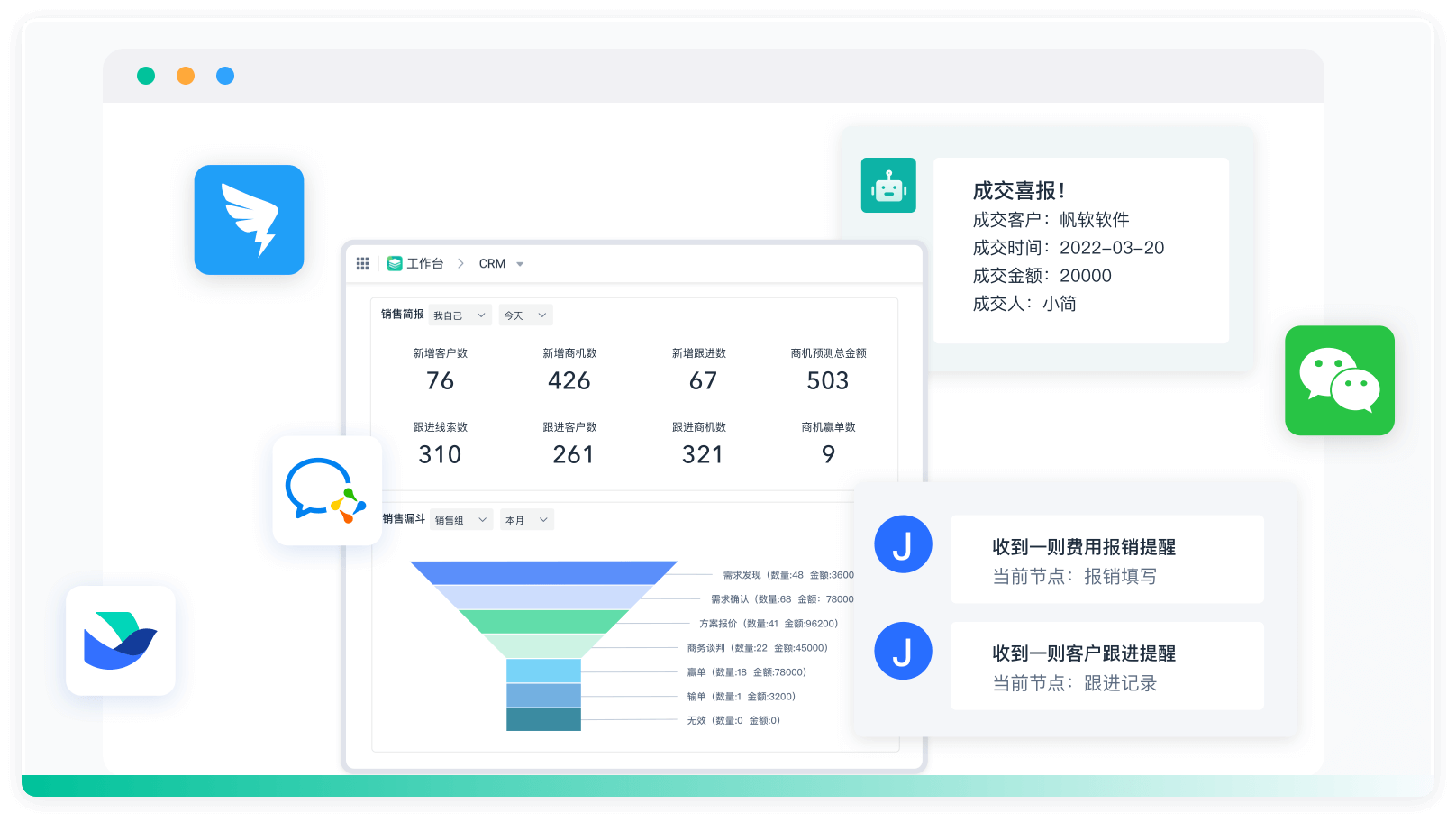

- 简道云:简道云是帆软旗下的一款设备管理软件,功能强大,易于使用。通过简道云,可以方便地管理各种设备,提高工作效率。简道云官网地址: https://s.fanruan.com/x6aj1;

- 网络扫描工具:网络扫描工具可以帮助发现设备管理系统中的漏洞,进而利用这些漏洞提升权限。常见的网络扫描工具包括Nmap、Wireshark等。

- 远程管理工具:远程管理工具可以远程控制设备,执行各种管理操作。常见的远程管理工具包括TeamViewer、AnyDesk等。

四、提高安全意识

在破解设备管理系统限制板的过程中,提高安全意识也是非常重要的一环。以下是一些提高安全意识的建议:

- 定期更新系统:定期更新设备管理系统,可以修复已知的漏洞,提升系统的安全性。

- 使用强密码:使用强密码可以有效防止他人未经授权访问设备管理系统。强密码应包含大小写字母、数字和特殊字符,长度应不少于12位。

- 定期备份数据:定期备份数据可以防止因设备故障或其他原因导致的数据丢失。备份数据应保存在安全的地方,最好是离线存储。

五、合法使用破解工具

有些情况下,可以合法使用破解工具来破解设备管理系统限制板。这些工具通常由专业的安全公司开发,并在合法的范围内使用。以下是一些常见的合法破解工具:

- 密码破解工具:密码破解工具可以帮助找回丢失的密码,但需要在合法的范围内使用。常见的密码破解工具包括John the Ripper、Hashcat等。

- 系统漏洞利用工具:系统漏洞利用工具可以帮助发现并利用系统中的漏洞,但需要获得授权后才能使用。常见的系统漏洞利用工具包括Metasploit、Nessus等。

通过以上方法,可以有效破解设备管理系统限制板。但需要注意的是,破解行为可能涉及法律风险,建议在合法的范围内进行操作。提高安全意识,使用专业软件和工具,可以帮助更好地管理设备,提高工作效率。

相关问答FAQs:

设备管理系统破解限制板有哪些常见方法?

在设备管理系统中,破解限制板的常见方法主要包括软件破解和硬件修改。软件破解通常涉及对系统的代码进行逆向工程,寻找漏洞或未授权的接口,这需要一定的编程技能和对系统的深入理解。而硬件修改则可能涉及到对设备的物理组件进行改动,比如更换芯片或调整电路。这两种方法各有优缺点,软件破解相对灵活,但风险较高,可能导致系统不稳定;而硬件修改则需要专业的工具和技术支持,但成功后可实现长期的系统使用。在考虑破解限制板时,务必注意相关法律法规,确保不侵犯知识产权。

破解限制板是否会影响设备的安全性?

破解限制板通常会对设备的安全性产生负面影响。大多数设备管理系统的限制板设计是为了保护系统的完整性和数据的安全性。当用户尝试破解这些限制时,可能会暴露系统于各种安全风险,例如恶意软件攻击、数据泄露或未授权访问。此外,破解行为还可能导致设备失去官方支持和更新,进一步增加了安全隐患。因此,在考虑破解限制板时,用户需要权衡潜在的安全风险,并确保采取必要的安全措施,如安装防病毒软件、定期备份数据等。

如何选择合适的设备管理系统以避免限制板?

选择合适的设备管理系统是避免限制板的重要步骤。首先,用户应该明确自身的需求,例如设备的类型、管理规模和预算。根据这些需求,评估市场上不同系统的功能和性能,选择那些提供灵活配置和可扩展性的系统。此外,考虑系统的用户评价和行业口碑也是重要的选择标准。一个可靠的设备管理系统应该具有良好的技术支持和持续的更新服务,以减少使用过程中遇到的限制。同时,了解系统的安全性和合规性也是必不可少的,确保所选系统能够有效保护数据安全,满足相关法规要求。

阅读时间:5 分钟

阅读时间:5 分钟  浏览量:9701次

浏览量:9701次

《零代码开发知识图谱》

《零代码开发知识图谱》

《零代码

新动能》案例集

《零代码

新动能》案例集

《企业零代码系统搭建指南》

《企业零代码系统搭建指南》