机器TPM(Trusted Platform Module,可信平台模块)是什么?机器TPM是一个专用的安全芯片,旨在为计算机系统提供硬件级别的安全功能。其主要功能包括安全启动、身份验证、密钥管理、数据加密等。在这些功能中,密钥管理尤为重要,因为它提供了一种安全的方式来存储和管理加密密钥,确保只有经过授权的应用程序和用户才能访问敏感数据。TPM通过硬件防护来防止未经授权的访问或篡改,从而为操作系统和应用程序提供一个安全的基础环境。

一、安全启动

安全启动是机器TPM的核心功能之一。它通过在系统启动过程中验证每一个组件的完整性,确保系统在启动时未被篡改。TPM芯片在计算机启动时会生成一个独特的“启动测量值”,该值用于验证启动过程中加载的每个组件。这确保了系统在启动过程中没有被恶意软件或其他威胁篡改。通过这种方式,TPM可以提供一个可信的启动环境,使得操作系统和应用程序可以在一个安全的基础上运行。

在实际应用中,安全启动通常涉及多个步骤。首先,固件(BIOS或UEFI)会进行自检并生成一个初始的测量值。然后,固件会加载并验证引导加载程序(Bootloader),引导加载程序会测量并加载操作系统内核。每个步骤都会生成一个新的测量值,并将其存储在TPM的寄存器中。这些测量值可以在操作系统启动后用于验证启动过程的完整性。

二、身份验证

TPM在身份验证方面也发挥着重要作用。它可以用于存储用户的身份认证信息,例如密码、PIN码、生物特征数据等。通过使用TPM,身份认证信息可以被安全地存储在硬件中,而不是依赖于操作系统或应用程序的安全性。这大大降低了身份认证信息被盗取或篡改的风险。

TPM还支持多因素认证,可以结合不同的认证方法(如密码和生物特征)来提高安全性。例如,在用户登录时,系统可以要求用户输入密码并进行指纹识别。TPM会验证输入的密码并匹配存储的指纹数据,只有当两者都通过验证时,用户才能成功登录。

此外,TPM还可以用于保护身份认证的私钥。这些私钥用于加密和解密身份认证信息,确保只有经过认证的用户才能访问这些信息。通过这种方式,TPM提供了一种安全、可靠的身份认证机制,能够有效防止身份盗用和未经授权的访问。

三、密钥管理

密钥管理是TPM的一个关键功能,它提供了一种安全的方式来生成、存储和管理加密密钥。加密密钥是保护敏感数据的核心,TPM通过硬件防护来防止这些密钥被盗取或篡改。

TPM生成的密钥是不可导出的,这意味着这些密钥只能在TPM内部使用,而不能被外部应用程序或用户访问。即使攻击者获取了系统的物理访问权限,也无法提取TPM内部的密钥。这确保了加密密钥的高度安全性。

TPM还提供了密钥封装功能,可以将密钥与特定的硬件或软件环境绑定。例如,可以将密钥绑定到特定的计算机硬件或操作系统版本,确保只有在指定的环境中才能使用这些密钥。这种机制可以有效防止密钥在未经授权的环境中被使用,从而提高系统的整体安全性。

在企业环境中,TPM的密钥管理功能可以用于保护企业敏感数据和通信。例如,企业可以使用TPM生成的密钥来加密员工的电子邮件和文件,确保只有经过授权的员工才能访问这些信息。TPM还可以用于保护虚拟专用网络(VPN)的密钥,确保企业的远程访问通信的安全性。

四、数据加密

数据加密是保护数据安全的重要手段,TPM在数据加密方面也发挥着重要作用。TPM可以生成和存储加密密钥,用于对数据进行加密和解密操作。这些密钥是不可导出的,确保了加密数据的安全性。

在实际应用中,TPM可以用于保护磁盘加密密钥。例如,Windows操作系统的BitLocker功能使用TPM来存储磁盘加密密钥。只有在系统启动时通过TPM验证,磁盘加密密钥才会被解锁,从而解密磁盘上的数据。这确保了即使磁盘被物理盗窃,数据也无法被解密和访问。

TPM还可以用于保护文件和文件夹的加密密钥。例如,用户可以使用TPM生成的密钥来加密重要的文档和文件夹,确保只有经过授权的用户才能访问这些文件。TPM的硬件防护机制确保了加密密钥的高度安全性,即使系统遭到攻击,加密数据也无法被解密。

此外,TPM还可以用于保护网络通信的加密密钥。在网络通信中,加密密钥用于保护数据传输的机密性和完整性。TPM可以生成和管理这些加密密钥,确保网络通信的安全性。例如,TPM可以用于保护SSL/TLS证书的私钥,确保网络通信的加密密钥不会被盗取或篡改。

五、平台完整性

平台完整性是TPM的另一个重要功能。TPM通过测量和存储系统组件的完整性值,确保系统在运行过程中未被篡改。平台完整性功能可以检测并防止恶意软件和篡改行为,确保系统的安全性和稳定性。

在实际应用中,TPM通过测量系统启动过程中加载的每个组件的哈希值,并将这些哈希值存储在TPM的寄存器中。这些哈希值可以在系统运行过程中用于验证系统组件的完整性。例如,系统可以定期检查这些哈希值,确保系统组件未被篡改。如果发现哈希值发生变化,系统可以采取相应的安全措施,如警告用户、隔离受感染的组件或重新启动系统。

TPM的平台完整性功能还可以与其他安全机制结合使用。例如,可以与入侵检测系统(IDS)和入侵防御系统(IPS)结合,提供更全面的安全保护。通过结合不同的安全机制,TPM可以提供一个多层次的安全保护体系,确保系统的整体安全性。

六、远程认证

远程认证是TPM的一个重要应用。TPM可以用于实现远程设备的身份验证和安全通信,确保远程设备的可信性和数据传输的安全性。远程认证在物联网(IoT)设备和远程工作环境中尤为重要。

在物联网设备中,TPM可以用于保护设备的身份认证信息和加密密钥,确保设备在连接到网络时的安全性。例如,可以使用TPM生成和存储设备的身份认证证书,确保只有经过认证的设备才能连接到网络。TPM还可以用于保护设备的加密密钥,确保设备之间的通信安全。

在远程工作环境中,TPM可以用于保护远程访问的身份认证信息和通信密钥。例如,企业可以使用TPM生成和存储远程工作者的身份认证证书,确保只有经过认证的员工才能访问企业网络。TPM还可以用于保护远程访问的加密密钥,确保远程通信的安全性。

远程认证还可以与虚拟专用网络(VPN)结合使用。TPM可以用于保护VPN的身份认证信息和加密密钥,确保远程访问的安全性。例如,可以使用TPM生成和存储VPN的身份认证证书,确保只有经过认证的用户才能连接到VPN。TPM还可以用于保护VPN的加密密钥,确保VPN通信的安全性。

七、硬件防护

硬件防护是TPM的一个关键特性。TPM通过硬件防护机制,确保存储在TPM中的数据和密钥的安全性。硬件防护机制包括物理防护、逻辑防护和访问控制等。

物理防护机制旨在防止对TPM芯片的物理攻击。例如,TPM芯片通常具有防拆卸和防篡改功能,防止攻击者通过物理手段访问TPM芯片内部的数据。TPM芯片还具有电源管理和温度监控功能,确保芯片在正常工作条件下运行。

逻辑防护机制旨在防止对TPM芯片的逻辑攻击。例如,TPM芯片具有防篡改和防重放功能,防止攻击者通过逻辑手段篡改或重放TPM芯片的数据。TPM芯片还具有访问控制功能,确保只有经过授权的用户和应用程序才能访问TPM芯片的数据。

访问控制机制旨在控制对TPM芯片的访问权限。例如,TPM芯片可以设置访问控制策略,确保只有经过认证的用户和应用程序才能访问TPM芯片的数据。TPM芯片还可以设置访问控制日志,记录对TPM芯片的访问操作,方便审计和追踪。

八、固件更新

固件更新是TPM的一个重要功能。TPM可以用于保护固件更新的完整性和安全性,确保固件更新过程中未被篡改或攻击。固件更新在系统维护和安全修复中尤为重要。

TPM通过生成和存储固件更新的哈希值,确保固件更新的完整性和安全性。例如,在固件更新过程中,TPM可以生成固件更新包的哈希值,并将其存储在TPM的寄存器中。固件更新完成后,可以使用TPM验证哈希值,确保固件更新包未被篡改。

TPM还可以用于保护固件更新的签名和证书,确保固件更新的可信性。例如,可以使用TPM生成和存储固件更新包的签名和证书,确保只有经过认证的固件更新包才能被安装和执行。TPM的硬件防护机制确保了固件更新的签名和证书的安全性,防止签名和证书被盗取或篡改。

固件更新还可以与其他安全机制结合使用。例如,可以与入侵检测系统(IDS)和入侵防御系统(IPS)结合,提供更全面的固件更新保护。通过结合不同的安全机制,TPM可以提供一个多层次的固件更新保护体系,确保固件更新的整体安全性。

九、应用场景

TPM在多个领域具有广泛的应用场景。以下是一些典型的应用场景:

-

企业安全:TPM可以用于保护企业敏感数据和通信。企业可以使用TPM生成和存储加密密钥,确保只有经过授权的员工才能访问敏感数据。TPM还可以用于保护企业的身份认证信息和通信密钥,确保企业网络和远程访问的安全性。

-

物联网安全:TPM可以用于保护物联网设备的身份认证信息和加密密钥,确保设备在连接到网络时的安全性。例如,可以使用TPM生成和存储设备的身份认证证书,确保只有经过认证的设备才能连接到网络。

-

个人隐私保护:TPM可以用于保护个人隐私信息和数据。例如,用户可以使用TPM生成和存储加密密钥,确保只有经过授权的用户才能访问个人隐私信息和数据。TPM还可以用于保护个人身份认证信息,确保只有经过认证的用户才能访问个人设备和账户。

-

金融安全:TPM可以用于保护金融交易的身份认证信息和加密密钥,确保金融交易的安全性。例如,金融机构可以使用TPM生成和存储交易的身份认证证书,确保只有经过认证的用户才能进行金融交易。TPM还可以用于保护交易的加密密钥,确保交易数据的机密性和完整性。

-

政府安全:TPM可以用于保护政府机构的敏感数据和通信。政府机构可以使用TPM生成和存储加密密钥,确保只有经过授权的人员才能访问敏感数据。TPM还可以用于保护政府的身份认证信息和通信密钥,确保政府网络和远程访问的安全性。

十、未来发展

TPM在未来的发展中将继续发挥重要作用。随着技术的不断进步和应用场景的不断扩展,TPM的功能和性能也将不断提升。

1. 增强的硬件防护:未来的TPM将采用更先进的硬件防护机制,进一步提高TPM芯片的安全性。例如,未来的TPM芯片可能会采用更先进的防拆卸和防篡改技术,确保芯片在物理攻击下的安全性。

2. 更高的性能:未来的TPM将具有更高的性能,以满足不断增长的应用需求。例如,未来的TPM芯片可能会采用更高效的加密算法和硬件加速技术,提高加密和解密操作的速度和效率。

3. 更广泛的应用:未来的TPM将应用于更多的领域和场景。例如,随着物联网和智能设备的普及,TPM将在物联网安全和智能设备安全中发挥更重要的作用。

4. 更强的兼容性:未来的TPM将具有更强的兼容性,以支持更多的硬件和软件平台。例如,未来的TPM芯片可能会兼容更多的操作系统和应用程序,提供更广泛的支持和兼容性。

总之,TPM作为一种重要的安全技术,将在未来的发展中继续发挥重要作用。通过不断提升TPM的功能和性能,TPM将为计算机系统和应用提供更高的安全性和可靠性,确保数据和通信的安全性。

相关问答FAQs:

什么是机器TPM?

机器TPM(Total Productive Maintenance,全面生产维护)是一种旨在提高设备效率和生产力的管理方法。它强调预防性维护与全员参与,旨在消除设备故障、减少停机时间、提高设备的可用性和生产效率。TPM不仅关注设备的技术层面,还关注员工的参与和培训。通过建立良好的维护文化和制度,TPM能够有效提升企业的整体运营水平。

在TPM的实施过程中,企业通常会采取以下措施:定期进行设备保养和检查、建立设备使用标准、进行员工培训、采用数据分析工具监控设备性能等。这些措施有助于及时发现潜在问题,提前采取行动,从而减少生产过程中可能出现的设备故障。

TPM的核心要素有哪些?

TPM的核心要素主要包括以下几个方面:

-

自主维护:鼓励操作工人参与到设备的日常维护中,使他们能够识别设备问题并进行初步处理。通过培训和赋权,操作工人能够更好地理解设备性能,降低故障发生率。

-

计划维护:根据设备的实际使用情况和历史数据,制定定期的维护计划。这种计划性维护可以减少意外停机,确保设备始终处于最佳工作状态。

-

教育与培训:对员工进行TPM理念和技术的培训,提高他们对设备的理解和操作技能。这不仅提升了员工的工作效率,还增强了他们的责任感和参与感。

-

设备改进:通过分析设备的运行数据,发现潜在的改进点,进行设备的升级和改造。这种持续的改进过程有助于提高设备的效率和可靠性。

-

绩效评估:定期评估TPM实施效果,通过数据分析和KPI(关键绩效指标)来监控设备的运行状态和维护效果。这种评估机制有助于企业及时调整维护策略,确保TPM目标的实现。

实施TPM的好处是什么?

实施TPM可以为企业带来多方面的好处,包括:

-

提高设备利用率:通过定期的维护和检查,设备的故障率大幅降低,从而提高了设备的使用效率和产出。

-

降低维护成本:相比于事后维修,预防性维护能够有效减少设备的维修费用,降低整体的运营成本。

-

提升员工士气:员工参与设备维护的过程,提高了他们对工作的责任感和归属感,进而提升了士气和工作效率。

-

优化生产流程:通过TPM的实施,企业能够更好地识别和消除生产过程中的瓶颈,提高整体生产效率。

-

增强市场竞争力:设备的高效运行和低故障率使企业能够更快地响应市场需求,从而增强了企业在市场中的竞争力。

企业在实施TPM时,需要结合自身的实际情况,制定适合的策略和计划,以确保TPM能够有效落地并取得预期效果。

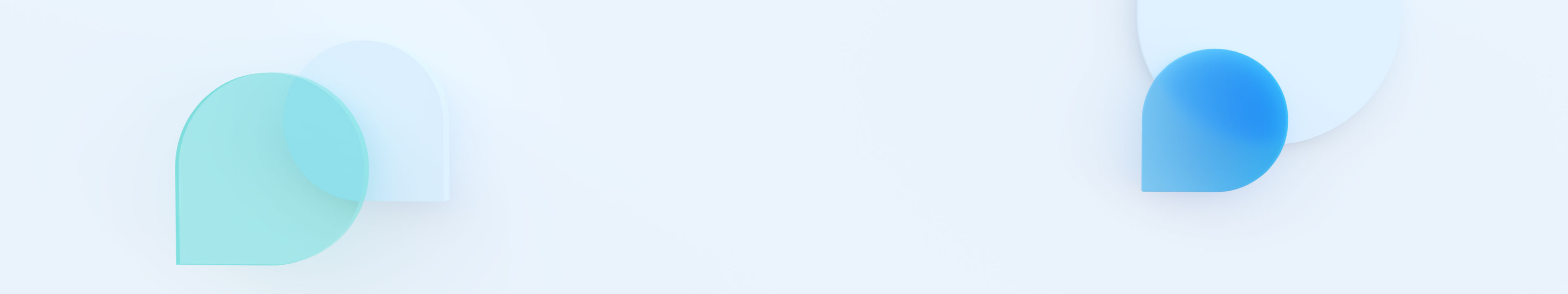

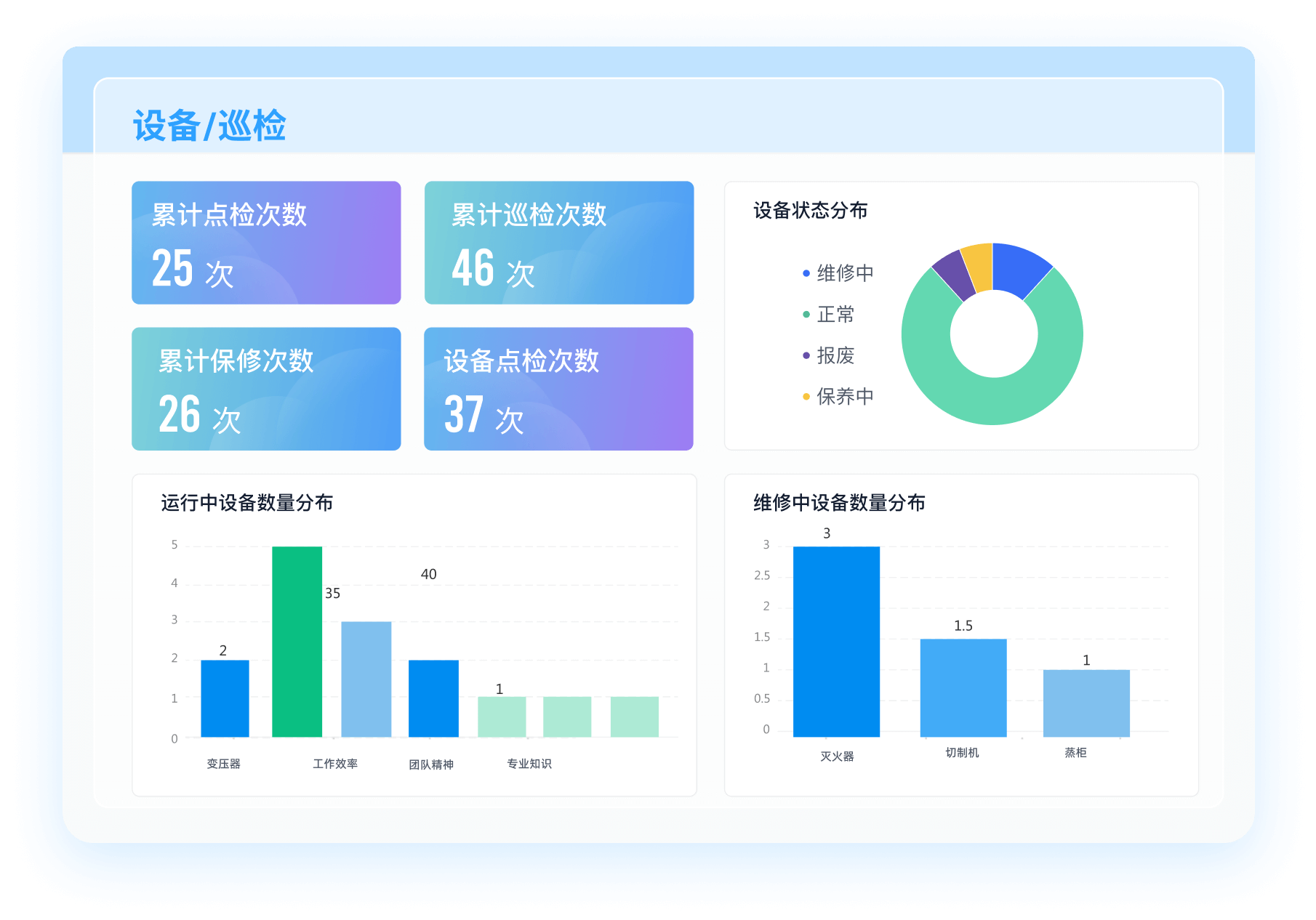

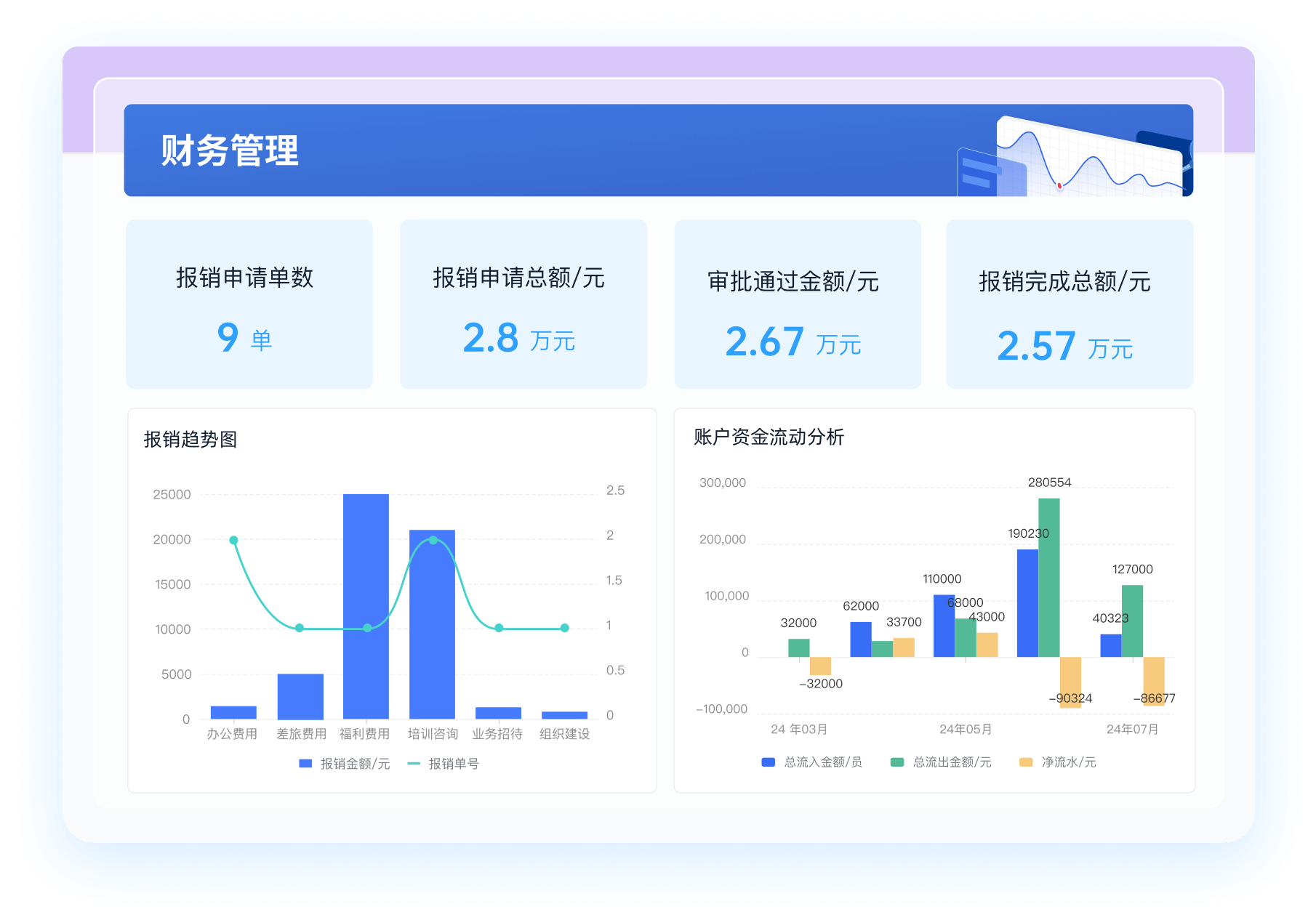

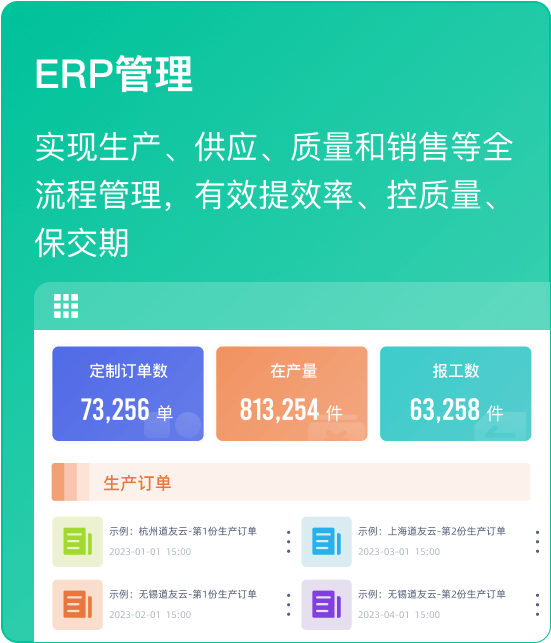

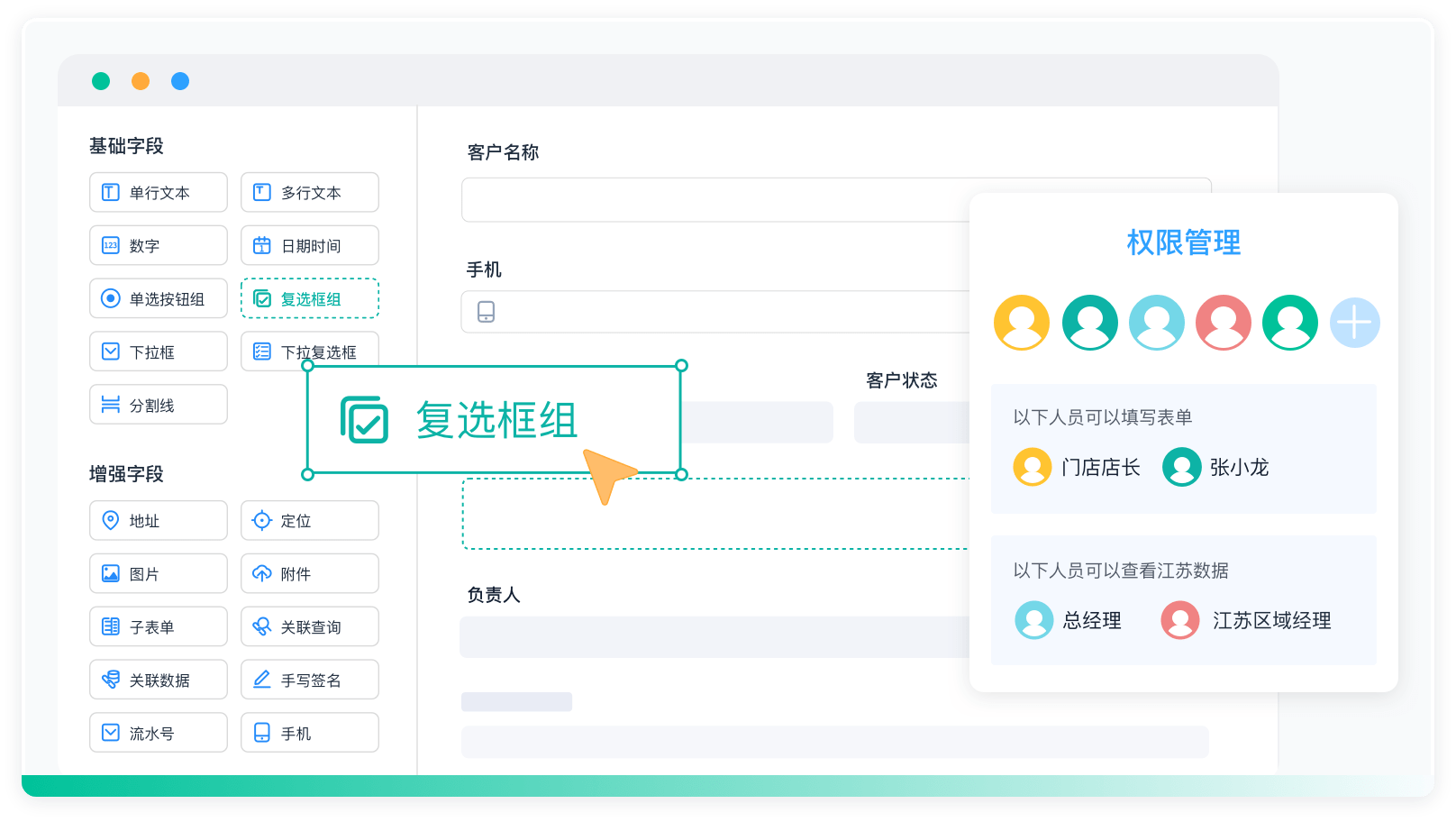

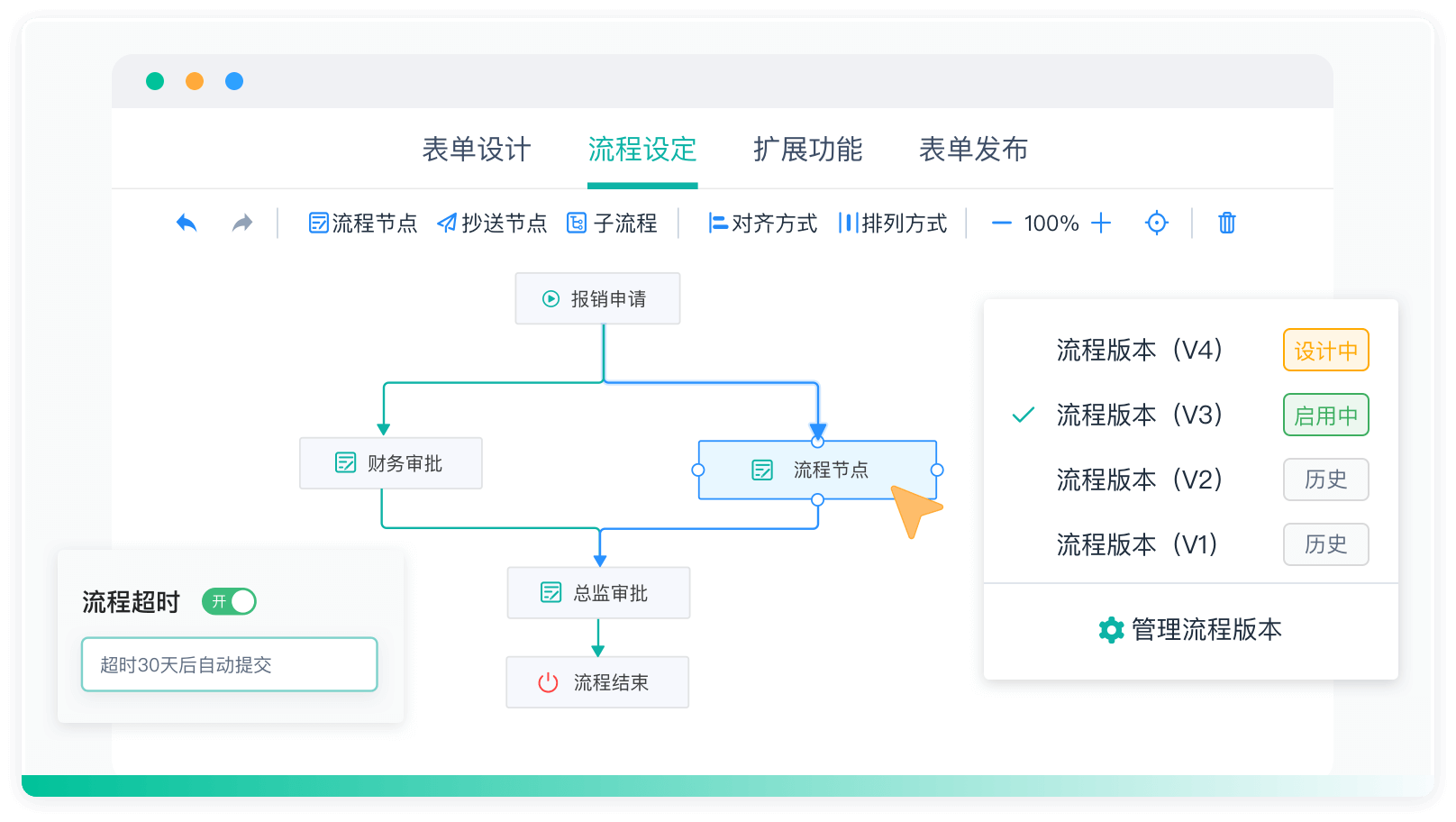

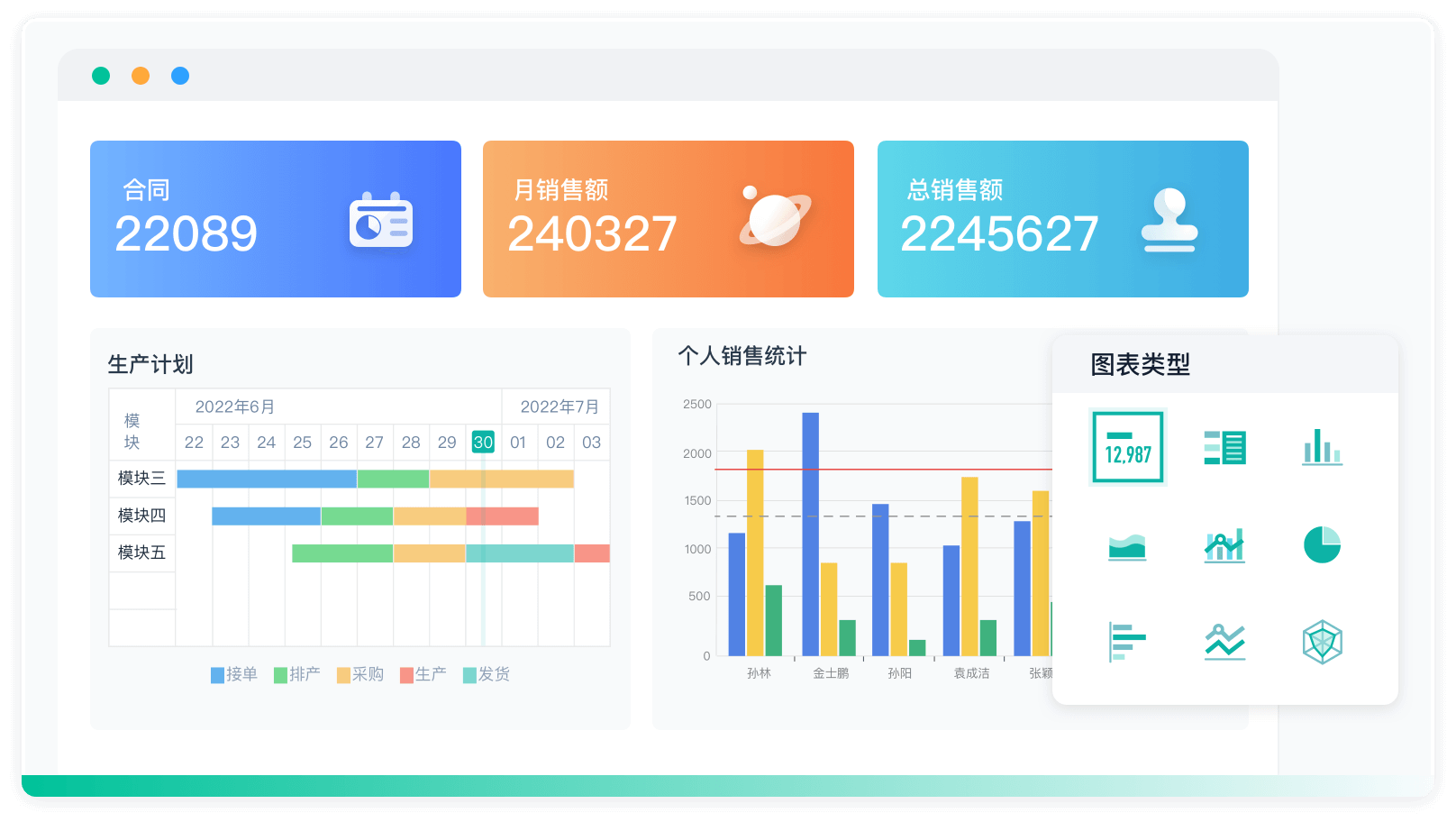

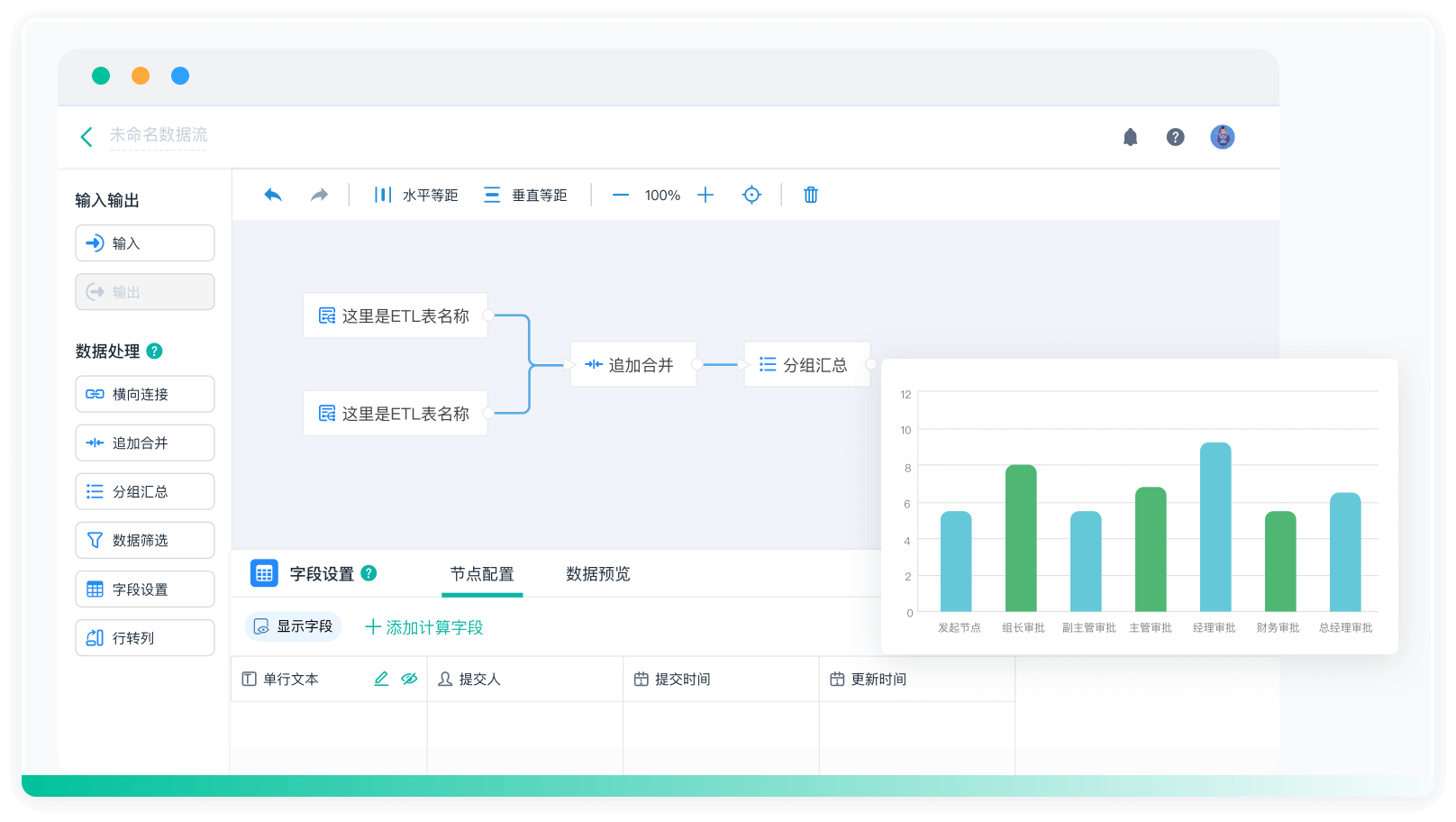

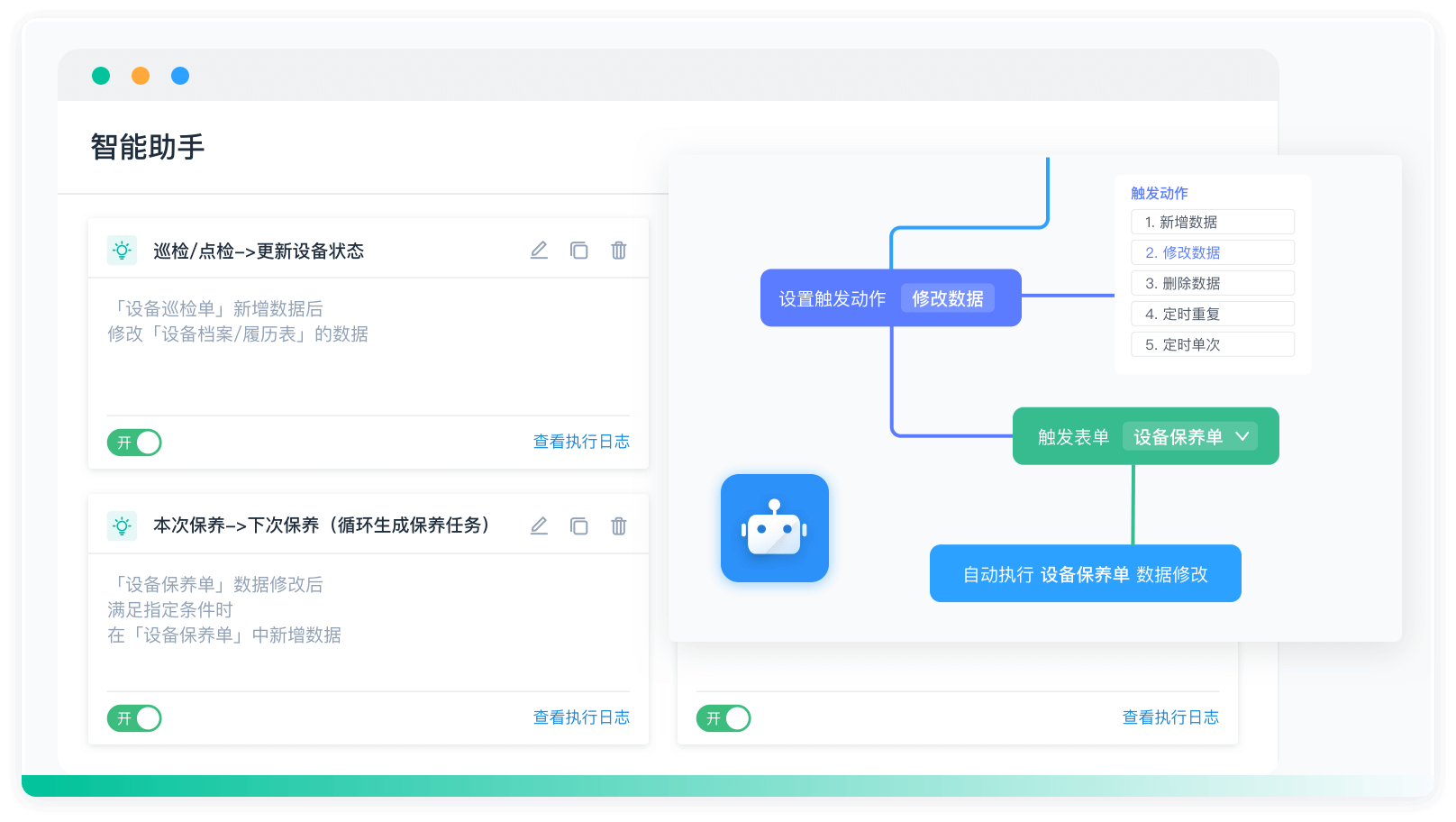

推荐一个好用的零代码开发平台,5分钟即可搭建一个管理软件:

地址: https://s.fanruan.com/x6aj1;

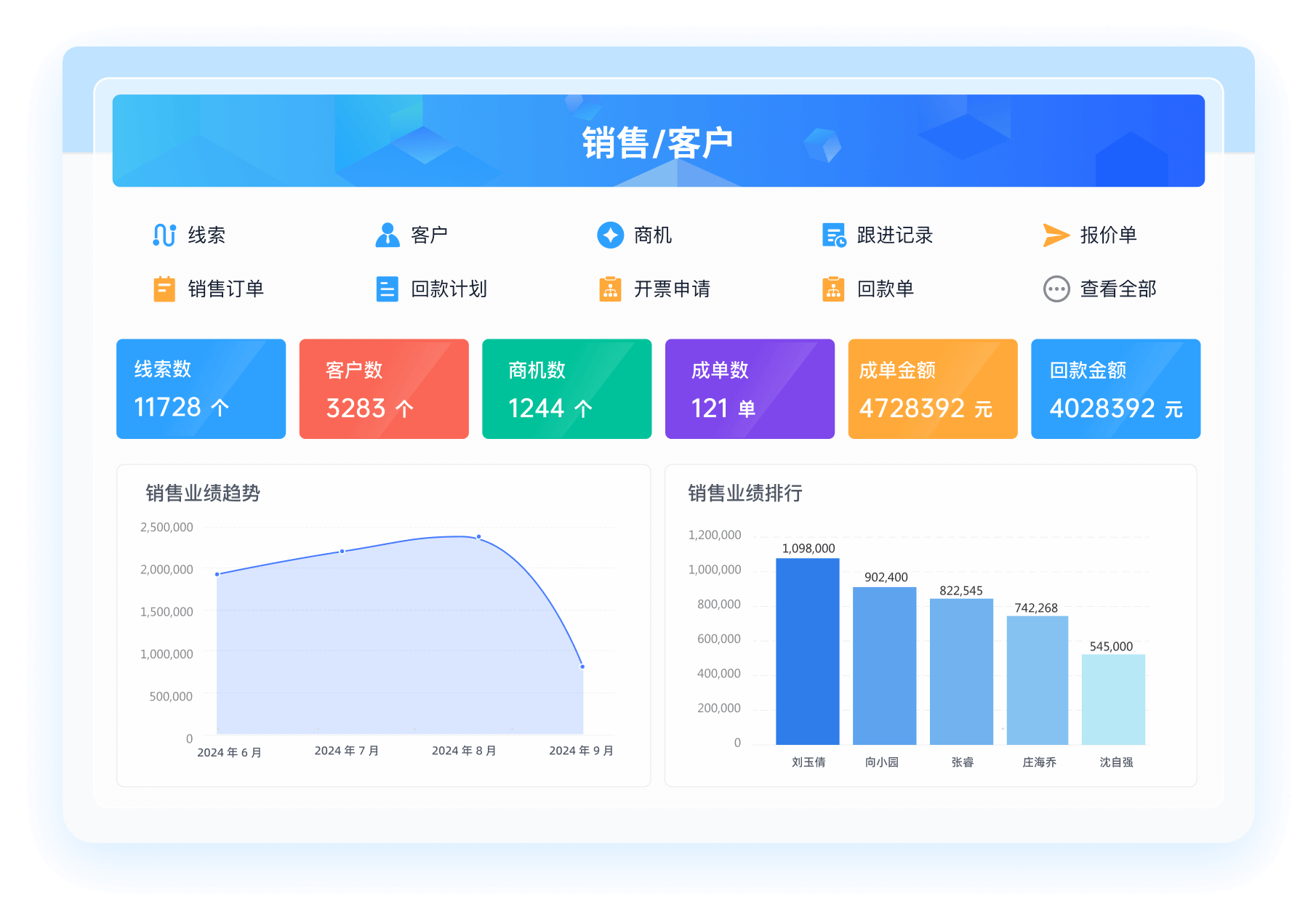

100+企业管理系统模板免费使用>>>无需下载,在线安装:

地址: https://s.fanruan.com/7wtn5;

阅读时间:8 分钟

阅读时间:8 分钟  浏览量:9449次

浏览量:9449次

《零代码开发知识图谱》

《零代码开发知识图谱》

《零代码

新动能》案例集

《零代码

新动能》案例集

《企业零代码系统搭建指南》

《企业零代码系统搭建指南》