在当前的技术环境中,TPM(Trusted Platform Module)技术被广泛应用于提高计算设备的安全性和可靠性、TPM技术已经成为企业信息安全策略的重要组成部分、TPM技术的标准和实现不断演进。TPM技术通过提供硬件级的安全性,确保设备在启动时的完整性,保护敏感数据免受恶意软件和物理攻击。例如,TPM芯片可以存储加密密钥和认证凭证,防止未经授权的访问。这使得TPM在企业环境中尤为重要,因为它能够增强系统的信任度和数据保护水平。

一、TPM技术的基本概念与发展历程

TPM技术最早由Trusted Computing Group(TCG)提出,旨在通过硬件增强的信任机制,提高计算设备的安全性。TPM芯片是一种特殊的微处理器,用于执行与安全相关的操作,如生成、存储和管理加密密钥。TPM模块首次在2003年被引入,随后不断发展。TPM 1.2是早期的标准版本,提供了基本的安全功能,如密钥生成、存储和平台完整性度量。随着技术的进步,TPM 2.0在2014年被引入,增加了更多的功能和灵活性,包括支持多种算法和更复杂的认证机制。TPM 2.0的设计更加通用,能够适应不同的应用场景,从个人计算机到嵌入式系统。

二、TPM在企业信息安全中的应用

在企业环境中,TPM技术被广泛应用于多个信息安全领域。数据加密是TPM技术的一大应用,TPM芯片可以生成和存储加密密钥,确保数据在存储和传输过程中保持机密性。平台完整性度量是另一个关键应用,TPM芯片在设备启动时会测量和验证系统固件和操作系统的完整性,防止恶意软件的注入。身份认证也是TPM的重要功能之一,TPM芯片可以存储和管理数字证书和认证凭证,增强用户和设备的身份验证过程。此外,TPM技术还被用于安全引导(Secure Boot),确保设备在启动时只加载被信任的固件和操作系统,从而防止未经授权的软件运行。

三、TPM技术的标准和实现

TPM技术的标准由TCG负责制定和维护,TPM 1.2和TPM 2.0是目前最主要的两个版本。TPM 1.2主要提供了基本的加密和认证功能,而TPM 2.0则在此基础上增加了更多的功能和灵活性。TPM 2.0支持多种加密算法,如RSA、ECC和AES,能够满足不同应用场景的需求。TPM 2.0还引入了更复杂的认证机制,如基于属性的认证(Attribute-based Attestation),提供了更高的安全性。此外,TPM 2.0的设计更加模块化,可以根据具体需求进行定制和扩展。TPM芯片的实现通常由硬件制造商负责,如英特尔、AMD和英飞凌等公司。这些公司提供的TPM芯片符合TCG的标准,并通过严格的测试和认证,确保其安全性和可靠性。

四、TPM技术在不同领域的应用案例

TPM技术在多个领域有着广泛的应用。在金融行业,TPM技术被用于保护敏感的金融数据和交易信息,确保数据的机密性和完整性。在政府和国防领域,TPM技术被用于保护国家安全信息,防止未经授权的访问和篡改。在医疗领域,TPM技术被用于保护患者的隐私数据,确保医疗信息的安全和合规。在物联网(IoT)领域,TPM技术被用于增强设备的安全性,防止设备被攻击和控制。具体案例包括微软的Windows操作系统,利用TPM技术实现BitLocker磁盘加密,保护用户数据的安全。苹果的T2安全芯片也采用了TPM技术,增强了设备的安全性和数据保护能力。

五、TPM技术的挑战与未来发展

尽管TPM技术在提高计算设备安全性方面取得了显著成效,但仍面临一些挑战。兼容性问题是TPM技术的一大挑战,由于不同设备和操作系统对TPM的支持程度不同,可能导致兼容性问题。隐私问题也是TPM技术面临的挑战之一,TPM芯片在存储和管理敏感数据时,可能引发用户对隐私的担忧。成本问题也是一个不可忽视的因素,TPM芯片的开发和部署需要一定的成本,可能对中小企业构成压力。未来,TPM技术将继续发展,预计将出现更多的应用场景和功能。量子计算的兴起可能对现有的加密技术构成威胁,TPM技术需要不断更新和升级,以应对新的安全挑战。同时,随着物联网和边缘计算的发展,TPM技术将在这些领域发挥更重要的作用,提供更加全面的安全保障。

六、TPM技术的实施与最佳实践

为了成功实施TPM技术,企业需要遵循一些最佳实践。首先,需要选择合适的TPM芯片,确保其符合TCG的标准,并通过严格的测试和认证。其次,需要确保TPM芯片的正确配置,包括密钥管理、身份认证和平台完整性度量等功能。此外,需要定期更新和维护TPM芯片,确保其安全性和可靠性。企业还应制定和实施安全策略,包括数据加密、身份认证和安全引导等,确保TPM技术在企业信息安全策略中发挥最大作用。最后,企业需要培训员工,提高他们对TPM技术的认识和操作能力,确保其在实际应用中的有效性。

七、TPM技术的监管与合规性

TPM技术的应用需要符合相关的法律和监管要求。在不同的国家和地区,关于数据保护和隐私的法律法规有所不同,企业需要确保其TPM技术的应用符合这些要求。例如,欧盟的《通用数据保护条例》(GDPR)对数据保护提出了严格的要求,企业需要确保其TPM技术的应用符合GDPR的规定。此外,TPM技术的应用还需要符合行业标准和认证,如ISO/IEC 27001信息安全管理体系认证。企业需要定期进行安全审计和评估,确保其TPM技术的应用符合相关的法律和监管要求。

八、TPM技术的未来展望

随着科技的不断进步,TPM技术将继续发展,并在更多的领域发挥重要作用。未来,TPM技术可能会与其他安全技术结合,如区块链和人工智能,提供更加全面和强大的安全保障。量子计算的发展可能对现有的加密技术构成威胁,TPM技术需要不断更新和升级,以应对新的安全挑战。同时,随着物联网和边缘计算的发展,TPM技术将在这些领域发挥更重要的作用,提供更加全面的安全保障。未来,TPM技术还可能在智能家居、自动驾驶汽车和智能制造等领域得到广泛应用,进一步提高这些领域的安全性和可靠性。

相关问答FAQs:

TPM技术现状是什么?

TPM(Total Productive Maintenance,全面生产维护)是一种旨在提高设备效率和生产力的管理理念和方法。TPM的核心目标是通过全员参与的方式,最大化设备的运行时间和生产能力。当前,TPM技术在全球制造业中得到广泛应用,其现状主要体现在以下几个方面:

-

全员参与的文化:现代制造企业越来越重视全员参与的企业文化,TPM强调每一位员工都应对设备的维护和管理负有责任。这一理念促使企业在各个层级开展培训,提高员工的技能水平,从而增强团队的凝聚力和责任感。

-

数字化转型:随着工业4.0的推进,TPM也在不断与数字技术结合。许多企业开始利用物联网(IoT)、人工智能(AI)和大数据分析来实时监控设备状态,预测故障,从而实现更高效的维护管理。通过数字化手段,TPM能够提供更加精确的数据分析与决策支持。

-

持续改进和精益生产:TPM与精益生产理念紧密相连,强调通过消除浪费、改善流程来提升整体效率。现代企业在实施TPM时,往往结合精益生产的方法,通过不断优化和改进来达成更高的生产效率和质量控制。

TPM技术的实施步骤有哪些?

在企业实施TPM技术时,可以遵循以下几个步骤,以确保TPM的有效落地和持续改进:

-

建立TPM团队:首先,企业需要组建一个跨部门的TPM团队,包括设备管理、生产、质量、维修等部门的代表。这个团队将负责制定TPM实施计划,协调各部门的工作。

-

制定目标和指标:明确TPM实施的目标非常重要。企业可以设定一些关键绩效指标(KPI),如设备稼动率、故障率、维修时间等,以便于后续的评估和改进。

-

培训与教育:对员工进行TPM理念和方法的培训是实施成功的关键。培训内容应包括设备的基本知识、维护技巧、故障排查方法等,以提升员工的参与意识和能力。

-

实施自主维护:鼓励操作员工参与设备日常维护,如清洁、润滑、检查等。通过自主维护,员工可以更好地了解设备运行状态,及时发现问题并采取措施。

-

定期评估与反馈:实施TPM后,企业应定期对TPM活动进行评估,收集反馈意见,并根据实际情况进行调整和改进。通过持续的评估和反馈,企业可以不断优化TPM流程,提高整体效益。

TPM技术在未来的发展趋势是什么?

展望未来,TPM技术将朝着以下几个方向发展:

-

智能化和自动化:随着科技的进步,TPM将逐步实现智能化和自动化。通过引入智能设备和机器人,企业可以实现设备的自动监控和维护,降低人工成本,提高效率。

-

数据驱动的决策:未来的TPM将更加依赖数据分析,通过对设备运行数据的实时监控和分析,企业能够更准确地预测设备故障,提前安排维护,减少停机时间。

-

跨行业的应用:TPM不仅限于制造业,其他行业如服务业、物流等也开始借鉴TPM的理念,实施设备管理和维护。随着TPM的不断推广,其应用范围将更加广泛。

-

可持续发展:现代企业越来越重视可持续发展,TPM在提升生产效率的同时,也将关注环境保护和资源节约。通过优化设备管理,企业可以降低能耗和废物排放,推动绿色生产。

以上是关于TPM技术现状的深入探讨,希望能够帮助您更好地理解这一管理理念及其在现代企业中的应用。

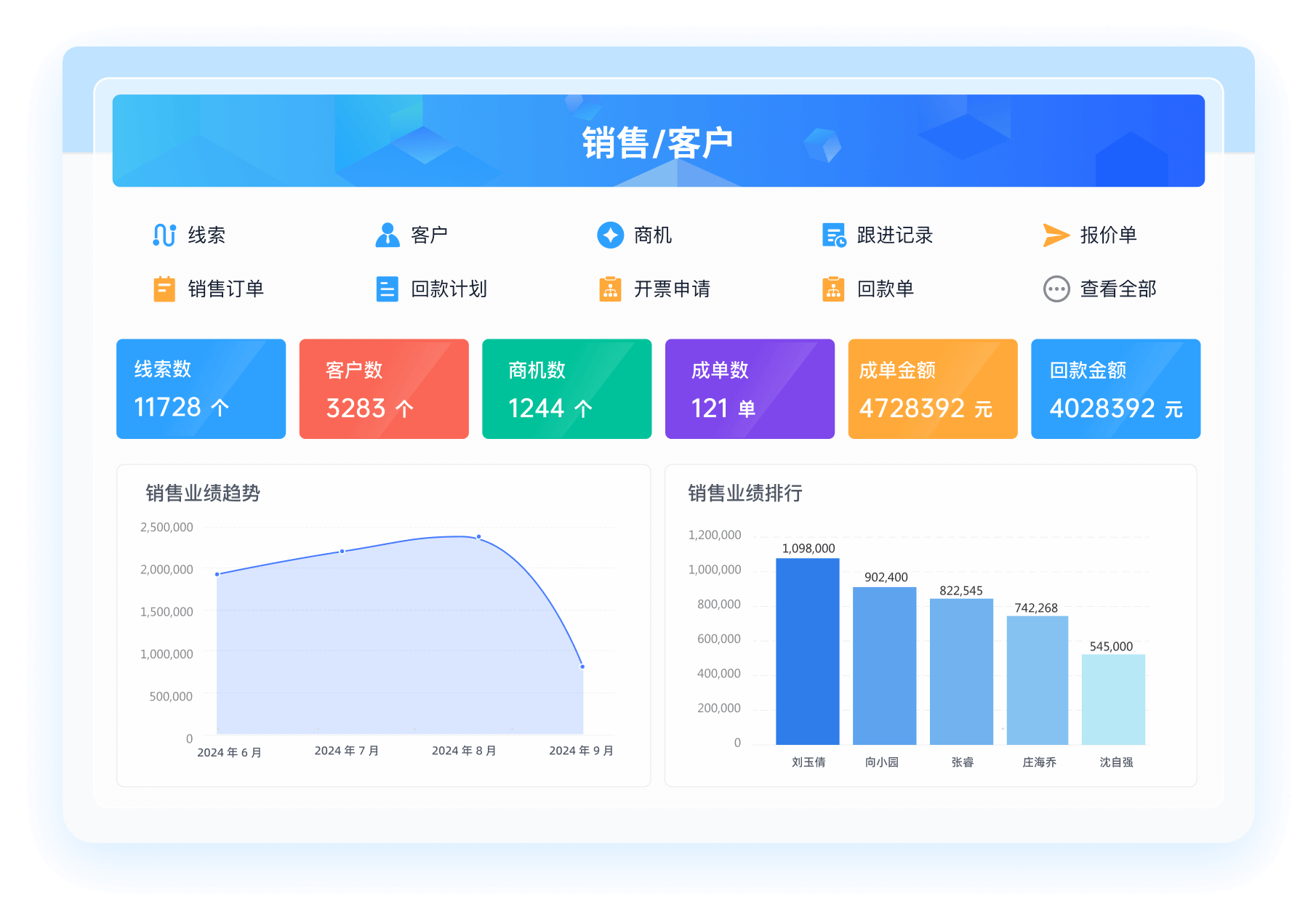

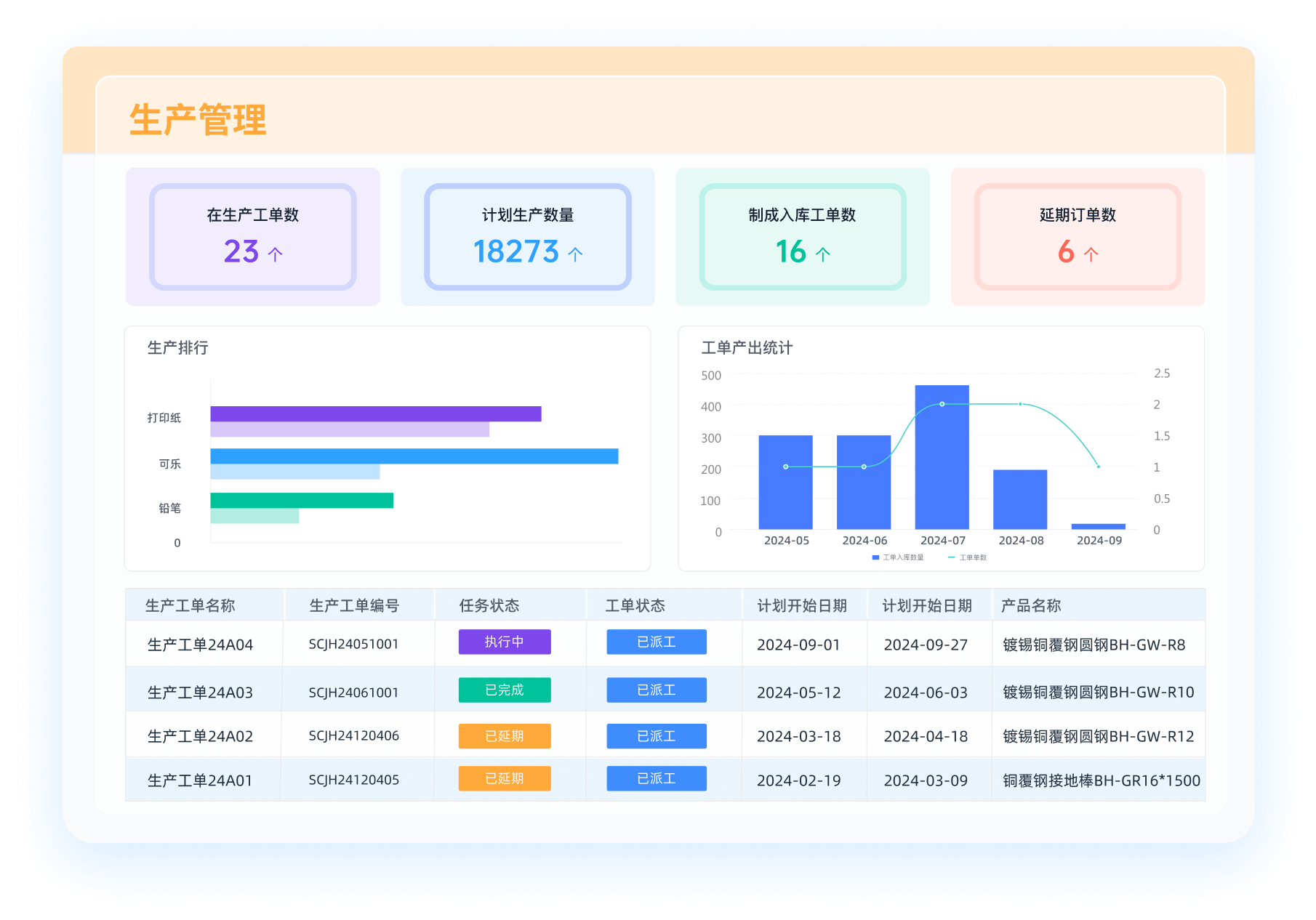

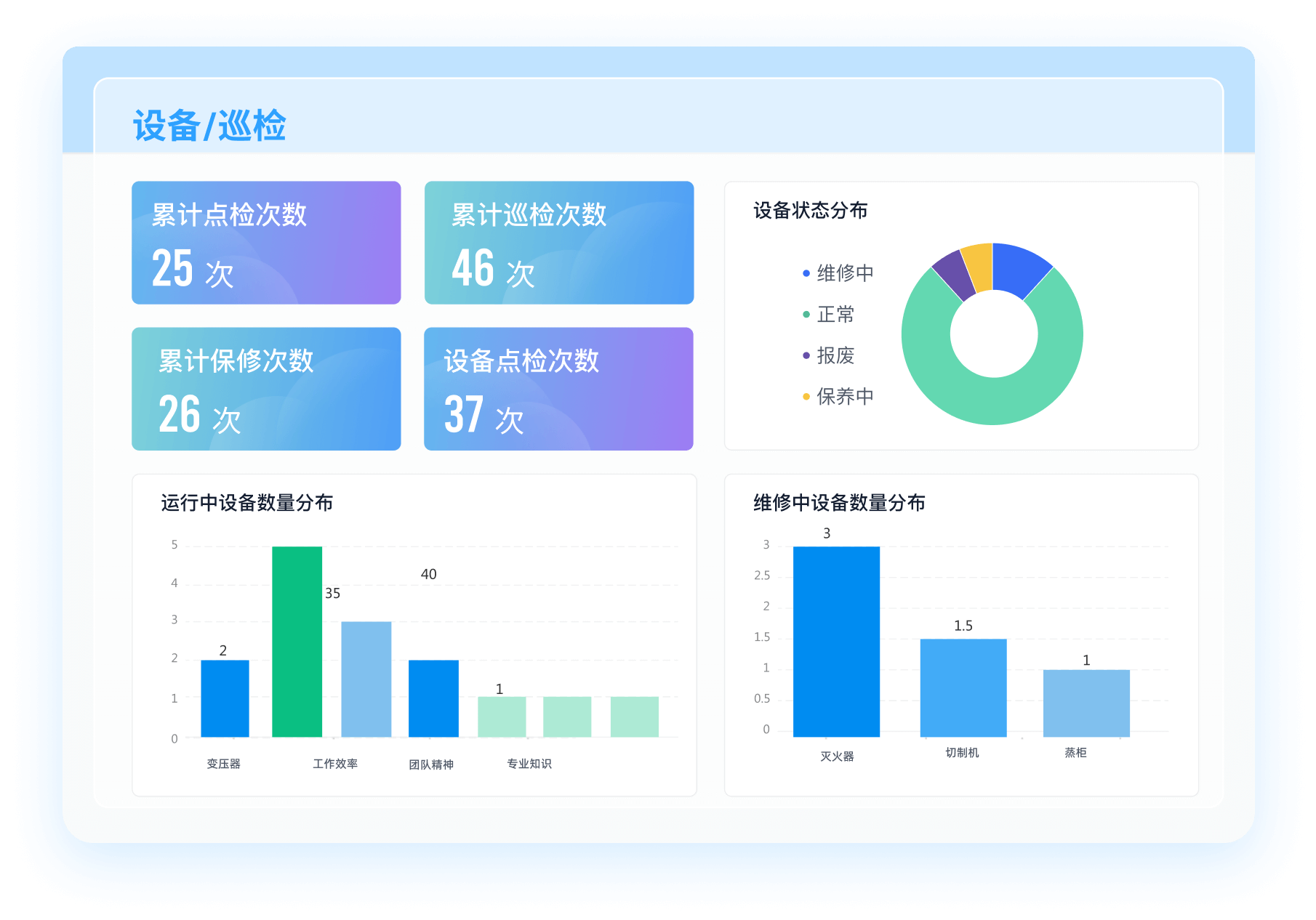

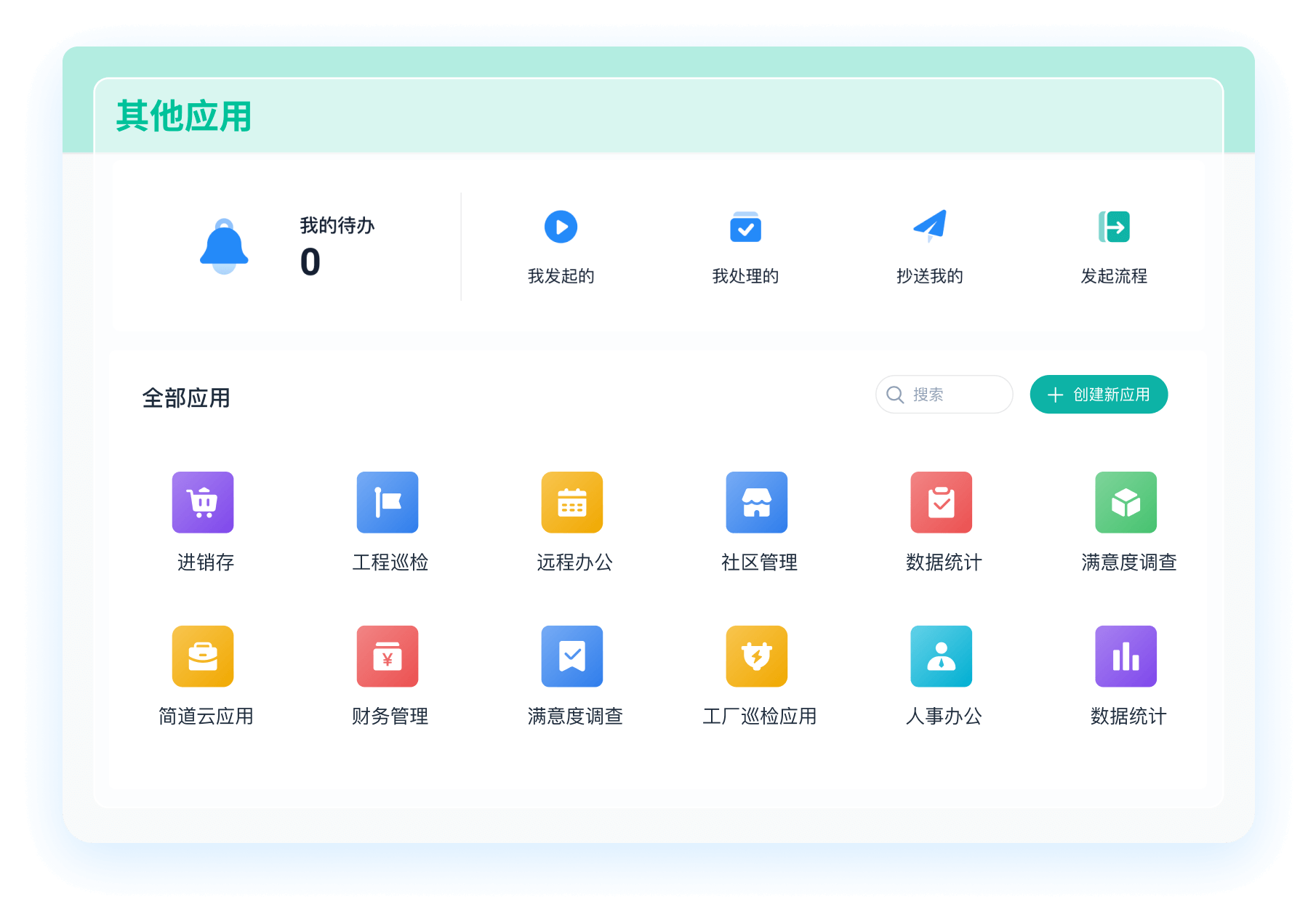

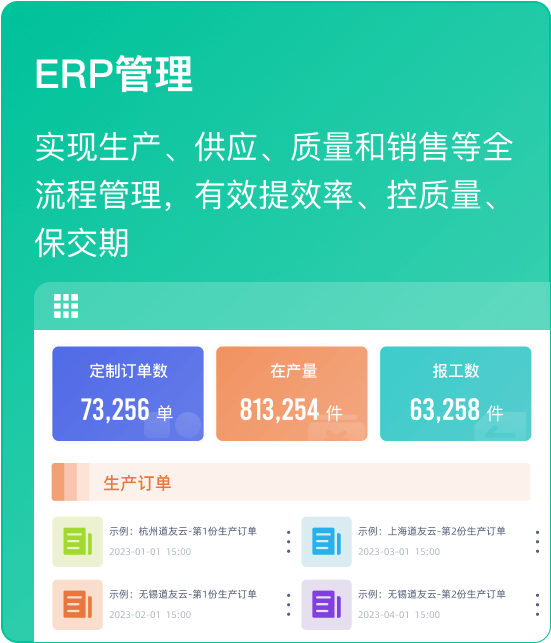

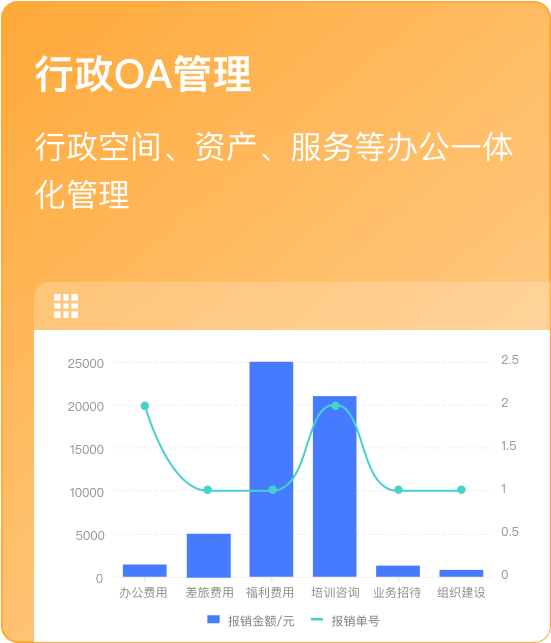

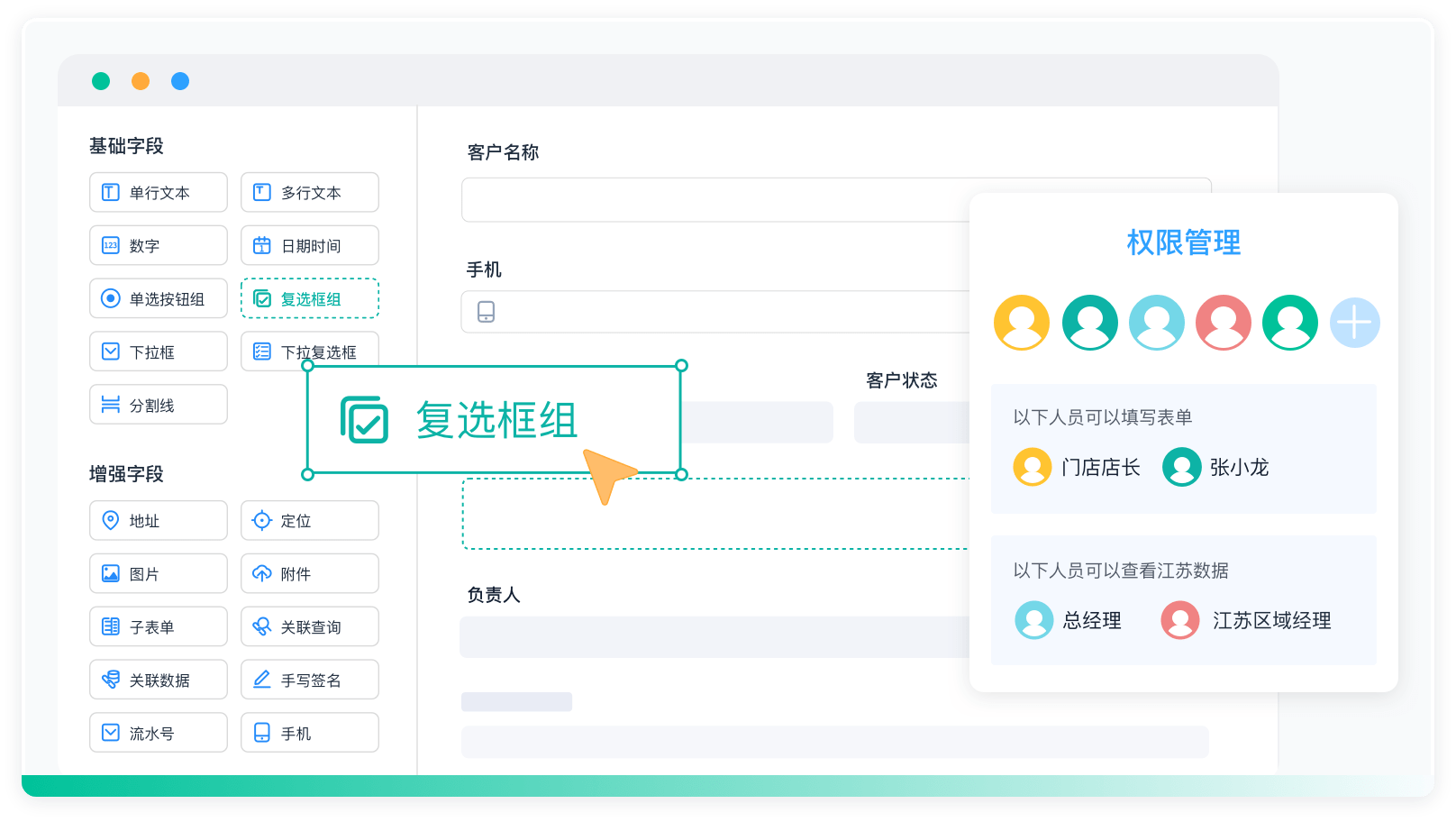

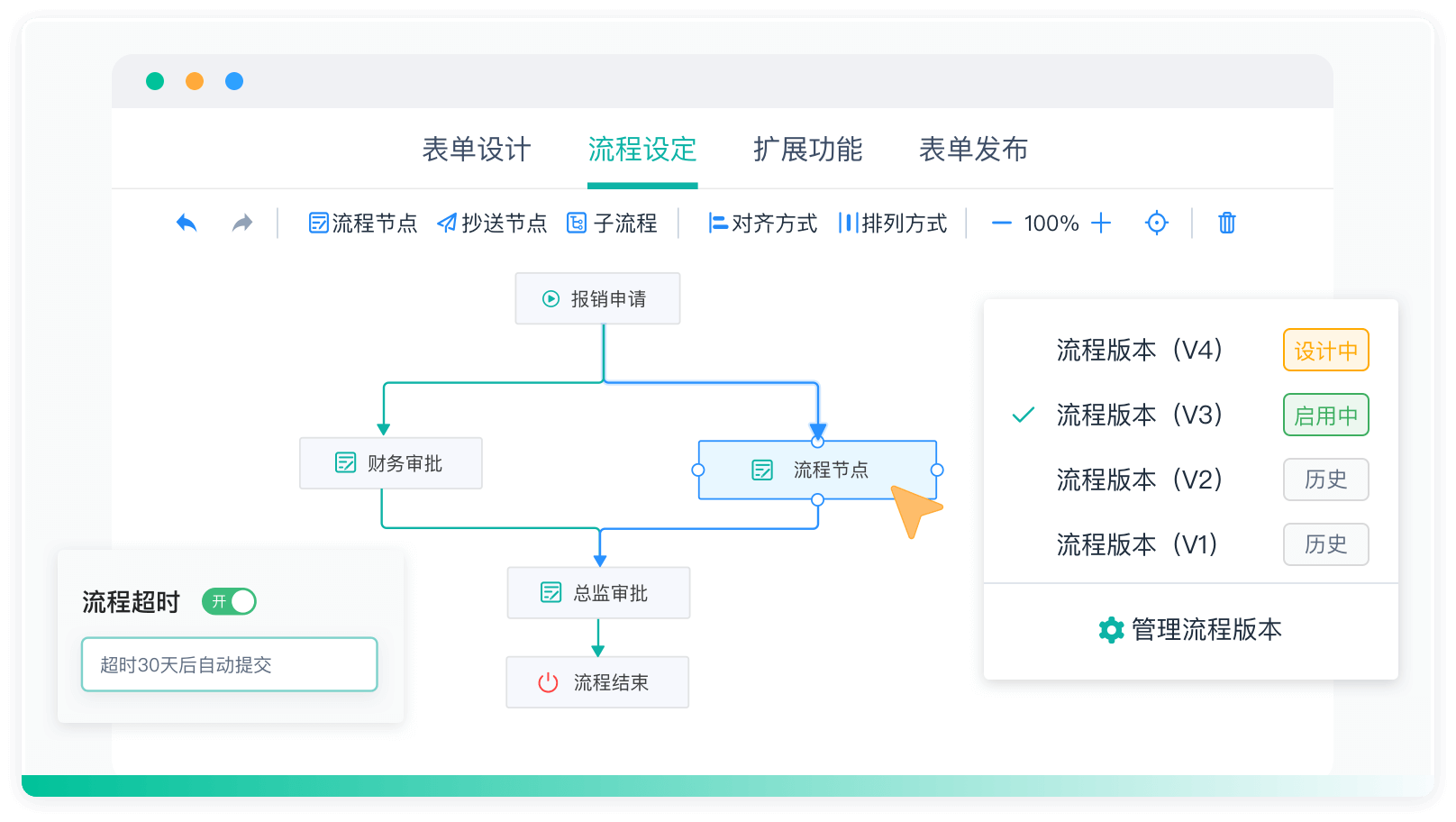

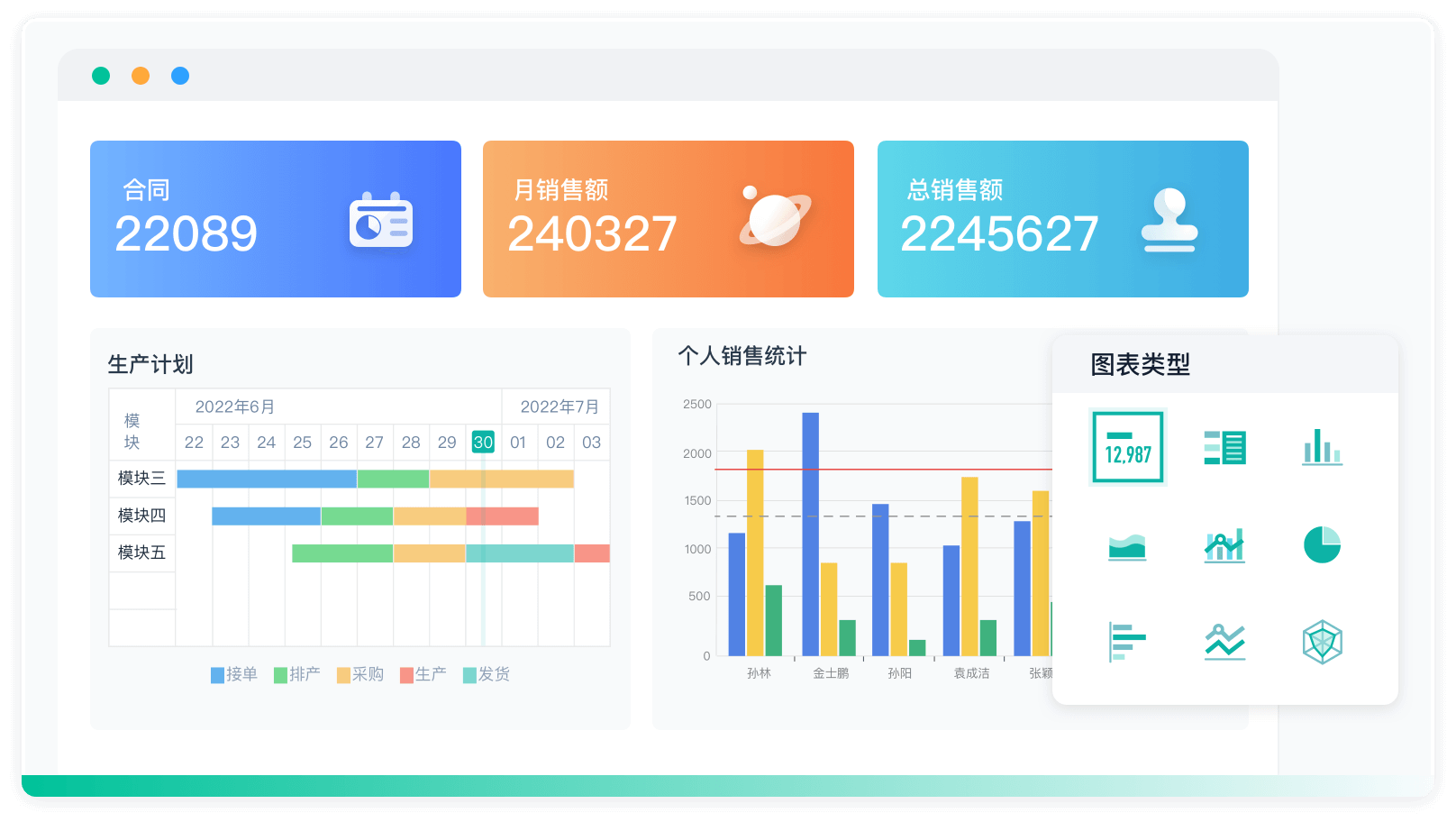

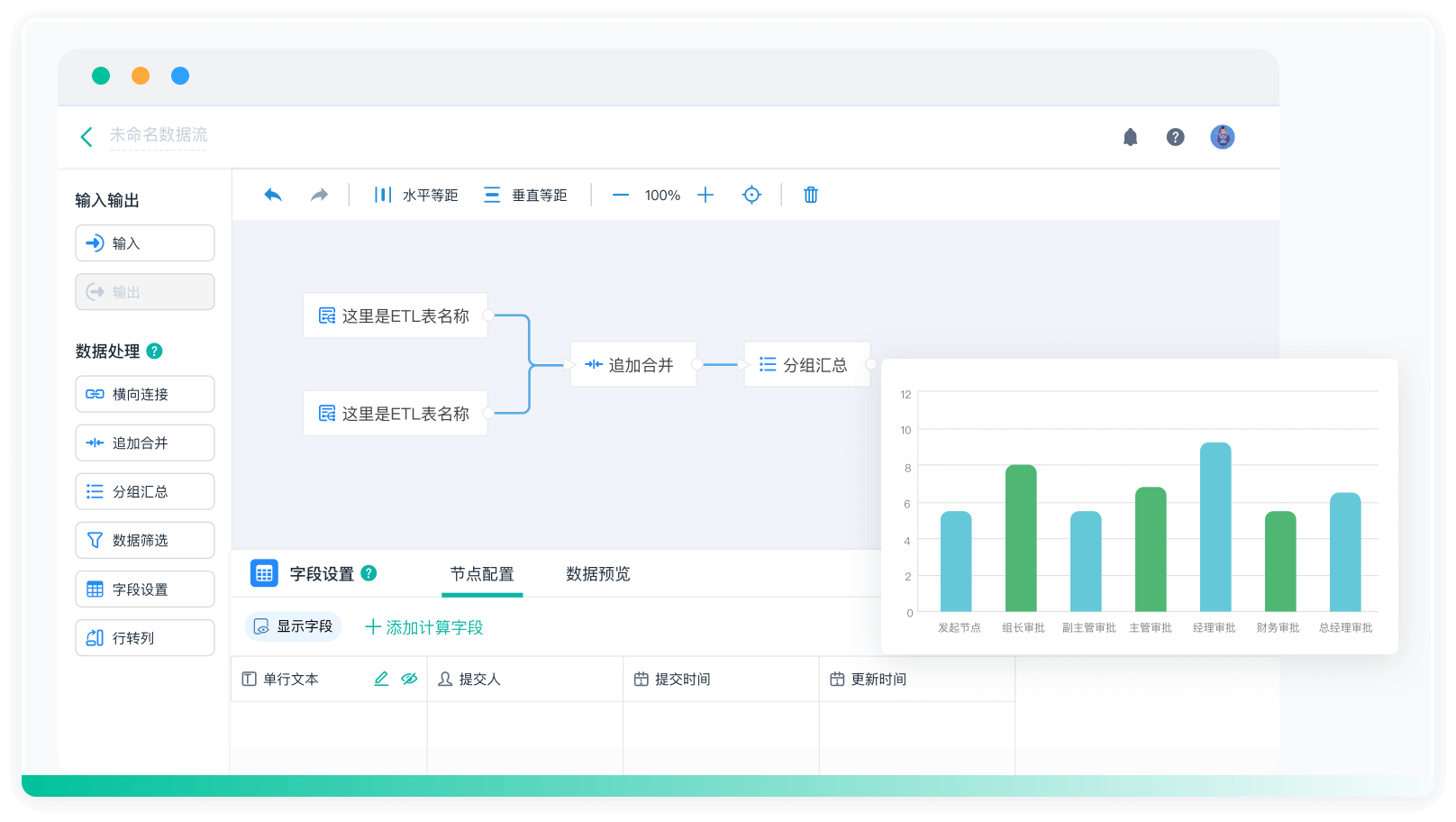

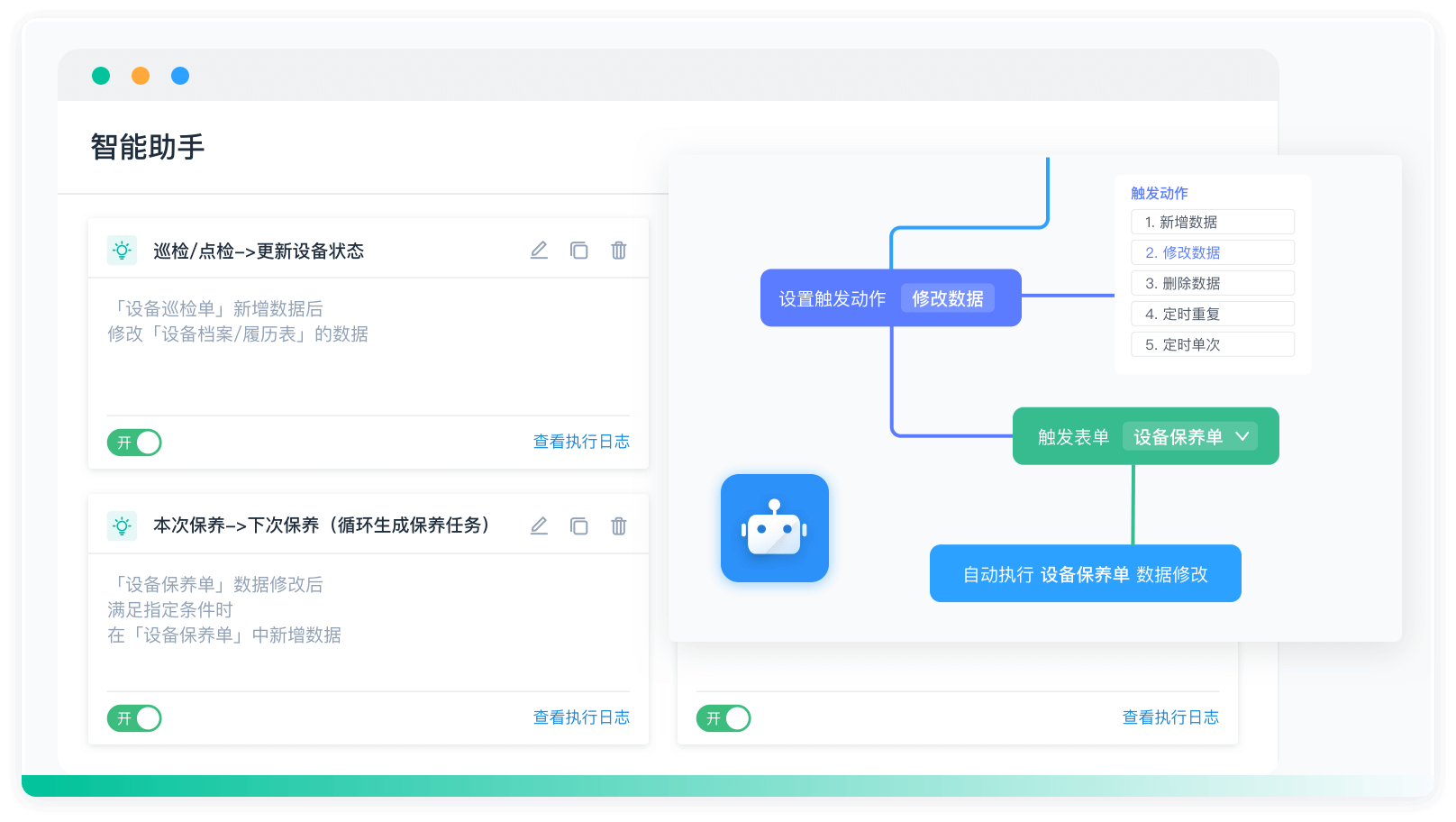

推荐一个好用的零代码开发平台,5分钟即可搭建一个管理软件:

地址: https://s.fanruan.com/x6aj1;

100+企业管理系统模板免费使用>>>无需下载,在线安装:

地址: https://s.fanruan.com/7wtn5;

阅读时间:8 分钟

阅读时间:8 分钟  浏览量:9620次

浏览量:9620次

《零代码开发知识图谱》

《零代码开发知识图谱》

《零代码

新动能》案例集

《零代码

新动能》案例集

《企业零代码系统搭建指南》

《企业零代码系统搭建指南》