在销售管理中,客户沟通记录的安全性是至关重要的。CRM软件通过1、数据加密、2、权限控制、3、备份恢复、4、日志记录等方式来保障客户沟通记录的安全性。具体来说,数据加密可以防止未经授权的访问,确保信息在传输和存储过程中不被窃取或篡改;权限控制则确保只有授权的人员才能访问特定的客户数据,防止内部泄露;备份恢复功能可以在数据丢失时及时恢复,避免信息丢失;日志记录功能则帮助管理员监控所有操作,及时发现和处理异常行为。

一、数据加密

数据加密是保障客户沟通记录安全的首要手段。CRM软件在数据传输和存储过程中使用先进的加密技术,如SSL/TLS协议进行传输加密,AES-256进行存储加密。这些技术确保即使数据被截获,也无法解读其中的内容。

- 传输加密:使用SSL/TLS协议在数据传输过程中对数据进行加密,防止数据在传输过程中被窃取。

- 存储加密:使用AES-256等高级加密技术对存储中的数据进行加密,确保即使存储介质丢失,数据仍然是安全的。

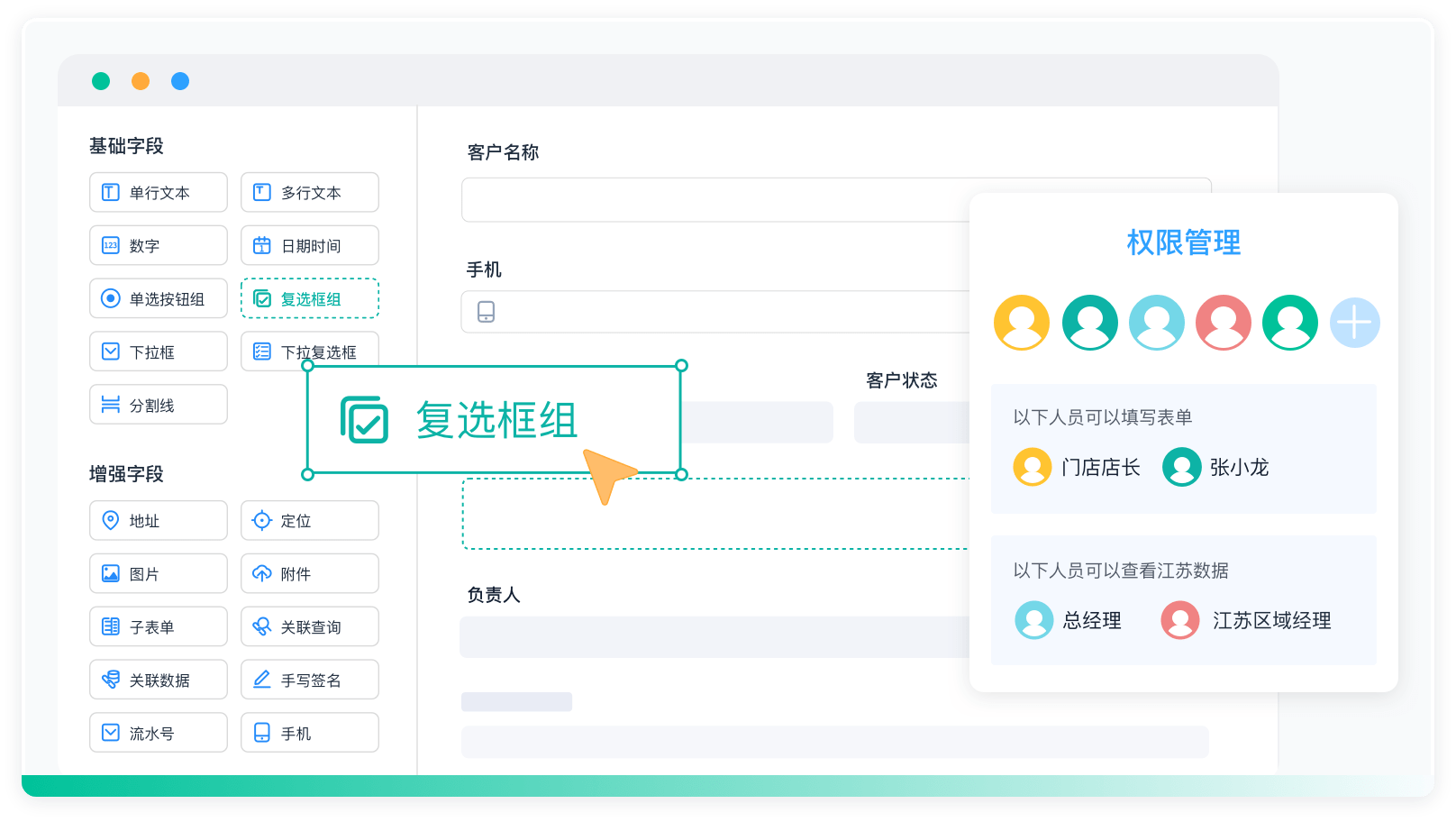

二、权限控制

权限控制是确保只有特定人员可以访问和操作客户数据的重要手段。CRM软件通过角色和权限管理,限制不同级别的用户访问不同的数据和功能。

- 角色管理:定义不同的角色,并为每个角色分配不同的权限。例如,销售人员可以访问客户联系信息,而只有管理人员可以访问财务数据。

- 权限管理:通过详细的权限设置,确保不同用户只能访问和操作自己权限范围内的数据,避免内部泄露。

三、备份恢复

数据备份和恢复是保障客户沟通记录安全的重要措施。CRM软件通常会定期自动备份数据,并提供便捷的恢复功能,以防止数据丢失。

- 自动备份:系统会定期自动备份数据,确保在发生数据丢失或损坏时,可以迅速恢复数据。

- 数据恢复:提供便捷的恢复功能,确保管理员可以在数据丢失后迅速恢复数据,减少业务中断的风险。

四、日志记录

日志记录功能帮助管理员监控所有操作,及时发现和处理异常行为。CRM软件会记录所有用户的操作日志,包括登录、数据访问、数据修改等操作。

- 操作日志:记录所有用户的操作,帮助管理员追踪和审计用户行为,发现异常操作。

- 异常监控:实时监控系统中的异常行为,如频繁登录失败、异常数据访问等,及时报警和处理。

五、实例说明

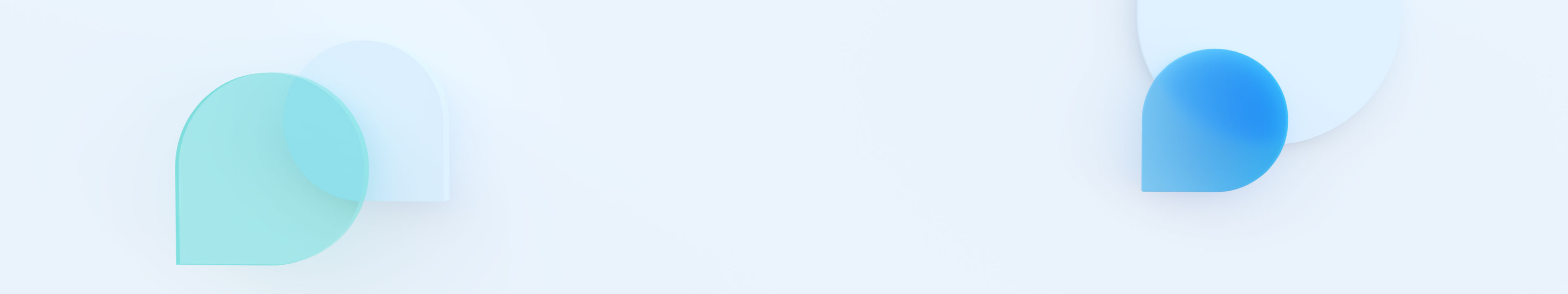

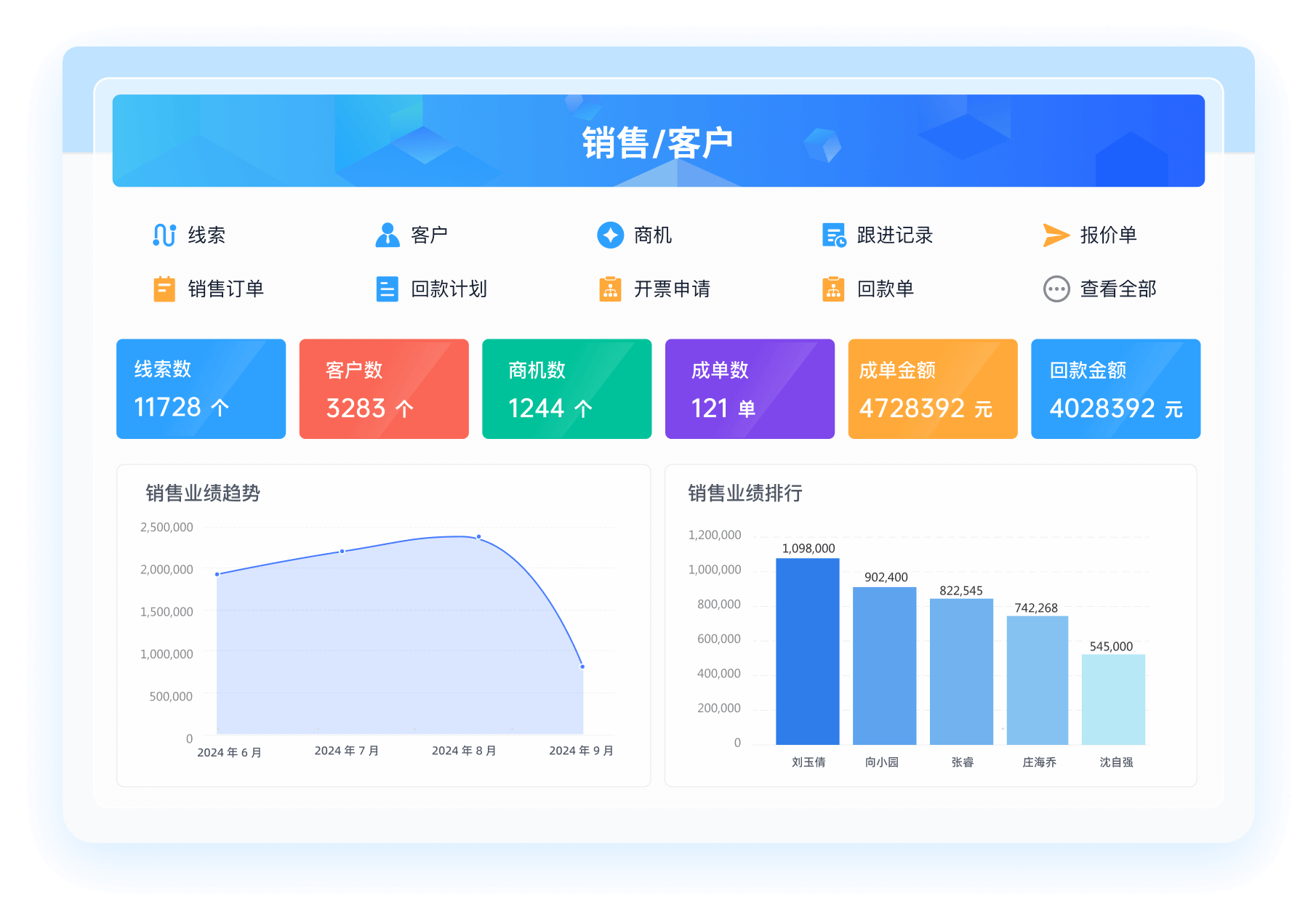

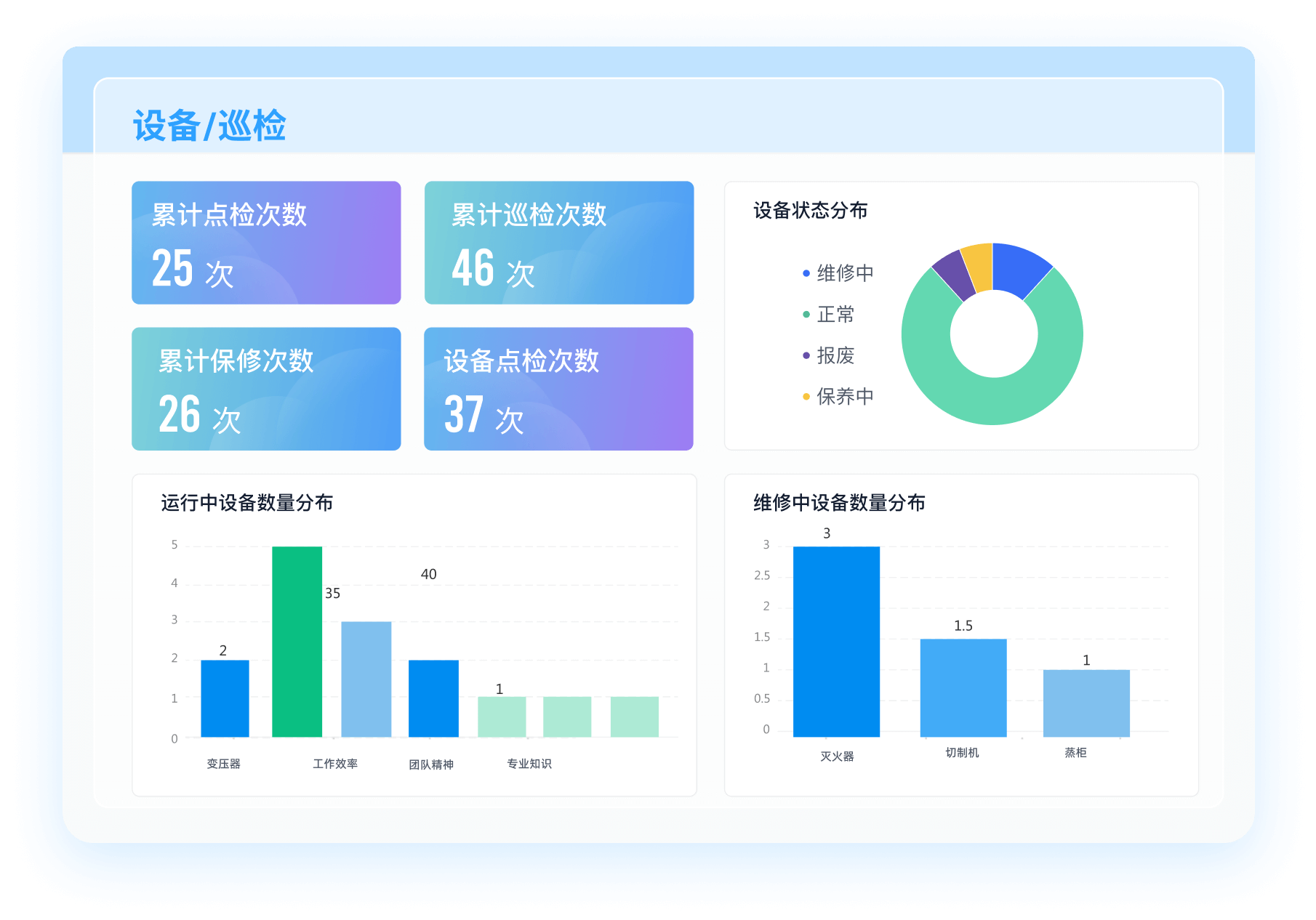

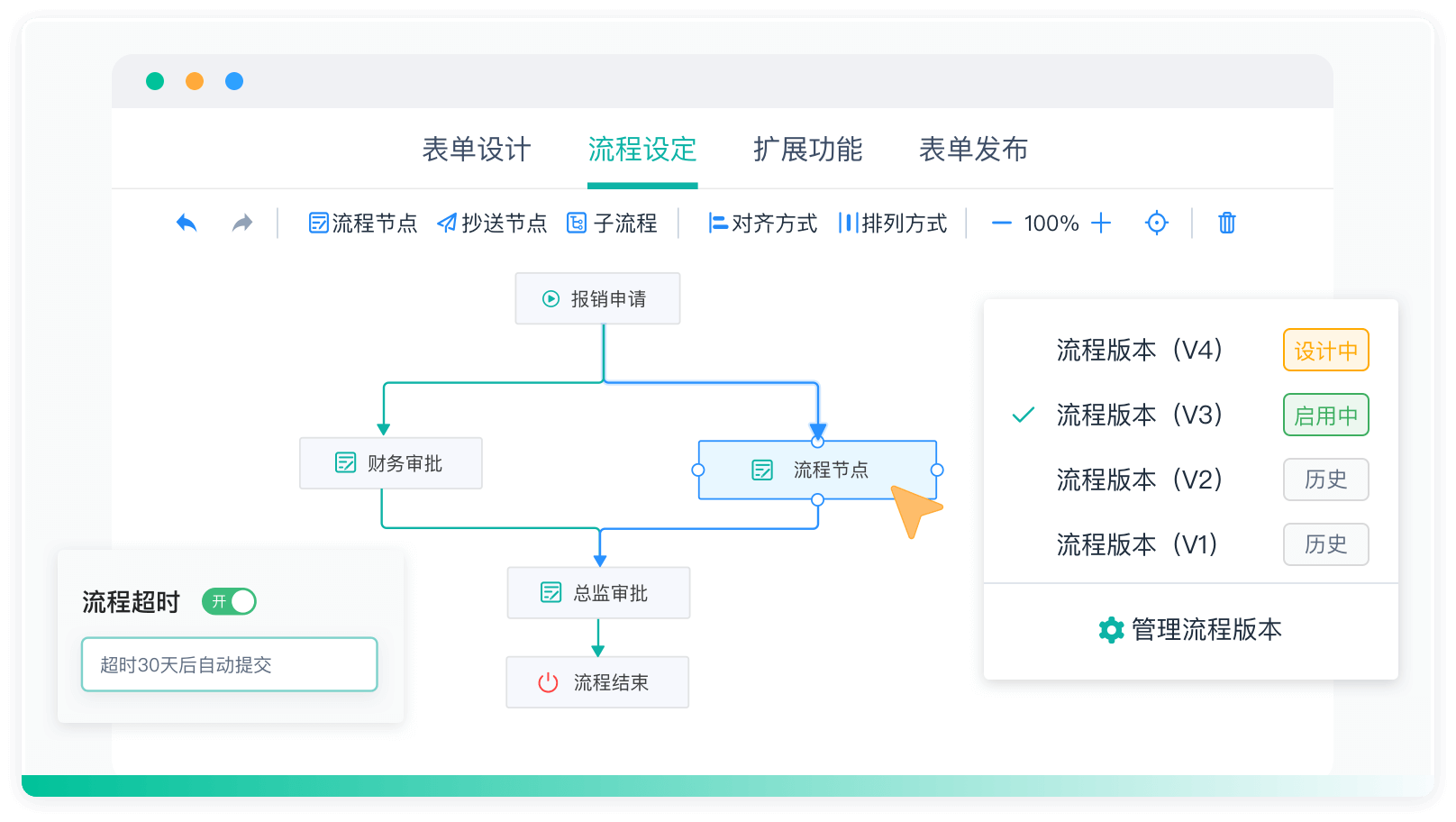

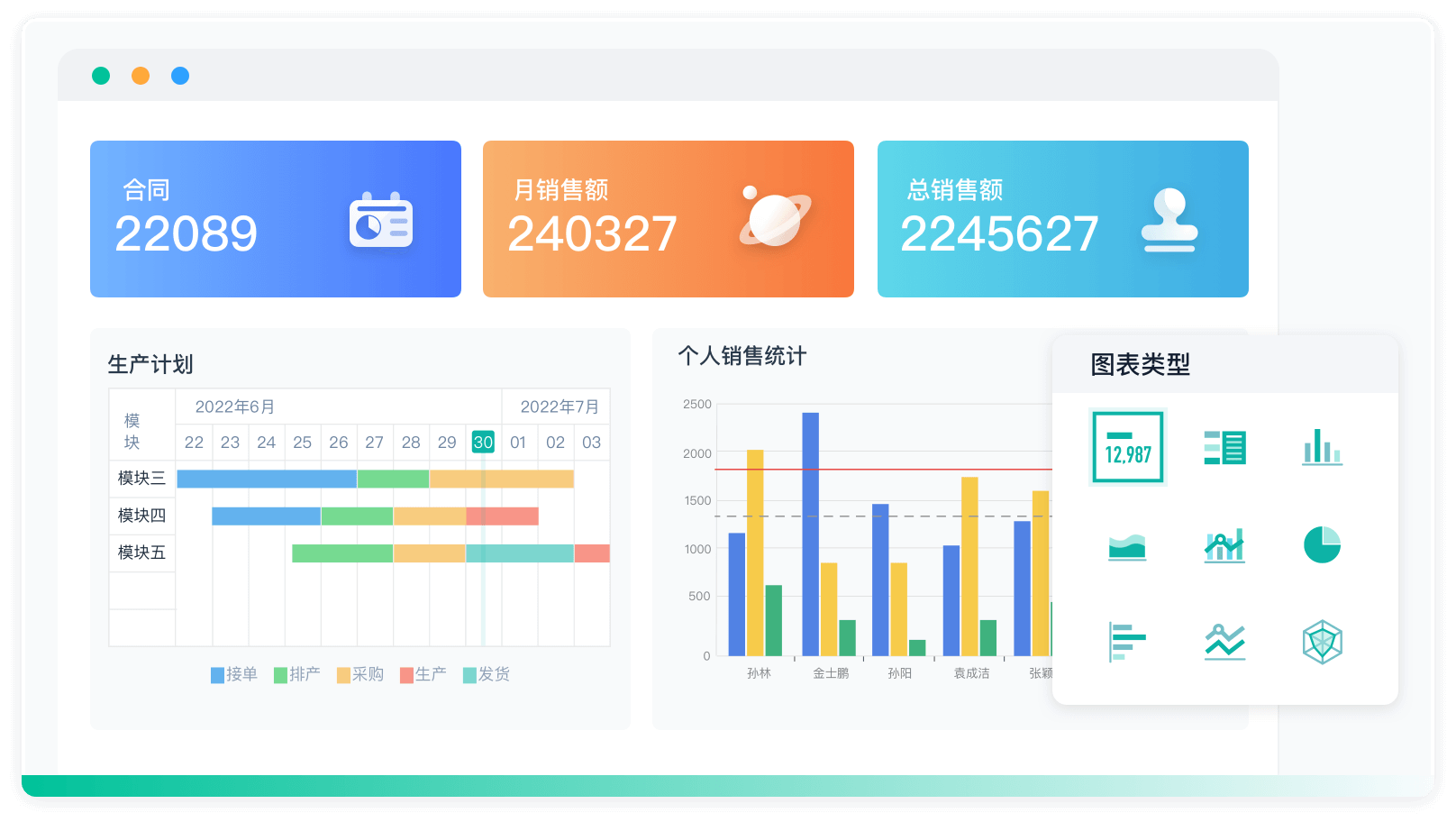

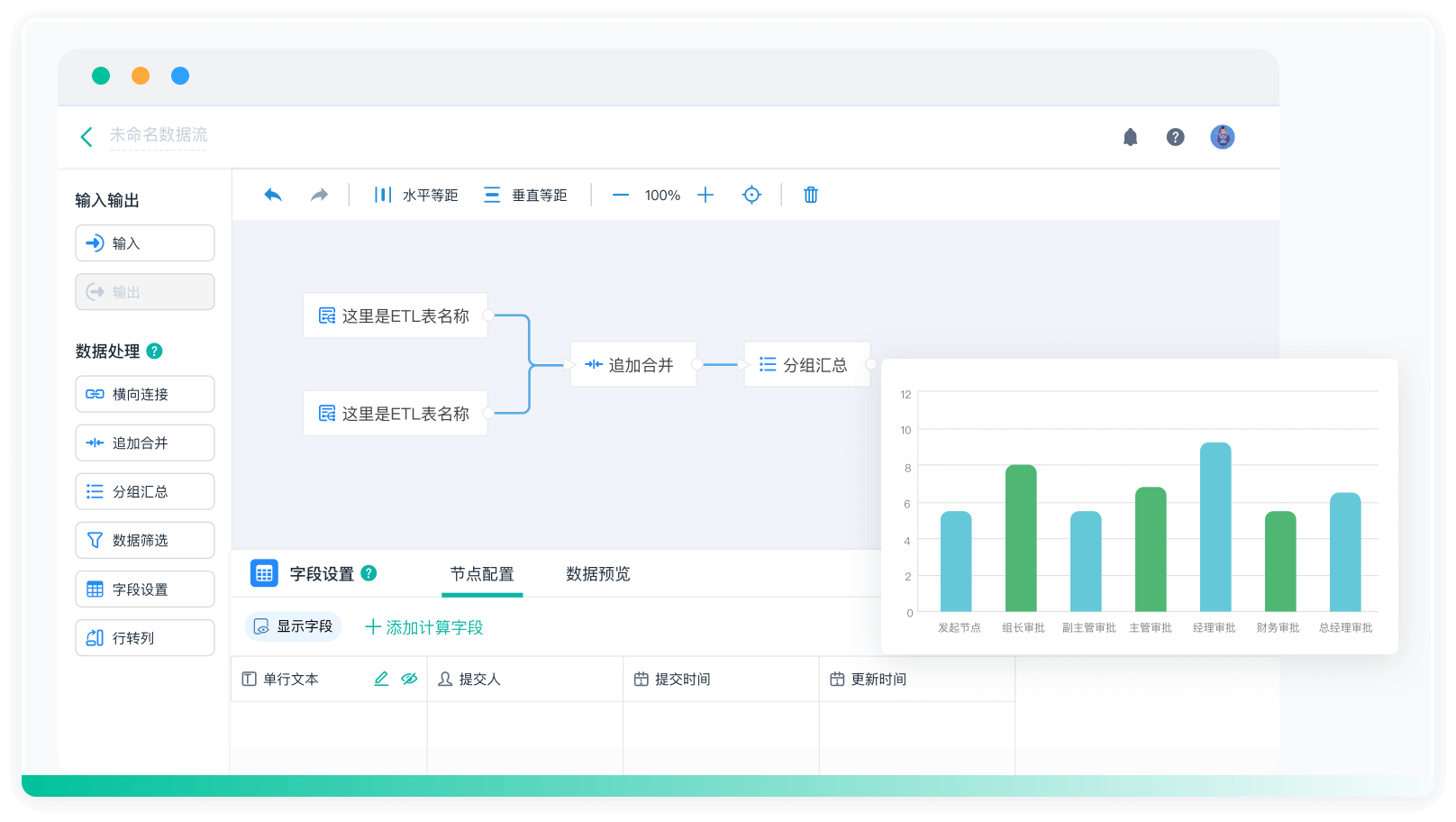

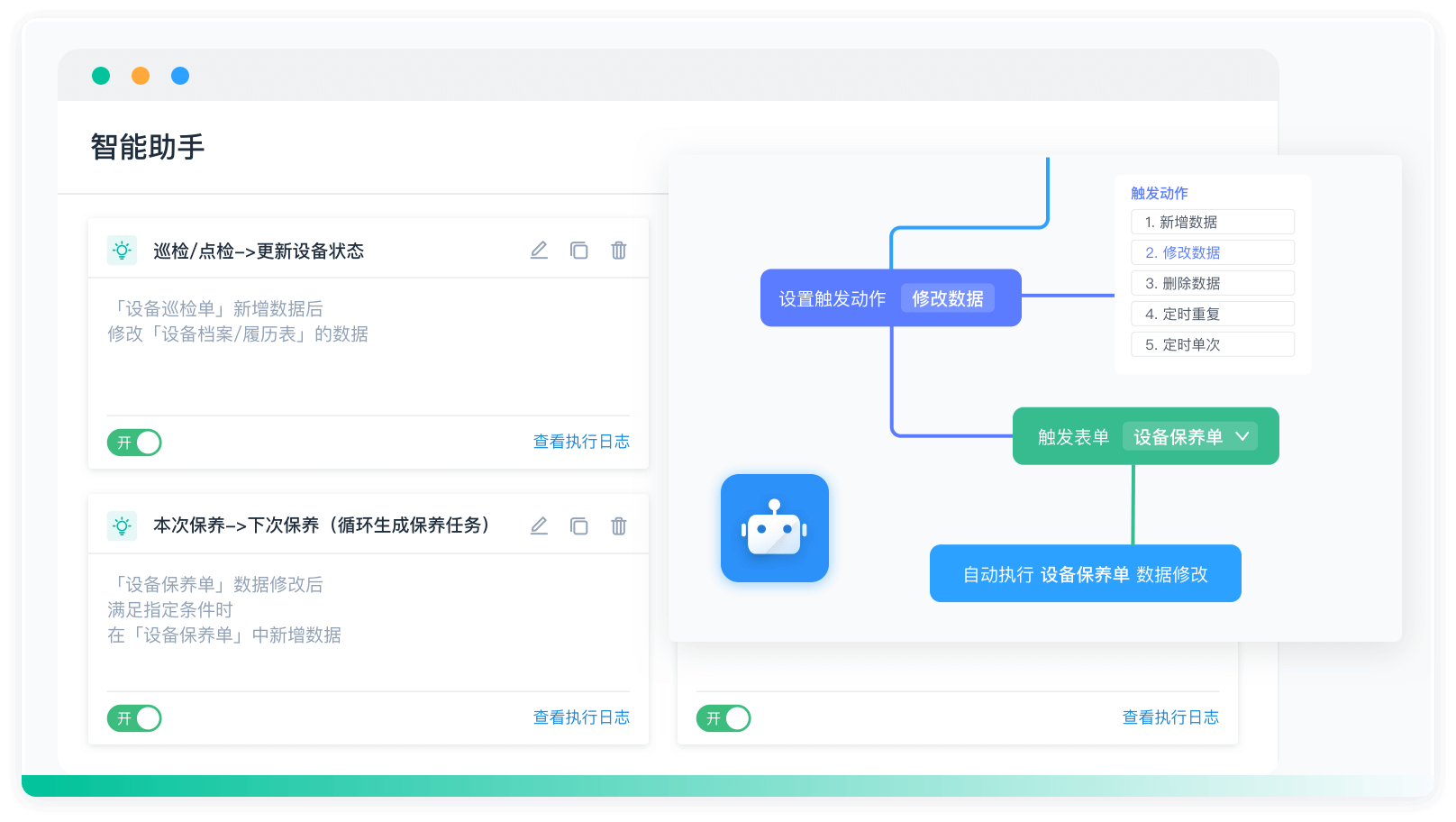

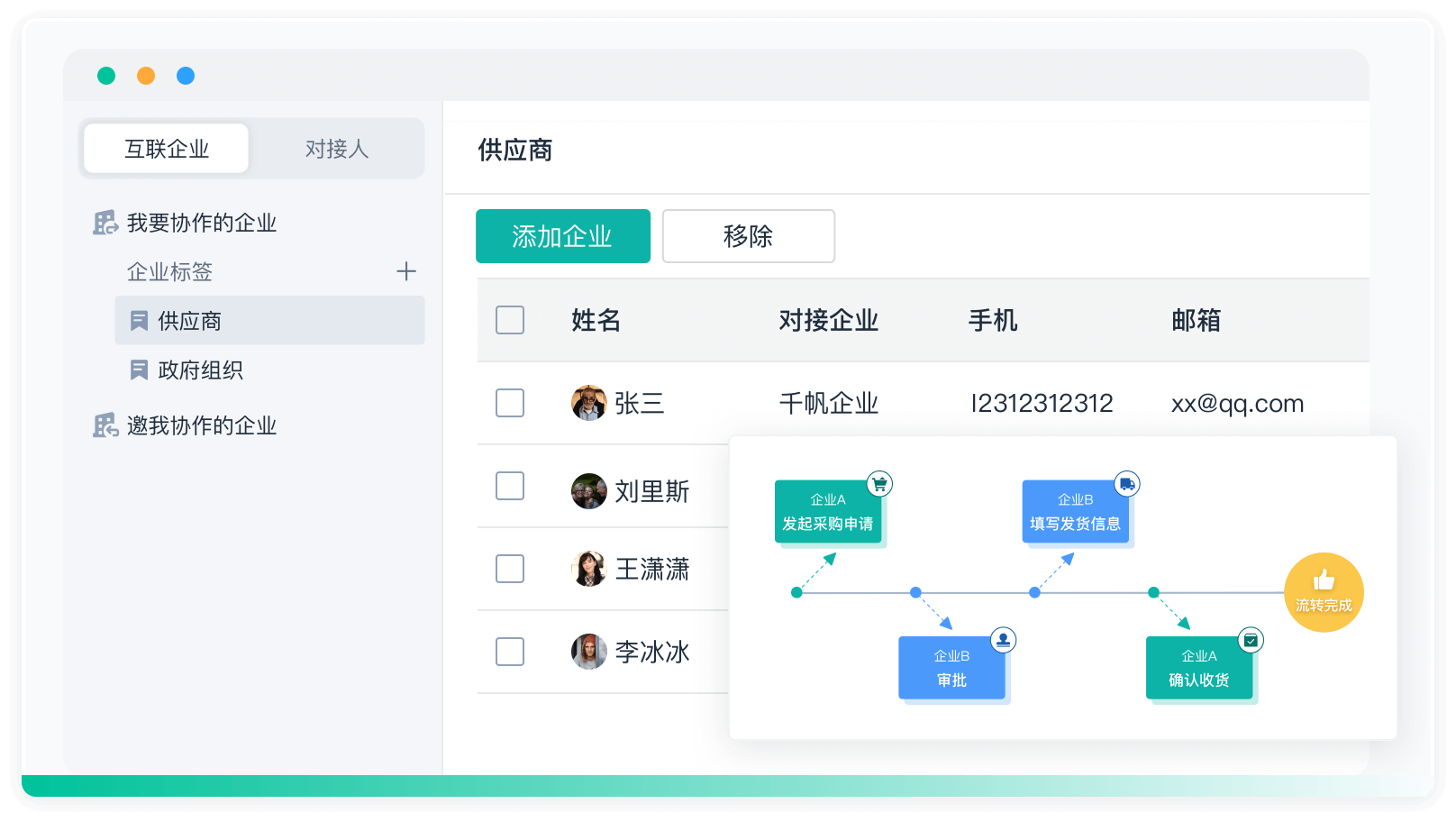

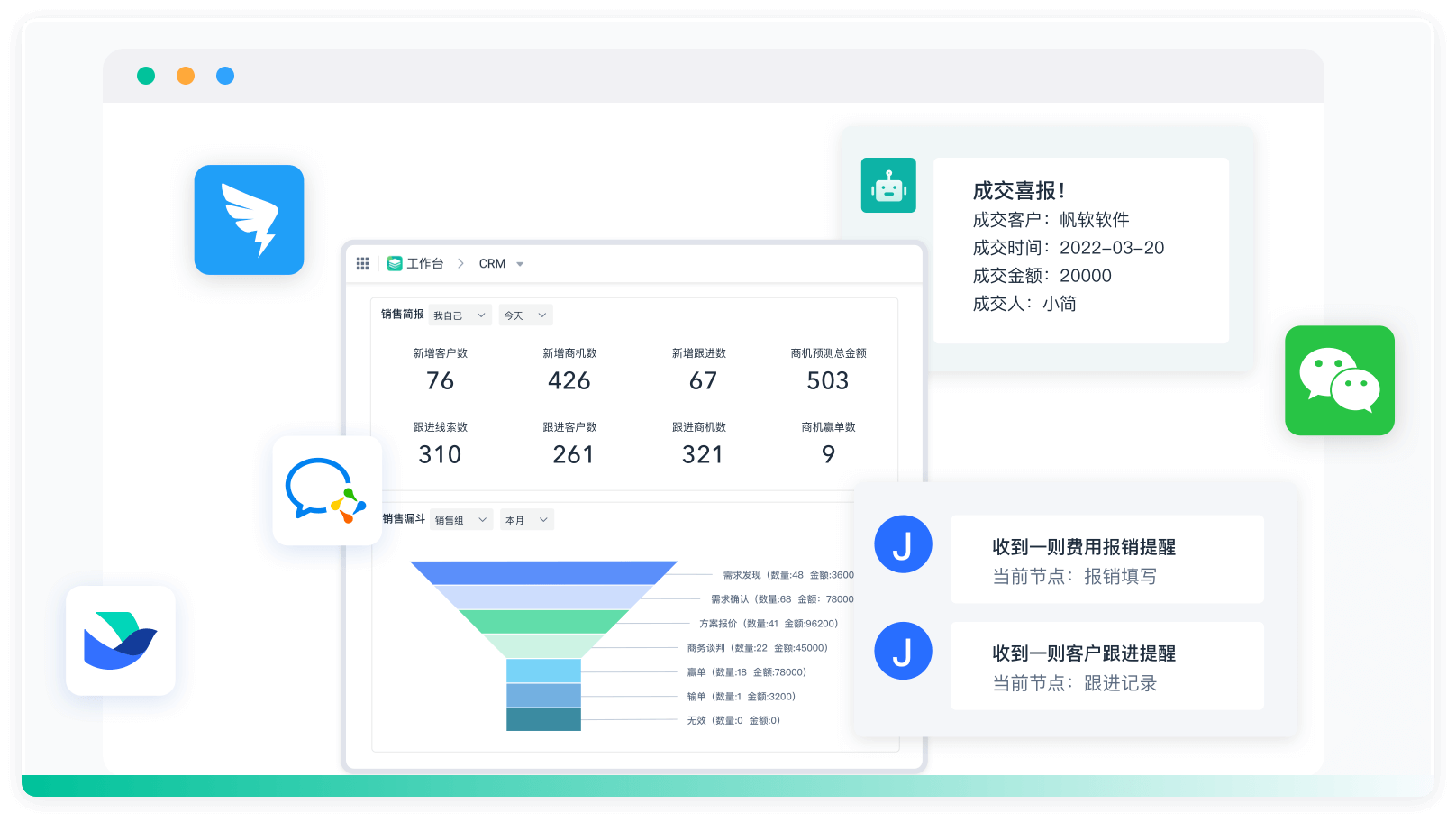

例如,简道云是一款优秀的CRM软件,能够通过上述几种方式保障客户沟通记录的安全性。简道云官网: https://s.fanruan.com/6mtst;。简道云在数据传输过程中采用SSL/TLS协议进行加密,确保数据不会被截获;在数据存储过程中使用AES-256加密技术,确保数据即使存储介质丢失仍然安全;通过详细的角色和权限管理,确保只有授权用户可以访问和操作数据;定期自动备份数据,并提供便捷的恢复功能,防止数据丢失;记录所有操作日志,帮助管理员及时发现和处理异常行为。

六、总结与建议

综上所述,CRM软件通过数据加密、权限控制、备份恢复、日志记录等多种方式保障客户沟通记录的安全性。建议企业在选择CRM软件时,重点关注其在数据安全方面的技术和措施,确保选择一款能全面保护客户数据安全的产品。此外,企业还应定期进行数据安全检查和员工安全培训,提高整体数据安全意识和防护能力。

相关问答FAQs:

在销售管理中,客户沟通记录的安全性至关重要。CRM(客户关系管理)软件通过多种方式来确保这些信息的安全,保护企业和客户的隐私。以下是一些关于CRM软件如何保障客户沟通记录安全性的常见问题及其详细回答。

1. CRM软件如何确保客户沟通记录的加密?

CRM软件通常采用强加密技术来保护客户沟通记录。在数据传输过程中,使用SSL/TLS协议加密信息,确保数据在传输过程中不被截获或篡改。此外,存储在服务器上的数据也会经过加密处理,只有授权用户才能访问这些信息。这种双重加密机制确保了客户沟通记录的安全性,使得即使数据被黑客攻击,也无法轻易读取。

2. CRM系统如何控制用户访问权限以保护客户数据?

CRM系统通过细致的权限管理来控制用户对客户沟通记录的访问。管理员可以为不同的用户角色设定不同的访问权限,例如销售人员可能只能查看与他们相关的客户记录,而管理层则可以访问所有客户信息。这种权限的分级管理不仅能减少内部数据泄露的风险,还能确保只有经过授权的员工才能接触到敏感信息。此外,系统还可以记录用户的访问日志,便于追踪和审查。

3. CRM软件如何应对数据泄露和安全事件?

大多数CRM软件供应商都制定了应急响应计划,以应对潜在的数据泄露和安全事件。这些计划通常包括定期进行安全审计和漏洞扫描,以识别系统中的潜在风险。同时,系统会及时更新和修补安全漏洞,以防止黑客攻击。此外,CRM软件还会制定数据备份策略,确保在发生意外事件后能够迅速恢复数据,减少对业务的影响。

通过这些方式,CRM软件不仅保障了客户沟通记录的安全性,还增强了企业对客户数据管理的信任度。企业在选择CRM系统时,可以根据这些安全保障措施来评估其适用性,确保客户信息的安全和隐私不受侵犯。

阅读时间:5 分钟

阅读时间:5 分钟  浏览量:8555次

浏览量:8555次

《零代码开发知识图谱》

《零代码开发知识图谱》

《零代码

新动能》案例集

《零代码

新动能》案例集

《企业零代码系统搭建指南》

《企业零代码系统搭建指南》